СПРАВКА

Источник публикации

ИУС "Национальные стандарты", N 2, 2024

Примечание к документу

Документ введен в действие на территории Российской Федерации с 01.11.2023 Приказом Росстандарта от 13.10.2023 N 1131-ст.

Название документа

"Изменение N 1 ГОСТ 34.13-2018 "Информационная технология. Криптографическая защита информации. Режимы работы блочных шифров"

(принято Протоколом Межгосударственного совета по стандартизации, метрологии и сертификации от 25.09.2023 N 165-П)

"Изменение N 1 ГОСТ 34.13-2018 "Информационная технология. Криптографическая защита информации. Режимы работы блочных шифров"

(принято Протоколом Межгосударственного совета по стандартизации, метрологии и сертификации от 25.09.2023 N 165-П)

Принято

Протоколом Межгосударственного

совета по стандартизации,

метрологии и сертификации

от 25 сентября 2023 г. N 165-П

ИЗМЕНЕНИЕ N 1 ГОСТ 34.13-2018

"ИНФОРМАЦИОННАЯ ТЕХНОЛОГИЯ. КРИПТОГРАФИЧЕСКАЯ ЗАЩИТА

ИНФОРМАЦИИ. РЕЖИМЫ РАБОТЫ БЛОЧНЫХ ШИФРОВ"

МКС 35.040

Принято Межгосударственным советом по стандартизации, метрологии и сертификации (протокол N 165-П от 25.09.2023)

Зарегистрировано Бюро по стандартам МГС N 17003

За принятие изменения проголосовали национальные органы по стандартизации следующих государств: AM, KG, RU, TJ, UZ [коды альфа-2 по МК (ИСО 3166) 004]

Дату введения в действие настоящего изменения устанавливают указанные национальные органы по стандартизации <*>

--------------------------------

<*> Дата введения в действие на территории Российской Федерации - 2023-11-01.

Предисловие. Пункт 1 дополнить словами: "и Общества с ограниченной ответственностью "КРИПТО-ПРО" (ООО "КРИПТО-ПРО")".

Пункт 5 изложить в новой редакции:

"5 Настоящий стандарт подготовлен на основе применения ГОСТ Р 34.13-2015, Р 1323565.1.017-2018, Р 1323565.1.026-2019".

Содержание дополнить словами:

"4.4 Процедура преобразования ключа";

"5.7 Режим гаммирования с преобразованием ключа

5.8 Режим аутентифицированного шифрования с ассоциированными данными".

Подраздел 2.1 дополнить пунктами 2.1.20, 2.1.21, 2.1.22:

"2.1.20 ассоциированные данные (associated data): Данные, для которых обеспечивается целостность, но не обеспечивается конфиденциальность.

2.1.21 зашифрование с выработкой имитовставки (authenticated encryption): Операция, состоящая из зашифрования открытого текста и вычисления имитовставки от открытого текста и ассоциированных данных, с использованием одного ключа в обоих преобразованиях.

2.1.22 расшифрование с проверкой имитовставки (authenticated decryption): Операция, обратная к зашифрованию с выработкой имитовставки, состоящая из проверки имитовставки и последующего расшифрования шифртекста в случае успешного завершения проверки".

Подраздел 2.2 дополнить обозначениями:

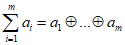

" | - битовая строка, являющаяся результатом покомпонентного сложения по модулю 2 битовых строк одинаковой длины. Суммой строк a1, ..., am называется строка  ; ; |

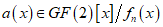

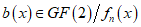

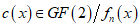

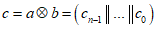

| - отображение, определенное для F = Vn и F = GF(2)[x]/fn(x), где под многочленом fn(x) понимается примитивный многочлен степени n над полем GF(2) с наименьшим количеством ненулевых коэффициентов, который является первым в списке таких многочленов, упорядоченных лексикографически по возрастанию векторов коэффициентов. Для n = 64 порождающим многочленом является f64(x) = x64 + x4 + x3 + x + 1, для n = 128 порождающим многочленом является f128(x) = x128 + x7 + x2 + x + 1. В случае F = GF(2)[x]/fn(x) отображение ставит в соответствие двум элементам поля  и и  элемент поля элемент поля  , который является результатом умножения элементов a(x) и b(x) в поле GF(2)[x]/fn(x). , который является результатом умножения элементов a(x) и b(x) в поле GF(2)[x]/fn(x).В случае F = Vn отображение ставит в соответствие двум строкам a = (an-1 || ... || a0) и b = (bn-1 || ... || b0),  , строку , строку  , , |

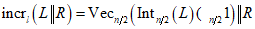

, n кратно 2 , n кратно 2 | - отображение, ставящее в соответствие строке L || R, где  , строку , строку  ; ; |

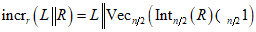

, n кратно 2 , n кратно 2 | - отображение, ставящее в соответствие строке L || R, где  , строку , строку  ; ; |

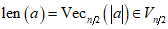

, n кратно 2 , n кратно 2 | - отображение, ставящее в соответствие строке строку  ; ; |

Im | - процедура инициализации, определенная в 4.2; |

Ts | - процедура усечения, определенная в 4.3". |

Раздел 3. Первый абзац дополнить перечислениями (перед первым перечислением):

"- режим гаммирования с преобразованием ключа (CTR-ACPKM, англ. Counter Advanced Cryptographic Prolongation of Key Material);

- режим аутентифицированного шифрования с ассоциированными данными (AEAD, англ. Authenticated Encryption with Associated Data)";

второй абзац изложить в новой редакции:

"Режим гаммирования может использоваться в качестве режима для блочных шифров с длиной блока n, кратной 2, режим гаммирования с преобразованием ключа может использоваться в качестве режима для блочных шифров с длиной блока n, кратной 8, режим аутентифицированного шифрования с ассоциированными данными может использоваться в качестве режима для блочных шифров с длиной блока n = 64 и n = 128, остальные режимы могут использоваться в качестве режимов для блочных шифров с произвольной длиной блока n".

Подраздел 4.2. Второй абзац. Второе перечисление. Заменить слова: "в режиме гаммирования," на "в режимах гаммирования, гаммирования с преобразованием ключа, аутентифицированного шифрования с ассоциированными данными".

Раздел 4 дополнить подразделом 4.4:

"4.4 Процедура преобразования ключа

Для преобразования ключа используется функция ACPKM, которая принимает на вход ключ K длины k <= 256 бит и преобразует его в ключ K' той же длины.

Функция ACPKM использует базовый алгоритм блочного шифрования и определяется следующим образом:

K' = ACPKM(K) = LSBk(eK(D1) || ... || (eK(DJ)),

где  , D1 || ... || DJ = LSBJ·n(D),

, D1 || ... || DJ = LSBJ·n(D),  .

.

, D1 || ... || DJ = LSBJ·n(D),

, D1 || ... || DJ = LSBJ·n(D),  .

.Константа  в шестнадцатеричной системе счисления задана следующим образом:

в шестнадцатеричной системе счисления задана следующим образом:

в шестнадцатеричной системе счисления задана следующим образом:

в шестнадцатеричной системе счисления задана следующим образом:D = 808182838485868788898a8b8c8d8e8f909192939495969798999a9b9c9d9e9f".

Раздел 5 дополнить подразделами 5.7, 5.8:

"5.7 Режим гаммирования с преобразованием ключа

5.7.1 Общие положения

Параметром, определяющим порядок функционирования режима гаммирования с преобразованием ключа, является длина секции N. Значение N выражено в битах и фиксировано в рамках каждого конкретного протокола, исходя из требований к производительности системы и суммарной длине данных, обработанных на одном ключе. Длина секции N должна быть кратна длине блока n используемого базового алгоритма блочного шифрования. Дополнительный параметр режима гаммирования с преобразованием ключа - это длина блока гаммы s, 0 < s <= n, выраженная в битах. Величина s должна быть кратна 8 и делить длину блока n.

Режим гаммирования с преобразованием ключа использует функцию ACPKM, определенную в 4.4.

Пусть  , j = 1, 2, ..., - множество сообщений, подлежащих зашифрованию. При обработке каждого сообщения P = Pj, j = 1, 2, ..., в режиме гаммирования с преобразованием ключа сообщение разбивается на

, j = 1, 2, ..., - множество сообщений, подлежащих зашифрованию. При обработке каждого сообщения P = Pj, j = 1, 2, ..., в режиме гаммирования с преобразованием ключа сообщение разбивается на  секций и представляется в виде P = M1 || M2 || ... || Ml, где

секций и представляется в виде P = M1 || M2 || ... || Ml, где  , i = 1, 2, ..., l - 1,

, i = 1, 2, ..., l - 1,  , w <= N. Первая секция каждого сообщения обрабатывается на секционном ключе K1, который равен начальному ключу K. Для обработки i-й секции каждого сообщения, i = 2, ..., l, используется секционный ключ Ki, который вычисляется из ключа Ki-1 с помощью функции ACPKM.

, w <= N. Первая секция каждого сообщения обрабатывается на секционном ключе K1, который равен начальному ключу K. Для обработки i-й секции каждого сообщения, i = 2, ..., l, используется секционный ключ Ki, который вычисляется из ключа Ki-1 с помощью функции ACPKM.

, j = 1, 2, ..., - множество сообщений, подлежащих зашифрованию. При обработке каждого сообщения P = Pj, j = 1, 2, ..., в режиме гаммирования с преобразованием ключа сообщение разбивается на

, j = 1, 2, ..., - множество сообщений, подлежащих зашифрованию. При обработке каждого сообщения P = Pj, j = 1, 2, ..., в режиме гаммирования с преобразованием ключа сообщение разбивается на  секций и представляется в виде P = M1 || M2 || ... || Ml, где

секций и представляется в виде P = M1 || M2 || ... || Ml, где  , i = 1, 2, ..., l - 1,

, i = 1, 2, ..., l - 1,  , w <= N. Первая секция каждого сообщения обрабатывается на секционном ключе K1, который равен начальному ключу K. Для обработки i-й секции каждого сообщения, i = 2, ..., l, используется секционный ключ Ki, который вычисляется из ключа Ki-1 с помощью функции ACPKM.

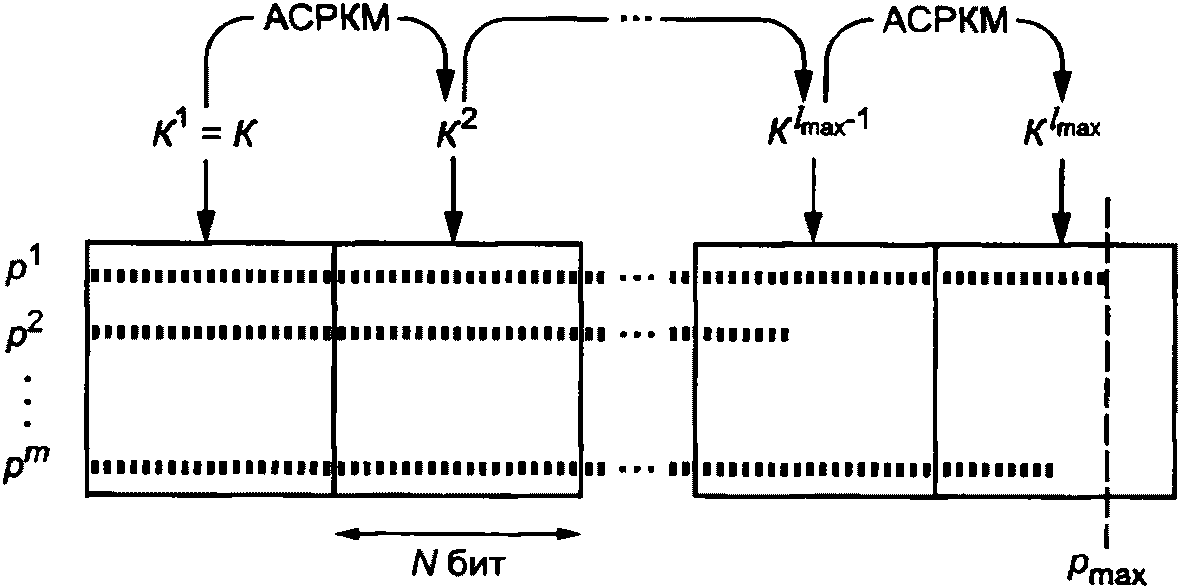

, w <= N. Первая секция каждого сообщения обрабатывается на секционном ключе K1, который равен начальному ключу K. Для обработки i-й секции каждого сообщения, i = 2, ..., l, используется секционный ключ Ki, который вычисляется из ключа Ki-1 с помощью функции ACPKM.Преобразование ключа в процессе обработки сообщений в режиме гаммирования с преобразованием ключа показано на рисунке 14.

Рисунок 14 - Преобразование ключа в процессе обработки

сообщений в режиме гаммирования с преобразованием ключа

Примечание - На рисунке 14 через pmax обозначена максимальная длина сообщения, выраженная в битах,  , m - количество обрабатываемых сообщений.

, m - количество обрабатываемых сообщений.

, m - количество обрабатываемых сообщений.

, m - количество обрабатываемых сообщений.Для зашифрования (расшифрования) каждого отдельного открытого текста (шифртекста) на одном ключе используется уникальное значение синхропосылки  , где 0 < c < n, величина c кратна 8.

, где 0 < c < n, величина c кратна 8.

, где 0 < c < n, величина c кратна 8.

, где 0 < c < n, величина c кратна 8.При использовании режима гаммирования с преобразованием ключа не требуется применение процедуры дополнения сообщения.

Длина p сообщения, обрабатываемого в режиме гаммирования с преобразованием ключа, не должна превышать значения 2c-1·s бит.

Зашифрование (расшифрование) открытого текста (шифртекста) в режиме гаммирования с преобразованием ключа заключается в покомпонентном сложении открытого текста с гаммой шифра, которая вырабатывается блоками длины s путем зашифрования последовательности значений счетчика  , i = 1, 2, ..., базовым алгоритмом блочного шифрования с использованием соответствующего секционного ключа с последующим усечением выходного значения. Начальным значением счетчика является CTR1 = In(IV) = IV || 0c. Последующие значения счетчика вырабатываются с помощью функции Add:

, i = 1, 2, ..., базовым алгоритмом блочного шифрования с использованием соответствующего секционного ключа с последующим усечением выходного значения. Начальным значением счетчика является CTR1 = In(IV) = IV || 0c. Последующие значения счетчика вырабатываются с помощью функции Add:  следующим образом:

следующим образом:

, i = 1, 2, ..., базовым алгоритмом блочного шифрования с использованием соответствующего секционного ключа с последующим усечением выходного значения. Начальным значением счетчика является CTR1 = In(IV) = IV || 0c. Последующие значения счетчика вырабатываются с помощью функции Add:

, i = 1, 2, ..., базовым алгоритмом блочного шифрования с использованием соответствующего секционного ключа с последующим усечением выходного значения. Начальным значением счетчика является CTR1 = In(IV) = IV || 0c. Последующие значения счетчика вырабатываются с помощью функции Add:  следующим образом:

следующим образом: , i = 1, 2 ... (14)

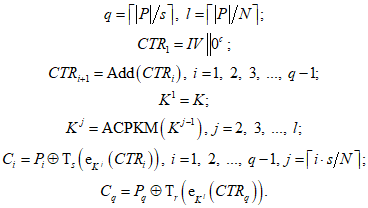

, i = 1, 2 ... (14)5.7.2 Зашифрование

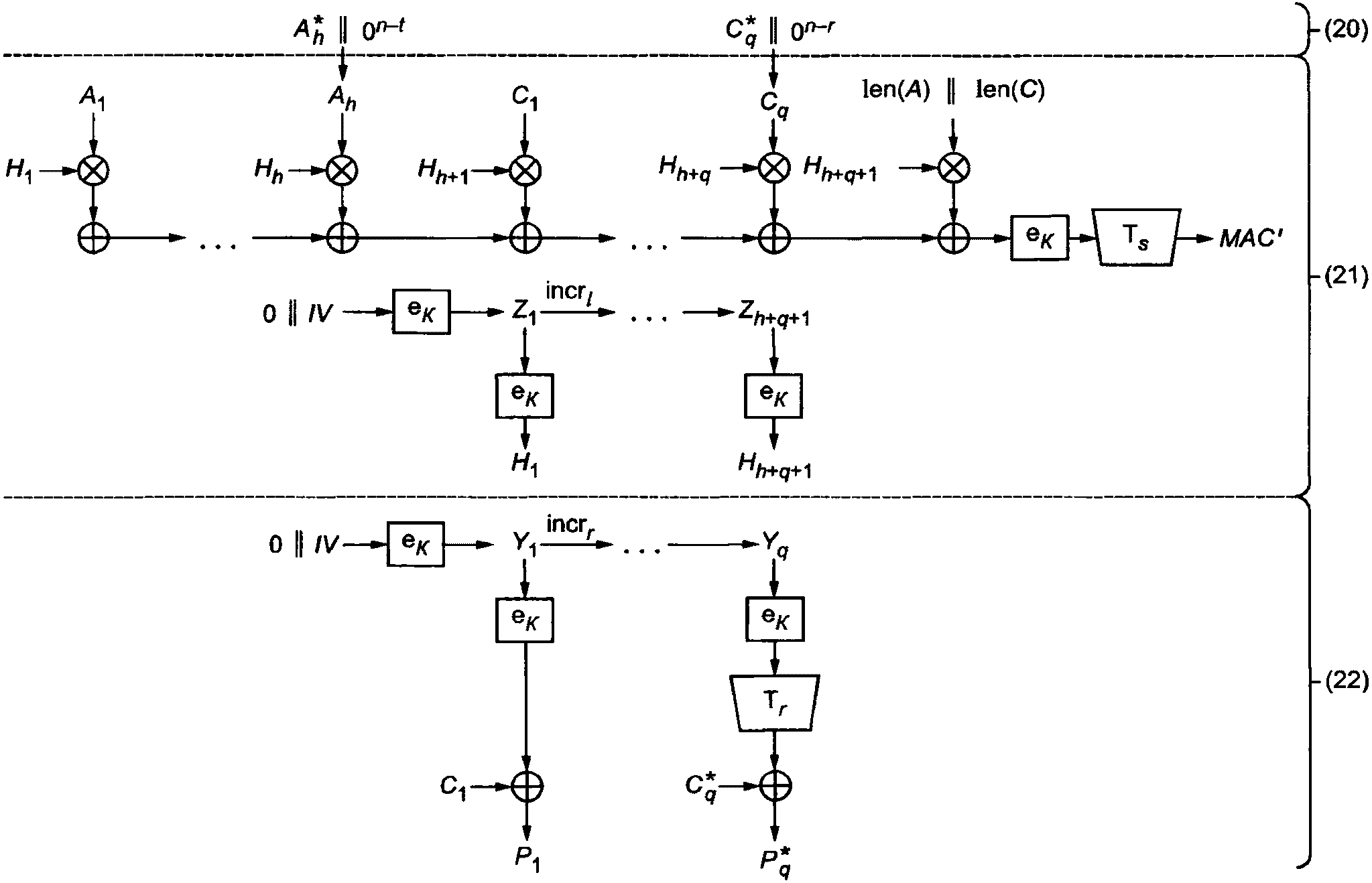

Открытый текст  представляется в виде P = P1 || P2 || ... || Pq, где

представляется в виде P = P1 || P2 || ... || Pq, где  , i = 1, 2, ..., q - 1,

, i = 1, 2, ..., q - 1,  , 1 <= r <= s.

, 1 <= r <= s.

Блоки шифртекста вычисляются по следующему правилу:

(15)

(15)Результирующий шифртекст имеет вид:

C = C1 || C2 || ... || Cq.

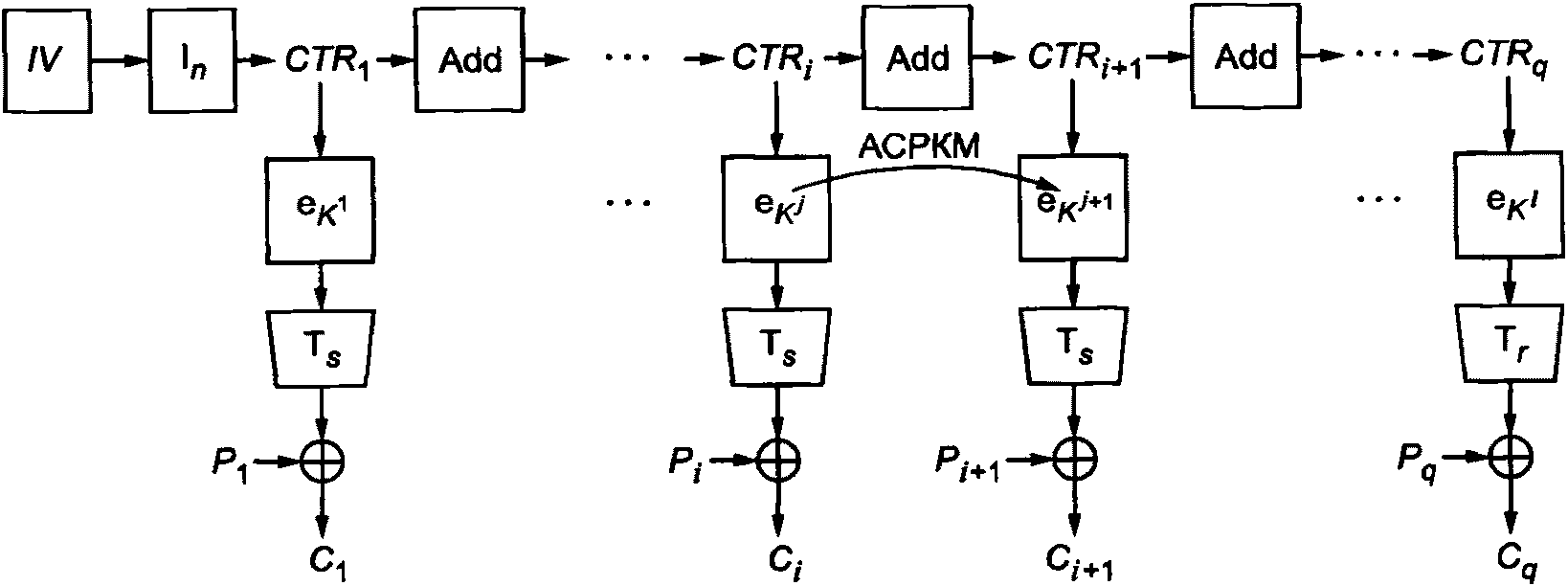

Зашифрование в режиме гаммирования с преобразованием ключа показано на рисунке 15.

Рисунок 15 - Зашифрование в режиме гаммирования

с преобразованием ключа

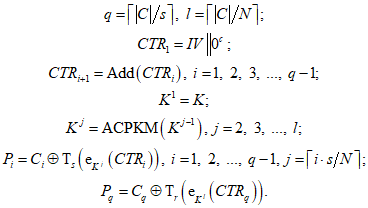

5.7.3 Расшифрование

Шифртекст представляется в виде: C = C1 || C2 || ... || Cq, где  , i = 1, 2, ..., q - 1,

, i = 1, 2, ..., q - 1,  , 1 <= r <= s.

, 1 <= r <= s.

Блоки открытого текста вычисляются по следующему правилу:

(16)

(16)Исходный открытый текст имеет вид:

P = P1 || P2 || ... || Pq.

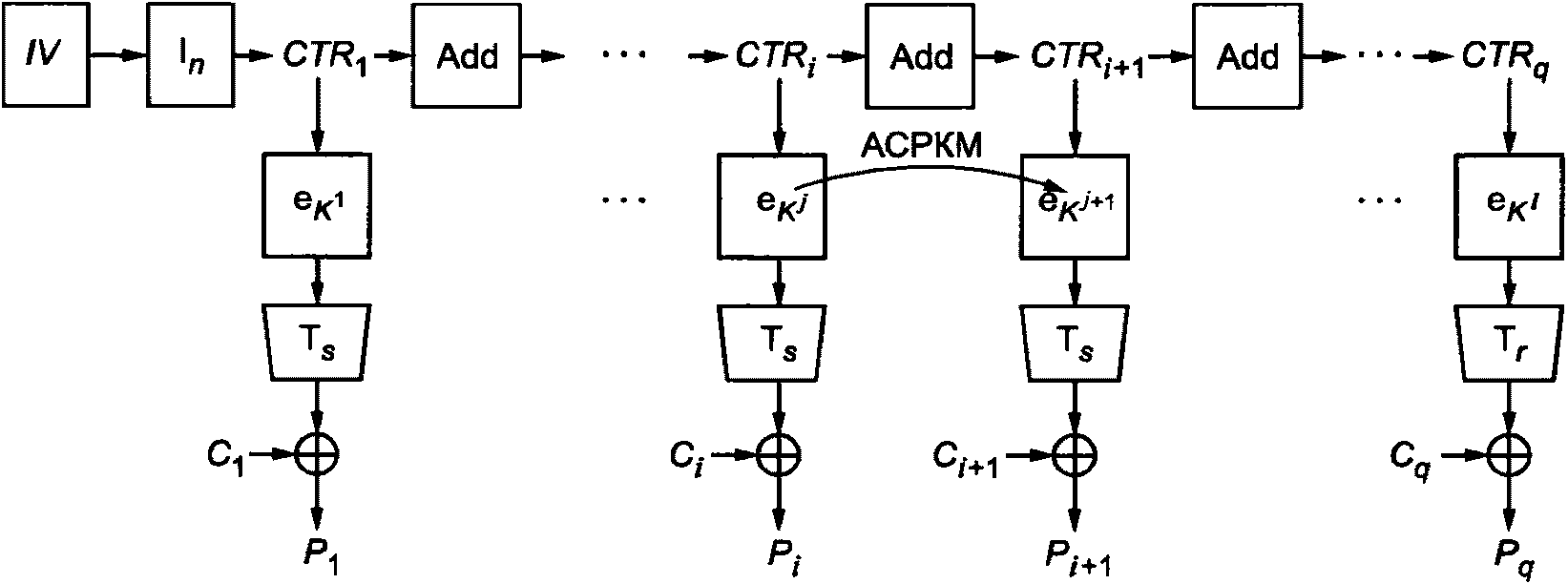

Расшифрование в режиме гаммирования с преобразованием ключа показано на рисунке 16.

Рисунок 16 - Расшифрование в режиме гаммирования

с преобразованием ключа

5.8 Режим аутентифицированного шифрования с ассоциированными данными

В данном подразделе описан режим аутентифицированного шифрования с ассоциированными данными MGM (Multilinear Galois Mode).

5.8.1 Общие положения

Параметром режима MGM является длина имитовставки s, выраженная в битах, 32 <= s <= n. Значение s должно быть зафиксировано в рамках каждого конкретного протокола, исходя из требований к производительности системы и к стойкости режима относительно угрозы нарушения целостности.

Сообщения состоят из двух частей. Первая часть содержит ассоциированные данные A, а вторая часть - открытый текст P. Одна из двух частей может быть равна пустой строке. Данный режим подразумевает шифрование открытого текста и вычисление имитовставки от шифртекста и ассоциированных данных.

На длину ассоциированных данных и длину открытого текста накладываются следующие ограничения: 0 < |A| + |P| < 2n/2.

Режим MGM использует синхропосылку  . Значение синхропосылки должно быть уникальным для каждого сообщения при фиксированном ключе K. Выработка уникальных значений синхропосылки может быть реализована с использованием счетчика.

. Значение синхропосылки должно быть уникальным для каждого сообщения при фиксированном ключе K. Выработка уникальных значений синхропосылки может быть реализована с использованием счетчика.

. Значение синхропосылки должно быть уникальным для каждого сообщения при фиксированном ключе K. Выработка уникальных значений синхропосылки может быть реализована с использованием счетчика.

. Значение синхропосылки должно быть уникальным для каждого сообщения при фиксированном ключе K. Выработка уникальных значений синхропосылки может быть реализована с использованием счетчика.Шифрование в режиме MGM осуществляется путем побитового сложения открытого текста с секретной гаммой, получаемой в результате зашифрования последовательных значений счетчика базовым алгоритмом блочного шифрования. В качестве начального значения счетчика используется значение синхропосылки, дополненное до размера блока нулевым битом слева и зашифрованное базовым алгоритмом блочного шифрования. Вычисление имитовставки от шифртекста и ассоциированных данных в режиме MGM выполняется с помощью мультилинейной функции с секретными коэффициентами, получаемыми в результате зашифрования последовательных значений счетчика базовым алгоритмом блочного шифрования. В качестве начального значения счетчика используется значение синхропосылки, дополненное до размера блока единичным битом слева и базовым алгоритмом блочного шифрования.

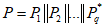

5.8.2 Зашифрование с выработкой имитовставки

Открытый текст  представляется в виде

представляется в виде  , где

, где  , i = 1, 2, ..., q - 1,

, i = 1, 2, ..., q - 1,  , 1 <= r <= n. Если длина открытого текста равна нулю, то последний блок открытого текста

, 1 <= r <= n. Если длина открытого текста равна нулю, то последний блок открытого текста  равен пустой строке, а значения параметров q и r установлены следующим образом: q = 0, r = n. Ассоциированные данные представляются в виде

равен пустой строке, а значения параметров q и r установлены следующим образом: q = 0, r = n. Ассоциированные данные представляются в виде  , где

, где  , j = 1, 2, ..., h - 1,

, j = 1, 2, ..., h - 1,  , 1 <= t <= n. Если длина ассоциированных данных равна нулю, то последний блок ассоциированных данных

, 1 <= t <= n. Если длина ассоциированных данных равна нулю, то последний блок ассоциированных данных  равен пустой строке, а значения параметров h и t установлены следующим образом: h = 0, t = n.

равен пустой строке, а значения параметров h и t установлены следующим образом: h = 0, t = n.

, где

, где  , где

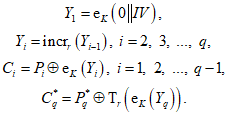

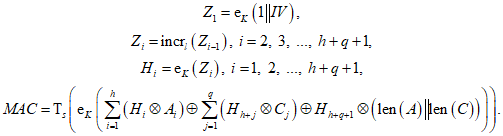

, где Если длина открытого текста не равна нулю, то блоки шифртекста вычисляются по следующему правилу:

(17)

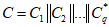

(17)Результирующий шифртекст имеет вид:

.

.Если открытый текст P равен пустой строке, то шифртекст C также принимается равным пустой строке.

К ассоциированным данным A и шифртексту C применяется процедура 1 дополнения сообщения до длины блока n. После применения процедуры дополнения последний блок ассоциированных данных Ah и последний блок шифртекста Cq принимают следующий вид:

(18)

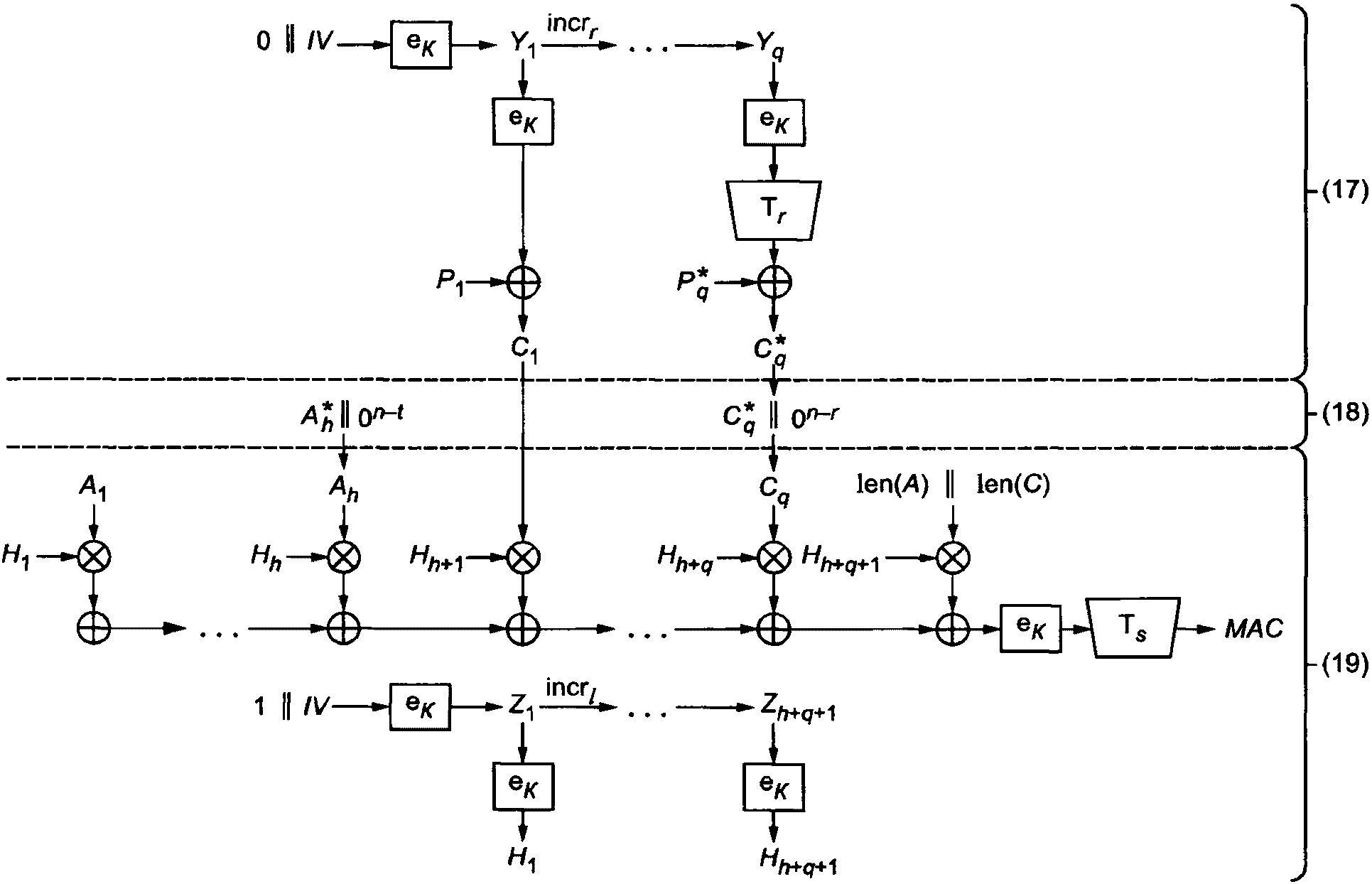

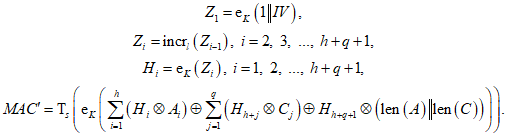

(18)Значение имитовставки вычисляется по следующему правилу:

(19)

(19)Результатом вычисления имитовставки является значение MAC.

Зашифрование с выработкой имитовставки в режиме MGM показано на рисунке 17.

Рисунок 17 - Зашифрование с выработкой имитовставки

в режиме MGM

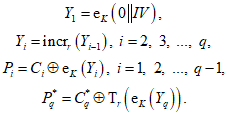

5.8.3 Расшифрование с проверкой имитовставки

Шифртекст представляется в виде:  , где

, где  , i = 1, 2, ..., q - 1,

, i = 1, 2, ..., q - 1,  , 1 <= r <= n. Если длина шифртекста равна нулю, то последний блок шифртекста

, 1 <= r <= n. Если длина шифртекста равна нулю, то последний блок шифртекста  равен пустой строке, а значения параметров q и r установлены следующим образом: q = 0, r = n. Ассоциированные данные представляются в виде:

равен пустой строке, а значения параметров q и r установлены следующим образом: q = 0, r = n. Ассоциированные данные представляются в виде:  , где

, где  , j = 1, 2, ..., h - 1,

, j = 1, 2, ..., h - 1,  , 1 <= t <= n. Если длина ассоциированных данных равна нулю, то последний блок ассоциированных данных

, 1 <= t <= n. Если длина ассоциированных данных равна нулю, то последний блок ассоциированных данных  равен пустой строке, а значения параметров h и t установлены следующим образом: h = 0, t = n.

равен пустой строке, а значения параметров h и t установлены следующим образом: h = 0, t = n.

, где

, где  , где

, где К ассоциированным данным A и шифртексту C применяется процедура 1 дополнения сообщения до длины блока n. После применения процедуры дополнения последний блок ассоциированных данных Ah и последний блок шифртекста Cq принимают следующий вид:

(20)

(20)Проверка корректности имитовставки выполняется по следующему правилу:

(21)

(21)Если MAC' /= MAC, то в качестве результата расшифрования возвращается ошибка. Если MAC' = MAC, то выполняется расшифрование.

Если длина шифртекста не равна нулю, то блоки открытого текста вычисляются по следующему правилу:

(22)

(22)Исходный открытый текст имеет вид:

.

.Если шифртекст C равен пустой строке, то открытый текст P также принимается равным пустой строке.

Расшифрование с проверкой имитовставки в режиме MGM показано на рисунке 18.

Рисунок 18 - Расшифрование с проверкой имитовставки

в режиме MGM".

Приложение А. Пункт А.2.1 исключить.

"Пример использует следующие параметры:

Ключ

K = 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef.

Открытый текст - четыре 128-битных блока:

P1 = 1122334455667700ffeeddccbbaa9988,

P2 = 00112233445566778899aabbcceeff0a,

P3 = 112233445566778899aabbcceeff0a00,

P4 = 2233445566778899aabbcceeff0a0011".

Подраздел А.2 дополнить пунктами А.2.8, А.2.9:

"А.2.8 Режим гаммирования с преобразованием ключа

А.2.8.1 Зашифрование

Пример использует следующие параметры:

Ключ

K = 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef.

Открытый текст - семь 128-битных блоков:

P1 = 1122334455667700ffeeddccbbaa9988,

P2 = 00112233445566778899aabbcceeff0a,

P3 = 112233445566778899aabbcceeff0a00,

P4 = 2233445566778899aabbcceeff0a0011,

P5 = 33445566778899aabbcceeff0a001122,

P6 = 445566778899aabbcceeff0a00112233,

P7 = 5566778899aabbcceeff0a0011223344.

n = 128, s = n = 128,

N = 256,

IV = 1234567890abcef0.

Таблица А.6а

Выработка секционных ключей с помощью функции

преобразования ключа ACPKM

Номер секции i | Секционный ключ Ki |

1 | 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef |

2 | 2666ed40ae687811745ca0b448f57a7b390adb5780307e8e9659ac403ae60c60 |

3 | bb3dd5402e999b7a3debb0db45448ec530f07365dfee3aba8415f77ac8f34ce8 |

4 | 23362fd553cad2178299a5b5a2d4722e3bb83c730a8bf57ce2dd004017f8c565 |

Таблица А.6б

Зашифрование секции M1 в режиме гаммирования

с преобразованием ключа

i | 1 | 2 |

Pi | 1122334455667700ffeeddccbbaa9988 | 00112233445566778899aabbcceeff0a |

Входной блок (CTRi) | 1234567890abcef00000000000000000 | 1234567890abcef00000000000000001 |

Выходной блок  | e0b7ebfa9468a6db2a95826efb173830 | 85ffc500b2f4582a7ba54e08f0ab21ee |

Ci | f195d8bec10ed1dbd57b5fa240bda1b8 | 85eee733f6a13e5df33ce4b33c45dee4 |

Таблица А.6в

Зашифрование секции M2 в режиме гаммирования

с преобразованием ключа

i | 3 | 4 |

Pi | 112233445566778899aabbcceeff0a00 | 2233445566778899aabbcceeff0a0011 |

Входной блок (CTRi) | 1234567890abcef00000000000000002 | 1234567890abcef00000000000000003 |

Выходной блок  | 5aecd8cb31093bdd99bdbdebb07ae200 | 7a4f09a00ea71ca094f3f8412f8a5057 |

Ci | 4bceeb8f646f4c55001706275e85e800 | 587c4df568d094393e4834afd0805046 |

Таблица А.6г

Зашифрование секции M3 в режиме гаммирования

с преобразованием ключа

i | 5 | 6 |

Pi | 33445566778899aabbcceeff0a001122 | 445566778899aabbcceeff0a00112233 |

Входной блок (CTRi) | 1234567890abcef00000000000000004 | 1234567890abcef00000000000000005 |

Выходной блок  | fc74a010f126754ba73082ce618a984c | 9ba8619b09af9cfdc0a1c47e3432340d |

Ci | cf30f57686aeece11cfc6c316b8a896e | dffd07ec813636460c4f3b743423163e |

Таблица А.6д

Зашифрование секции M4 в режиме гаммирования

с преобразованием ключа

i | 7 |

Pi | 5566778899aabbcceeff0a0011223344 |

Входной блок (CTRi) | 1234567890abcef00000000000000006 |

Выходной блок  | 316fde4a1b507318872d2be7eaf4ed19 |

Ci | 6409a9c282fac8d469d221e7fbd6de5d |

А.2.8.2 Расшифрование

С использованием приведенных значений K, IV и C с помощью операции расшифрования воспроизводятся значения P1, P2, P3, P4, P5, P6, P7.

А.2.9 Режим аутентифицированного шифрования с ассоциированными данными

А.2.9.1 Зашифрование с выработкой имитовставки

Пример использует следующие параметры:

Ключ

K = 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef.

Открытый текст - четыре 128-битных блока и один 24-битный блок:

P1 = 1122334455667700ffeeddccbbaa9988,

P2 = 00112233445566778899aabbcceeff0a,

P3 = 112233445566778899aabbcceeff0a00,

P4 = 2233445566778899aabbcceeff0a0011,

.

.Ассоциированные данные - два 128-битных блока и один 72-битный блок:

A1 = 02020202020202020101010101010101,

A2 = 04040404040404040303030303030303,

.

.n = 128, s = n = 128,

IV = 1122334455667700ffeeddccbbaa9988,

Y1 = eK(0 || IV) = 7f679d90bebc24305a468d42b9d4edcd,

Z1 = eK(1 || IV) = 7fc245a8586e6602a7bbdb2786bdc66f.

Таблица А.6е

Зашифрование в режиме аутентифицированного шифрования

с ассоциированными данными

i | 1 | 2 |

Pi | 1122334455667700ffeeddccbbaa9988 | 00112233445566778899aabbcceeff0a |

Входной блок (Yi) | 7f679d90bebc24305a468d42b9d4edcd | 7f679d90bebc24305a468d42b9d4edce |

Выходной блок (eK(Yi)) | b85748c512f31990aa567ef15335db74 | 8064f0126fac9b2c5b6eac21612f9433 |

Ci | a9757b8147956e9055b8a33de89f42fc | 8075d2212bf9fd5bd3f7069aadc16b39 |

Продолжение таблицы А.6е

i | 3 | 4 |

Pi | 112233445566778899aabbcceeff0a00 | 2233445566778899aabbcceeff0a0011 |

Входной блок (Yi) | 7f679d90bebc24305a468d42b9d4edcf | 7f679d90bebc24305a468d42b9d4edd0 |

Выходной блок (eK(Yi)) | 5858821d40c0cd0d0ac1e6c247098f1c | e43f5081b58f0b49012f8ee86acd6dfa |

Ci | 497ab15915a6ba85936b5d0ea9f6851c | c60c14d4d3f883d0ab94420695c76deb |

Окончание таблицы А.6е

i | 5 |

Pi | aabbcc |

Входной блок (Yi) | 7f679d90bebc24305a468d42b9d4edd1 |

Выходной блок (eK(Yi)) | 86ce9e2a0a1225e3335691b20d5a3348 |

2c7552 |

Дополнение последнего блока шифртекста и последнего блока ассоциированных данных:

C5 = 2c755200000000000000000000000000,

A3 = ea050505050505050500000000000000.

Таблица А.6ж

Вычисление имитовставки в режиме аутентифицированного

шифрования с ассоциированными данными

i | 1 | 2 |

Входной блок (Zi) | 7fc245a8586e6602a7bbdb2786bdc66f | 7fc245a8586e6603a7bbdb2786bdc66f |

Выходной блок (Hi) | 8db187d653830ea4bc446476952c300b | 7a24f72630e3763721c8f3cdb1da0e31 |

Продолжение таблицы А.6ж

i | 3 | 4 |

Входной блок (Zi) | 7fc245a8586e6604a7bbdb2786bdc66f | 7fc245a8586e6605a7bbdb2786bdc66f |

Выходной блок (Hi) | 4411962117d20635c525e0a24db4b90a | d8c9623c4dbfe814ce7c1c0ceaa959db |

Продолжение таблицы А.6ж

i | 5 | 6 |

Входной блок (Zi) | 7fc245a8586e6606a7bbdb2786bdc66f | 7fc245a8586e6607a7bbdb2786bdc66f |

Выходной блок (Hi) | a5e1f195333e1482969931bfbe6dfd43 | b4ca808caccfb3f91724e48a2c7ee9d2 |

Продолжение таблицы А.6ж

i | 7 | 8 |

Входной блок (Zi) | 7fc245a8586e6608a7bbdb2786bdc66f | 7fc245a8586e6609a7bbdb2786bdc66f |

Выходной блок (Hi) | 72908fc074e469e8901bd188ea91c331 | 23ca2715b02c68313bfdacb39e4d0fb8 |

Окончание таблицы А.6ж

i | 9 |

Входной блок (Zi) | 7fc245a8586e660aa7bbdb2786bdc66f |

Выходной блок (Hi) | bcbce6c41aa355a4148862bf64bd830d |

len(A) || len(C) = 00000000000001480000000000000218.

MAC = cf5d656f40c34f5c46e8bb0e29fcdb4c.

А.2.9.2 Расшифрование

С использованием приведенных значений K, IV, A, C и MAC с помощью операции расшифрования с проверкой имитовставки выполняется проверка имитовставки MAC и воспроизводятся значения P1, P2, P3, P4,  ".

".

Пункт А.3.1 исключить.

"Пример использует следующие параметры:

Ключ

K = ffeeddccbbaa99887766554433221100f0f1f2f3f4f5f6f7f8f9fafbfcfdfeff.

Открытый текст - четыре 64-битных блока:

P1 = 92def06b3c130a59,

P2 = db54c704f8189d20,

P3 = 4a98fb2e67a8024c,

P4 = 8912409b17b57e41".

Подраздел А.3 дополнить пунктами А.3.8, А.3.9:

"А.3.8 Режим гаммирования с преобразованием ключа

А.3.8.1 Зашифрование

Пример использует следующие параметры:

Ключ

K = 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef.

Открытый текст - семь 64-битных блоков:

P1 = 1122334455667700,

P2 = feeddccbbaa9988,

P3 = 0011223344556677,

P4 = 8899aabbcceeff0a,

P5 = 1122334455667788,

P6 = 99aabbcceeff0a00,

P7 = 2233445566778899.

n = 64, s = n = 64,

N = 128,

IV = 12345678.

Таблица А.13

Выработка секционных ключей с помощью функции

преобразования ключа ACPKM

Номер секции i | Секционный ключ Ki |

1 | 8899aabbccddeeff0011223344556677fedcba98765432100123456789abcdef |

2 | 863ea017842c3d372b18a85a28e2317d74befc107720de0c9e8ab974abd00ca0 |

3 | 49a5e2677de555982b8ad5e826652d17eec847bf5b3997a81cf7fe7f1187bd27 |

4 | 3256bf3f97b5667426a9fb1c5eaabe41893ccdd5a868f9b63b0aa90720fa43c4 |

Таблица А.14

Зашифрование секции M1 в режиме гаммирования

с преобразованием ключа

i | 1 | 2 |

Pi | 1122334455667700 | ffeeddccbbaa9988 |

Входной блок (CTRi) | 1234567800000000 | 1234567800000001 |

Выходной блок  | 3b9a2eaabe783bab | 970fd90806c10d62 |

Ci | 2ab81deeeb1e4cab | 68e104c4bd6b94ea |

Таблица А.15

Зашифрование секции M2 в режиме гаммирования

с преобразованием ключа

i | 3 | 4 |

Pi | 0011223344556677 | 8899aabbcceeff0a |

Входной блок (CTRi) | 1234567800000002 | 1234567800000003 |

Выходной блок  | c73d459c287b3d1c | 86361cacbc1f4c24 |

Ci | c72c67af6c2e5b6b | 0eafb61770f1b32e |

Таблица А.16

Зашифрование секции M3 в режиме гаммирования

с преобразованием ключа

i | 5 | 6 |

Pi | 1122334455667788 | 99aabbcceeff0a00 |

Входной блок (CTRi) | 1234567800000004 | 1234567800000005 |

Выходной блок  | b08c4250cb8b640a | 327edcd4e88de66f |

Ci | a1ae71149eed1382 | abd467180672ec6f |

Таблица А.17

Зашифрование секции M4 в режиме гаммирования

с преобразованием ключа

i | 7 |

Pi | 2233445566778899 |

Входной блок (CTRi) | 1234567800000006 |

Выходной блок  | a691b50e59bdfa58 |

Ci | 84a2f15b3fca72c1 |

А.3.8.2 Расшифрование

С использованием приведенных значений K, IV и C с помощью операции расшифрования воспроизводятся значения P1, P2, P3, P4, P5, P6, P7.

А.3.9 Режим аутентифицированного шифрования с ассоциированными данными

А.3.9.1 Зашифрование с выработкой имитовставки

Пример использует следующие параметры:

Ключ

K = ffeeddccbbaa99887766554433221100f0f1f2f3f4f5f6f7f8f9fafbfcfdfeff.

Открытый текст - восемь 64-битных блоков и один 24-битный блок:

P1 = ffeeddccbbaa9988,

P2 = 1122334455667700,

P3 = 8899aabbcceeff0a,

P4 = 0011223344556677,

P5 = 99aabbcceeff0a00,

P6 = 1122334455667788,

P7 = aabbcceeff0a0011,

P8 = 2233445566778899,

P9 = aabbcc.

Ассоциированные данные - пять 64-битных блоков и один 8-битный блок:

A1 = 0101010101010101,

A2 = 0202020202020202,

A3 = 0303030303030303,

A4 = 0404040404040404,

A5 = 0505050505050505,

A6 = ea.

n = 64, s = n = 64,

IV = 12def06b3c130a59,

Y1 = eK(0 || IV) = 5623890162de31bf,

Z1 = eK(1 || IV) = 2b073f0494f372a0.

Таблица А.18

Зашифрование в режиме аутентифицированного шифрования

с ассоциированными данными

i | 1 | 2 |

Pi | ffeeddccbbaa9988 | 1122334455667700 |

Входной блок (Yi) | 5623890162de31bf | 5623890162de31C0 |

Выходной блок (eK(Yi)) | 387bdba0e43439b3 | 9433000610f7f2ae |

Ci | c795066c5f9ea03b | 85113342459185ae |

Продолжение таблицы А.18

i | 3 | 4 |

Pi | 8899aabbcceeff0a | 0011223344556677 |

Входной блок (Yi) | 5623890162de31c1 | 5623890162de31c2 |

Выходной блок (eK(Yi)) | 97b7aa6d73c58757 | 9415528bffc9e80a |

Ci | 1f2e00d6bf2b785d | 940470b8bb9c8e7d |

Продолжение таблицы А.18

i | 5 | 6 |

Pi | 99aabbcceeff0a00 | 1122334455667788 |

Входной блок (Yi) | 5623890162de31c3 | 5623890162de31c4 |

Выходной блок (eK(Yi)) | 03f768bff182d670 | fd05f84e9b09d2fe |

Ci | 9a5dd3731f7ddc70 | ec27cb0ace6fa576 |

Продолжение таблицы А.18

i | 7 | 8 |

Pi | aabbcceeff0a0011 | 2233445566778899 |

Входной блок (Yi) | 5623890162de31c5 | 5623890162de31c6 |

Выходной блок (eK(Yi)) | da4d908a95b175c4 | 65997396dac24bd7 |

Ci | 70f65c646abb75d5 | 47aa37c3bcb5c34e |

Окончание таблицы А.18

i | 9 |

Pi | aabbcc |

Входной блок (Yi) | 5623890162de31c7 |

Выходной блок (eK(Yi)) | a900504a148dee26 |

03bb9c |

Дополнение последнего блока шифртекста и последнего блока ассоциированных данных:

C5 = 03bb9c0000000000,

A3 = ea00000000000000.

Таблица А.19

Вычисление имитовставки в режиме аутентифицированного

шифрования с ассоциированными данными

i | 1 | 2 |

Входной блок (Zi) | 2b073f0494f372a0 | 2b073f0594f372a0 |

Выходной блок (Hi) | 708a78191cdd22aa | 6f02cc464b2fa0a3 |

Продолжение таблицы А.19

i | 3 | 4 |

Входной блок (Zi) | 2b073f0694f372a0 | 2b073f0794f372a0 |

Выходной блок (Hi) | 9f81f226fd196f05 | b9c2ac9be5b5dff9 |

Продолжение таблицы А.19

i | 5 | 6 |

Входной блок (Zi) | 2b073f0894f372a0 | 2b073f0994f372a0 |

Выходной блок (Hi) | 74b5ec96551bf888 | 7eb021a4035b04c3 |

Продолжение таблицы А.19

i | 7 | 8 |

Входной блок (Zi) | 2b073f0a94f372a0 | 2b073f0b94f372a0 |

Выходной блок (Hi) | c2a9c3a8704d9bb0 | f5d505a87b8383b5 |

Продолжение таблицы А.19

i | 9 | 10 |

Входной блок (Zi) | 2b073f0c94f372a0 | 2b073f0d94f372a0 |

Выходной блок (Hi) | f795e75fdeb8933c | 65a1a3e680f08145 |

Продолжение таблицы А.19

i | 11 | 12 |

Входной блок (Zi) | 2b073f0e94f372a0 | 2b073f0f94f372a0 |

Выходной блок (Hi) | 1c74a5764cb0d595 | dc8447a514e783e7 |

Продолжение таблицы А.19

i | 13 | 14 |

Входной блок (Zi) | 2b073f1094f372a0 | 2b073f1194f372a0 |

Выходной блок (Hi) | a7e3afe004ee16e3 | a5aabb0b7980d071 |

Окончание таблицы А.19

i | 15 | 16 |

Входной блок (Zi) | 2b073f1294f372a0 | 2b073f1394f372a0 |

Выходной блок (Hi) | 6e104cc933525c5d | 8311b6024aa966c1 |

len(A) || len(C) = 0000014800000218.

MAC = a7928069aa10fd10.

А.3.9.2 Расшифрование

С использованием приведенных значений K, IV, A, C и MAC с помощью операции расшифрования с проверкой имитовставки выполняется проверка имитовставки MAC и воспроизводятся значения P1, P2, P3, P4,  ".

".