|

ФЕДЕРАЛЬНОЕ

АГЕНТСТВО |

||

|

|

НАЦИОНАЛЬНЫЙ |

ГОСТ Р МЭК |

ФУНКЦИОНАЛЬНАЯ БЕЗОПАСНОСТЬ СИСТЕМ

ЭЛЕКТРИЧЕСКИХ, ЭЛЕКТРОННЫХ,

ПРОГРАММИРУЕМЫХ ЭЛЕКТРОННЫХ,

СВЯЗАННЫХ С БЕЗОПАСНОСТЬЮ

Часть 2

Требования к системам

IEC 61508-2:2010

Functional safety of electrical/electronic/programmable electronic

safety-related

systems - Part 2: Requirements for electrical/electronic/programmable

electronic

safety-related systems

(IDT)

|

|

Москва |

Предисловие

1 ПОДГОТОВЛЕН Обществом с ограниченной ответственностью «Корпоративные электронные системы» и Федеральным бюджетным учреждением «Консультационно-внедренческая фирма в области международной стандартизации и сертификации - «Фирма «Интерстандарт» на основе собственного аутентичного перевода на русский язык международного стандарта, указанного в пункте 4

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 58 «Функциональная безопасность»

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 29 октября 2012 г. №587-ст

4 Настоящий стандарт идентичен международному стандарту МЭК 61508-2:2010 «Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 2. Требования к электрическим, электронным, программируемым электронным системам, связанным с безопасностью» (IEC 61508-2:2010 «Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 2. Requirements for electrical/electronic/programmable electronic safety-related systems»)

Наименование настоящего стандарта изменено относительно наименования указанного международного стандарта для приведения в соответствие с ГОСТ Р 1.5 (подраздел 3.5)

При применении настоящего стандарта рекомендуется использовать вместо ссылочных международных стандартов соответствующие им национальные стандарты, сведения о которых приведены в дополнительном приложении ДА

5 ВЗАМЕН ГОСТ Р МЭК 61508-2-2007

Правила применения настоящего стандарта установлены в ГОСТ Р 1.0-2012 (раздел 8). Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе «Национальные стандарты», а официальный текст изменений и поправок - в ежемесячном информационном указателе «Национальные стандарты». В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске информационном указателе «Национальные стандарты». Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (gost.ru)

Содержание

Введение

Системы, состоящие из электрических и/или электронных элементов, в течение многих лет используются для выполнения функций безопасности в большинстве областей применения. Компьютерные системы (обычно называемые программируемыми электронными системами), применяемые во всех прикладных отраслях для выполнения функций, не связанных с безопасностью, во все более увеличивающихся объемах используются для выполнения функций обеспечения безопасности. Для эффективной и безопасной эксплуатации технологий, основанных на использовании компьютерных систем, чрезвычайно важно, чтобы лица, ответственные за принятие решений, имели в своем распоряжении руководства по вопросам безопасности, которые они могли бы использовать в своей работе.

Настоящий стандарт устанавливает общий подход к вопросам обеспечения безопасности для всех стадий жизненного цикла систем, состоящих из электрических и/или электронных, и/или программируемых электронных (Э/Э/ПЭ) элементов, которые используются для выполнения функций обеспечения безопасности. Этот унифицированный подход был принят для того, чтобы разработать рациональную и последовательную техническую политику для всех электрических систем обеспечения безопасности. Основной целью при этом является содействие разработке стандартов для продукции и областей применения на основе стандартов серии МЭК 61508.

Примечание - Примерами стандартов для продукции и областей применения, разработанных на основе стандартов серии МЭК 61508, являются [1] - [3].

В большинстве ситуаций безопасность достигается за счет использования нескольких систем, в которых используются различные технологии (например, механические, гидравлические, пневматические, электрические, электронные, программируемые электронные). Любая стратегия безопасности должна, следовательно, учитывать не только все элементы, входящие в состав отдельных систем, (например, датчики, управляющие устройства и исполнительные механизмы), но также все подсистемы безопасности, входящие в состав общей системы обеспечения безопасности. Таким образом, хотя настоящий стандарт рассматривает электрические/электронные/программируемые (Э/Э/ПЭ) системы, связанные с безопасностью, предлагаемый в нем подход можно использовать также при рассмотрении систем, связанных с безопасностью, базирующихся на других технологиях.

Признанным фактом является существование огромного разнообразия приложений, использующих Э/Э/ПЭ системы в различных областях применений, отличающихся различной степенью сложности, возможными рисками и опасностями. В каждом конкретном применении необходимые меры безопасности будут зависеть от многочисленных факторов, которые являются специфичными для этого применения. Настоящий стандарт, являясь базовым, позволит сформулировать такие меры в будущих международных стандартах для изделий и областей применения, а также в следующих редакциях уже существующих стандартов.

Настоящий стандарт:

- рассматривает все соответствующие стадии жизненных циклов всей системы безопасности, Э/Э/ПЭ системы безопасности и программного обеспечения системы безопасности (например, от первоначальной концепции, через проектирование, реализацию, эксплуатацию, техническое обслуживание вплоть до снятия с эксплуатации), в ходе которых Э/Э/ПЭ системы используются для выполнения функций безопасности;

- был разработан с учетом быстрого развития технологий; его основа является в значительной мере устойчивой и полной для применения во время будущих разработок;

- делает возможной разработку стандартов для продукции и областей применения, в которых используются Э/Э/ПЭ системы, связанные с безопасностью; разработка стандартов для продукции и областей применения в рамках общей структуры, определенной настоящим стандартом, должна привести к более высокому уровню согласованности (например, основных принципов, терминологии и т. д.) как для отдельных областей применения, так и для их совокупностей, что даст преимущества как в плане безопасности, так и в плане экономики;

- устанавливает метод разработки спецификации требований к безопасности, необходимых для достижения заданной функциональной безопасности Э/Э/ПЭ систем, связанных с безопасностью;

- применяет для определения требований к уровням полноты безопасности подход, основанный на оценке рисков;

- вводит уровни полноты безопасности при задании целевого уровня полноты безопасности для функций безопасности, которые должны быть реализованы Э/Э/ПЭ системами, связанными с безопасностью.

Примечание - Настоящий стандарт не устанавливает требования к уровню полноты безопасности для любой функции безопасности и не определяет того, как устанавливается уровень полноты безопасности. Однако настоящий стандарт формирует основанный на риске концептуальный подход и предлагает примеры методов.

- устанавливает целевые меры отказов для функций безопасности, реализуемых Э/Э/ПЭ системами, связанными с безопасностью, и связывает эти меры с уровнями полноты безопасности;

- устанавливает нижнюю границу для целевых мер отказов для функции безопасности, реализуемой одиночной Э/Э/ПЭ системой, связанной с безопасностью. Для Э/Э/ПЭ систем, связанных с безопасностью, работающих:

- в режиме низкой интенсивности запросов на обслуживание, нижняя граница для выполнения функции, для которой система предназначена, устанавливается в соответствии со средней вероятностью опасного отказа по запросу, равной 10-5;

- в режиме высокой интенсивности запросов на обслуживание или режиме с непрерывным запросом, нижняя граница устанавливается в соответствии с вероятностью опасных отказов 10-9 в час;

Примечания

1 Одиночная Э/Э/ПЭ система, связанная с безопасностью, не обязательно предполагает одноканальную архитектуру.

2 В проектах систем, связанных с безопасностью и имеющих низкий уровень сложности, можно достигнуть более низких значений целевой полноты безопасности, но предполагается, что в настоящее время указанные предельные значения целевой полноты безопасности могут быть достигнуты для относительно сложных систем (например, программируемые электронные системы, связанные с безопасностью).

- устанавливает требования к предотвращению и управлению систематическими отказами, основанные на опыте и заключениях из практического опыта. Учитывая, что вероятность возникновения систематических отказов в общем случае не может быть определена количественно, настоящий стандарт позволяет утверждать для специфицируемой функции безопасности, что целевая мера отказов, связанных с этой функцией, может считаться достигнутой, если все требования стандарта были выполнены;

- вводит стойкость к систематическим отказам, применяемую к элементу, характеризующую уверенность в том, что полнота безопасности, касающаяся систематических отказов элемента, соответствует требованиям заданного уровня полноты безопасности;

- применяет широкий диапазон принципов, методов и средств для достижения функциональной безопасности Э/Э/ПЭ систем, связанных с безопасностью, но не использует явно понятие «безопасный отказ». В то же время, понятия «безопасный отказ» и «безопасный в своей основе» могут быть использованы, но для этого необходимо обеспечить подходящие требования в соответствующих разделах настоящего стандарта, которым эти понятия должны соответствовать.

ГОСТ Р МЭК 61508-2-2012

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

|

ФУНКЦИОНАЛЬНАЯ

БЕЗОПАСНОСТЬ СИСТЕМ ЭЛЕКТРИЧЕСКИХ, ЭЛЕКТРОННЫХ, Часть 2 Требования к системам Functional safety of electrical, electronic, programmable

electronic safety-related systems. Part 2. |

Дата введения - 2013-08-01

1 Область применения

1.1 Настоящий стандарт:

a) применяют только совместно с МЭК 61508-1, описывающим общий подход для достижения функциональной безопасности;

b) применяется (как определено в МЭК 61508-1) к любой системе, связанной с безопасностью, которая содержит хотя бы один электрический, электронный или программируемый электронный компонент;

c) применяется ко всем подсистемам и их компонентам внутри Э/Э/ПЭ систем, связанных с безопасностью (включая датчики, исполнительные устройства и интерфейс оператора);

d) определяет, как преобразовать спецификацию требований к Э/Э/ПЭ системе безопасности, разработанную в соответствии с МЭК 61508-1 (включающую в себя спецификацию требований к функциям безопасности Э/Э/ПЭ системы и спецификацию требований к полноте безопасности Э/Э/ПЭ системы), в спецификацию требований проектирования Э/Э/ПЭ системы;

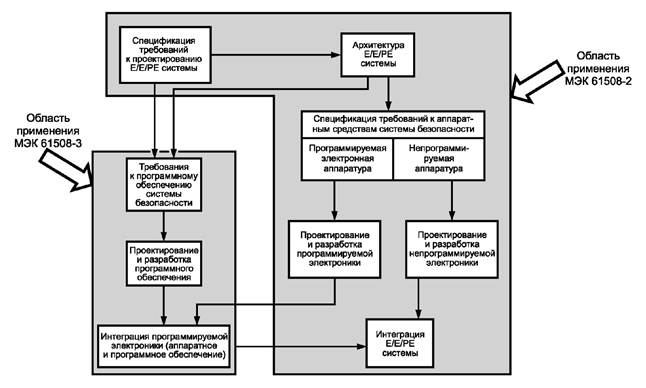

e) устанавливает требования к действиям, которые должны быть реализованы на стадиях проектирования и изготовления Э/Э/ПЭ систем, связанных с безопасностью (то есть формирует модель жизненного цикла Э/Э/ПЭ системы безопасности), за исключением требований к программному обеспечению, которые рассмотрены в МЭК 61508-3 (см. рисунки 2 - 4). Эти требования включают в себя указания по применению, ранжированные по уровням полноты безопасности, методов и средств, для предотвращения ошибок и отказов и управления ошибками и отказами;

f) определяет информацию, необходимую для установки, ввода в эксплуатацию и заключительного подтверждения соответствия Э/Э/ПЭ систем, связанных с безопасностью;

g) не определяет стадии эксплуатации и технического обслуживания Э/Э/ПЭ систем, связанных с безопасностью (см. МЭК 61508-1), но содержит требования для подготовки информации и процедур, необходимых пользователям для эксплуатации и технического обслуживания Э/Э/ПЭ систем, связанных с безопасностью;

h) определяет требования, предъявляемые к организациям, осуществляющим модификацию Э/Э/ПЭ систем, связанных с безопасностью.

Примечания

1 Настоящий стандарт главным образом предназначен для поставщиков и/или технических департаментов внутри компаний, отвечающих в том числе за формирование и реализацию требований по модификации Э/Э/ПЭ систем, связанных с безопасностью.

2 Взаимосвязь между настоящим стандартом и МЭК 61508-3 показана на рисунке 4;

i) не применяется для медицинского оборудования в соответствии с серией стандартов МЭК 60601 [4].

1.2 МЭК 61508-1 - МЭК 61508-4 являются базовыми стандартами по безопасности, хотя этот статус не применим в контексте Э/Э/ПЭ систем, связанных с безопасностью, имеющих низкую сложность (МЭК 61508-4, пункт 3.4.3). В качестве базовых стандартов по безопасности они предназначены для использования техническими комитетами при подготовке стандартов в соответствии с принципами, изложенными в руководстве МЭК 104 и руководстве ИСО/МЭК 51. МЭК61508-1, МЭК 61508-2, МЭК 61508-3 и МЭК 61508-4 предназначены для использования в качестве самостоятельных стандартов. Функция безопасности настоящего стандарта не применима к медицинскому оборудованию, соответствующему требованиям серии горизонтальных стандартов МЭК 60601 [4].

1.3 В круг обязанностей технического комитета входит использование, где это возможно, основополагающих стандартов по безопасности при подготовке собственных стандартов. В этом случае требования, методы проверки или условия проверки настоящего основополагающего стандарта по безопасности не будут применяться, если на них нет конкретной ссылки, или они не включены в стандарты, подготовленные этими техническими комитетами.

Примечание - Функциональная безопасность Э/Э/ПЭ систем, связанных с безопасностью, может достигаться только в случае, если удовлетворены все установленные для них требования. Поэтому важно, чтобы все эти требования были тщательно проанализированы и обоснованы.

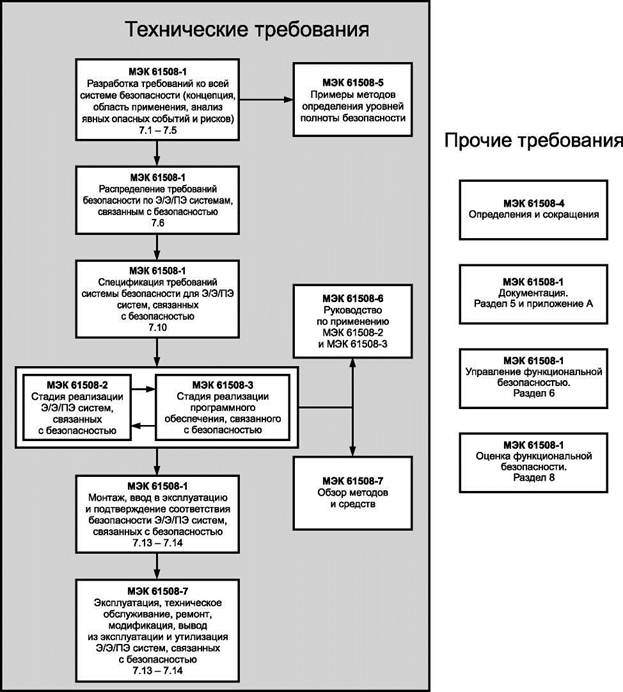

1.4 Рисунок 1 показывает общую структуру частей 1 - 7 МЭК 61508 и указывает на роль, которую играет настоящий стандарт в достижении функциональной безопасности Э/Э/ПЭ систем, связанных с безопасностью. МЭК 61508-6 (приложение А) содержит описание применения настоящего стандарта и МЭК 61508-3.

Рисунок 1 - Общая структура серии ГОСТ Р МЭК 61508

2 Нормативные ссылки

В настоящем стандарте использованы нормативные ссылки на следующие международные стандарты. Для датированных ссылок применяют только указанное издание ссылочного документа, для недатированных ссылок применяют последнее издание ссылочного документа (включая все его изменения).

МЭК Руководство 104:1997 Подготовка публикаций по безопасности и использование базовых публикаций по безопасности и публикаций по безопасности групп (IEC Guide 104:1997, The preparation of safety publications and the use of basic safety publications and group safety publications)

ИСО/МЭК Руководство 51:1990 Аспекты безопасности. Руководящие указания по включению в стандарты (ISO/IEC Guide 51:1999, Safety aspects - Guidelines for their inclusion in standards)

МЭК 60947-5-1 Низковольтная коммутационная аппаратура и механизм управления. Часть 5 - 1. Оборудование схемы управления и элементы переключения. Электромеханические устройства цепи управления (IEC 60947-5-1, Low-voltage switchgear and control gear - Part 5 - 1: Control circuit devices and switching elements - Electromechanical control circuit devices)

МЭК/ТС 61000-1-2 Электромагнитная совместимость (ЭМС). Часть 1 - 2. Общая. Методология для достижения функциональной безопасности электрических и электронных систем, включая электромагнитное оборудование (IEC/TS 61000-1-2, Electromagnetic compatibility (EMC) - Part 1 - 2: General - Methodology for the achievement of functional safety of electrical and electronic systems including equipment with regard to electromagnetic phenomena)

МЭК 61326-3-1 Электрооборудование для измерения, управления и лабораторного использования. Требования ЭМС. Часть 3 - 1. Требования устойчивости для систем, связанных с безопасностью, и оборудования для выполнения функций, связанных с безопасностью (функциональная безопасность). Общепромышленное применение (IEC 61326-3-1, Electrical equipment for measurement, control and laboratory use - EMC requirements - Part 3 - 1: Immunity requirements for safety-related systems and for equipment intended to perform safety-related functions (functional safety) - General industrial applications)

МЭК 61508-1:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 1. Общие требования (IEC 61508-1:2010, Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 1: General requirements)

МЭК 61508-3:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 3. Требования к программному обеспечению (IEC 61508-3:2010, Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 3: Software requirements)

МЭК 61508-4:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью Часть 4. Определения и сокращения (ISO/IEC 61508-4:2010, Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 4. Definitions and abbreviations)

МЭК 61508-5:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью Часть 5. Примеры методов определения уровней полноты безопасности (IEC 61508-5:2010, Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 5: Examples of methods for the determination of safety integrity levels)

МЭК 61508-6:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью Часть 6. Руководство по применению МЭК 61508-2 и МЭК 61508-3 (IEC 61508-6:2010, Functional safety of electrical/electronic/programmable electronic safety- related systems - Part 6: Guidelines on the application of IEC 61508-2 and IEC 61508-3)

МЭК 61508-7:2010 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью Часть 7. Методы и средства (IEC 61508-7: 2010, Functional safety of electrical/electronic/programmable electronic safety-related systems - Part 7: Overview of techniques and measures)

МЭК 61784-3 Промышленные сети связи. Профили. Часть 3. Функциональная безопасность коммуникационных сетей. Общие правила и определения профиля (IEC 61784-3, Industrial communication networks - Profiles - Part 3: Functional safety fieldbuses - General rules and profile definitions)

МЭК 62280-1 Железные дороги. Системы связи, сигнализации и обработки данных. Часть 1. Экстренная связь в закрытых системах передачи (IEC 62280-1, Railway applications - Communication, signalling and processing systems - Part 1: Safety-related communication in closed transmission systems)

МЭК 62280-2 Железные дороги. Системы связи, сигнализации и обработки данных. Часть 2. Экстренная связь в открытых системах передачи (IEC 62280-2, Railway applications - Communication, signalling and processing systems - Part 2: Safety-related communication in open transmission systems)

EH 50205 Реле с принудительно ведомыми (механически связанными) контактами (EN 50205, Relays with forcibly guided (mechanically linked) contacts)

3 Термины и определения

В настоящем стандарте применены термины, определения и сокращения по МЭК 61508-4.

4 Соответствие настоящему стандарту

Требования соответствия настоящему стандарту - по МЭК 61508-1, раздел 4.

5 Документация

Требования к документации - по МЭК 61508-1, раздел 5.

6 Управление функциональной безопасностью

Требования по управлению функциональной безопасностью - по МЭК 61508-1, раздел 6.

7 Требования к жизненному циклу Э/Э/ПЭ системы безопасности

7.1 Общие положения

7.1.1 Цели и требования. Общие положения

7.1.1.1 Настоящий подпункт устанавливает цели и требования для стадий жизненного цикла Э/Э/ПЭ системы безопасности.

Примечание - Цели и требования для полного жизненного цикла систем безопасности вместе с общим введением в структуру настоящего стандарта приведены в МЭК 61508-1.

7.1.1.2 Для каждой стадии жизненного цикла Э/Э/ПЭ системы безопасности (см. таблицу 1) указаны:

- цели, которые должны быть достигнуты;

- область применения конкретной стадии;

- ссылка на пункт, содержащий требования;

- входы стадии;

- выходы стадии.

7.1.2 Цели

7.1.2.1 Первая цель настоящего подраздела состоит в структурировании на систематической основе стадий жизненного цикла Э/Э/ПЭ системы безопасности, которые должны быть рассмотрены для достижения требуемой функциональной безопасности Э/Э/ПЭ систем, связанных с безопасностью.

7.1.2.2 Вторая цель настоящего подраздела заключается в документировании всей информации, относящейся к функциональной безопасности Э/Э/ПЭ систем, связанных с безопасностью, на протяжении всего жизненного цикла Э/Э/ПЭ системы безопасности.

7.1.3 Требования

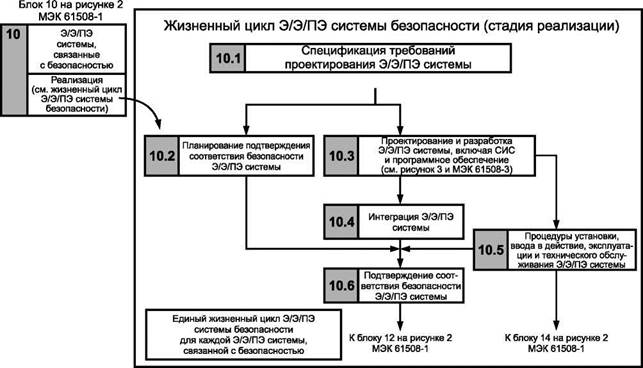

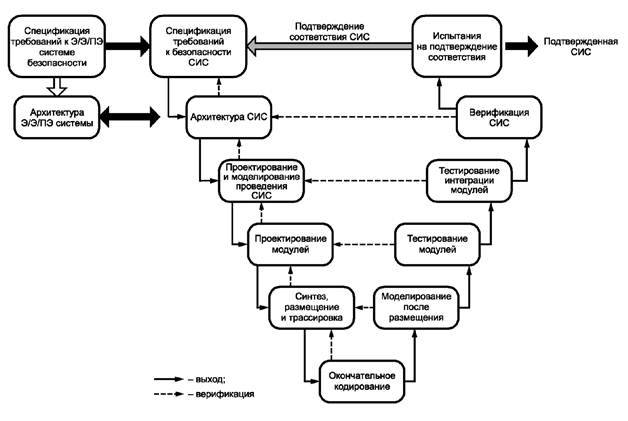

7.1.3.1 Структура жизненного цикла Э/Э/ПЭ системы безопасности, используемого в качестве требования соответствия настоящему стандарту, представлена на рисунке 2. Подробная V-модель жизненного цикла разработки специализированных интегральных схем (СИС) для их проектирования (см. пункт 3.2.15 МЭК 61508-4) представлена на рисунке 3. В случае использования другого жизненного цикла Э/Э/ПЭ системы безопасности или жизненного цикла разработки СИС, он должен быть определен как часть управления деятельностью по функциональной безопасности Э/Э/ПЭ систем (см. раздел 6 МЭК 61508-1), а также должны быть достигнуты все цели и требования каждого подраздела настоящего стандарта.

Примечания

1 Взаимосвязь и области применения настоящего стандарта и МЭК 61508-3 показаны на рисунке 4.

2 Существует много общего между процессами проектирования СИС и программного обеспечения. При разработке программного обеспечения, связанного с безопасностью, для предотвращения и управления систематическими отказами МЭК 61508-3 рекомендует использовать V-модель, которая требует, чтобы процесс проектирования был хорошо структурирован, а программное обеспечение обладало модульной структурой. Этой модели соответствует жизненный цикл разработки СИС, используемый для ее проектирования, который представлен на рисунке 3. Сначала из требований к системе формируют требования к спецификации СИС. Затем проектируют архитектуру, СИС и модуль. Результаты каждого шага левой части V-модели становятся входной информацией для следующего шага, а также, где необходима итерация, происходит возврат к предыдущему шагу, пока не создан окончательный программный код. Этот код верифицируется в обратном порядке к процессу проектирования, т. е. моделируются результаты размещения и трассировки, тестируется модуль, тестируется интеграция модулей и проверяется СИС полностью. Результаты любого шага могут потребовать изменений проекта на любом из предыдущих шагов. На последнем шаге, после того как СИС интегрирована в систему, связанную с безопасностью, для СИС выполняется подтверждение соответствия.

7.1.3.2 Процедуры управления функциональной безопасностью (см. раздел 6 МЭК 61508-1) должны осуществляться параллельно стадиям жизненного цикла Э/Э/ПЭ системы безопасности.

7.1.3.3 Каждую стадию жизненного цикла Э/Э/ПЭ системы безопасности подразделяют на элементарные действия с определением для каждой(го) из них области применения, входов и выходов (см. таблицу 1).

7.1.3.4 Выходы каждой стадии жизненного цикла Э/Э/ПЭ системы безопасности должны быть документально оформлены (см. раздел 5 МЭК 61508-1), если не будет обосновано, что они являются результатом деятельности по управлению функциональной безопасностью (см. раздел 6 МЭК 61508-1).

7.1.3.5 Результаты каждой стадии жизненного цикла Э/Э/ПЭ системы безопасности должны соответствовать определенным для этой стадии целям и требованиям (см. 7.2 - 7.9).

Примечания

1 См. раздел А.2, перечисление b) МЭК 61508-6.

2 На рисунке показаны только те стадии жизненного цикла Э/Э/ПЭ системы безопасности, которые составляют стадию реализации жизненного цикла всей системы безопасности. Полный жизненный цикл Э/Э/ПЭ системы безопасности также включает в себя блоки, определенные для Э/Э/ПЭ системы, связанной с безопасностью, последующих стадий жизненного цикла всей системы безопасности (см. рисунок 2 МЭК 61508-1, блоки 12 - 16).

Рисунок 2 - Структура жизненного цикла Э/Э/ПЭ системы безопасности (стадия реализации)

Рисунок 3 - Структура жизненного цикла разработки СИС (V-модель)

Рисунок 4 - Взаимосвязь и области применения МЭК 61508-2 и МЭК 61508-3

Таблица 1 - Обзор стадии реализации жизненного цикла Э/Э/ПЭ системы безопасности

|

Стадия и/или действие жизненного цикла системы безопасности (номер стадии соответствует номеру блока на рисунке 2) |

Цель |

Область применения |

Пункт требований |

Вход |

Выход |

|

10.1 Спецификация требований проектирования Э/Э/ПЭ системы |

Определить требования проектирования для каждой Э/Э/ПЭ системы, связанной с безопасностью, в терминах подсистем и элементов (см. пункт 7.10.2 МЭК 61508-1) |

Э/Э/ПЭ система, связанная с безопасностью |

Спецификация требований к Э/Э/ПЭ системе безопасности (см. подраздел 7.10 МЭК 61508-1) |

Спецификация требований проектирования Э/Э/ПЭ системы, описывающая оборудование и архитектуру для Э/Э/ПЭ системы |

|

|

10.2 Планирование подтверждения соответствия безопасности Э/Э/ПЭ системы |

Планировать подтверждение соответствия безопасности Э/Э/ПЭ системы, связанной с безопасностью |

Э/Э/ПЭ система, связанная с безопасностью |

Спецификация требований к Э/Э/ПЭ системе безопасности и спецификация требований проектирования Э/Э/ПЭ системы |

План подтверждения соответствия безопасности Э/Э/ПЭ системы, связанной с безопасностью |

|

|

10.3 Проектирование и создание Э/Э/ПЭ системы, включая СИС и программное обеспечение (см. рисунок 3 и МЭК 61508-3) |

Спроектировать и создать Э/Э/ПЭ систему, связанную с безопасностью, (включая СИС, если необходимо), соответствующую спецификации требований проектирования [требования к функциям безопасности и требования к полноте безопасности (см. 7.2)] |

Э/Э/ПЭ система, связанная с безопасностью |

Спецификация требований проектирования Э/Э/ПЭ системы |

Разработка Э/Э/ПЭ систем, связанных с безопасностью, в соответствии со

спецификацией требований проектирования Э/Э/ПЭ системы. |

|

|

10.4 Интеграция Э/Э/ПЭ системы |

Интегрировать и тестировать Э/Э/ПЭ систему, связанную с безопасностью |

Э/Э/ПЭ система, связанная с безопасностью |

Разработка Э/Э/ПЭ системы. План тестирования интеграции Э/Э/ПЭ системы. Программируемая электроника и программное обеспечение |

Полностью функционирующие Э/Э/ПЭ системы, связанные с безопасностью, в соответствии с проектом Э/Э/ПЭ системы. Результаты тестирования интеграции Э/Э/ПЭ системы |

|

|

10.5 Процедуры установки, ввода в эксплуатацию, эксплуатации и технического обслуживания Э/Э/ПЭ системы |

Разработать процедуры для гарантирования того, что требуемая функциональная безопасность Э/Э/ПЭ системы, связанной с безопасностью, поддерживается в период эксплуатации и технического обслуживания |

Э/Э/ПЭ система, связанная с безопасностью. УО |

Спецификация требований проектирования Э/Э/ПЭ системы. Проект Э/Э/ПЭ системы |

Процедуры установки, ввода в эксплуатацию, эксплуатации и технического обслуживания для каждой отдельной Э/Э/ПЭ системы |

|

|

10.6 Подтверждение соответствия безопасности Э/Э/ПЭ системы |

Подтвердить соответствие того, что Э/Э/ПЭ система, связанная с безопасностью, во всех отношениях отвечают требованиям к безопасности Э/Э/ПЭ системы в терминах требуемых функций безопасности и требований к полноте безопасности |

Э/Э/ПЭ система, связанная с безопасностью |

Спецификация требований к Э/Э/ПЭ системе безопасности и спецификация

требований проектирования Э/Э/ПЭ системы. |

Э/Э/ПЭ системы, связанные с безопасностью, с полным подтверждением

соответствия безопасности Э/Э/ПЭ системе. |

|

|

Модификация Э/Э/ПЭ системы |

Осуществлять коррекции, расширения или адаптации Э/Э/ПЭ системы, связанной с безопасностью, с гарантией того, что достигается и поддерживается требуемый уровень полноты безопасности |

Э/Э/ПЭ система, связанная с безопасностью |

Спецификация требований проектирования Э/Э/ПЭ системы |

Результаты модификации Э/Э/ПЭ системы |

|

|

Верификация Э/Э/ПЭ |

Тестировать и оценивать выходные результаты конкретной стадии, чтобы гарантировать их правильность и соответствие требованиям разделов стандартов, предусмотренных для этой стадии |

Э/Э/ПЭ система, связанная с безопасностью |

Зависящие от стадии спецификации требований проектирования Э/Э/ПЭ

системы. |

Зависящие от стадии результаты модификации Э/Э/ПЭ системы. |

|

|

Оценка функциональной безопасности Э/Э/ПЭ системы |

Провести исследование и получить заключение по функциональной безопасности, достигнутой с помощью Э/Э/ПЭ системы, связанной с безопасностью |

Э/Э/ПЭ система, связанная с безопасностью |

План оценки функциональной безопасности Э/Э/ПЭ системы |

Результаты оценки функциональной безопасности Э/Э/ПЭ системы |

7.2 Спецификация требований к проектированию Э/Э/ПЭ системы

Примечание - Эта стадия представлена на рисунке 2 (блок 10.1).

7.2.1 Цель

Цель настоящего подраздела состоит в задании требований проектирования для каждой Э/Э/ПЭ системы, связанной с безопасностью, в терминах подсистем и элементов.

Примечание - Обычно спецификация требований проектирования Э/Э/ПЭ системы формируется из спецификации требований к Э/Э/ПЭ системе безопасности с помощью декомпозиции функций безопасности и распределения частей функции безопасности между подсистемами (например, группами датчиков, логических решателей либо исполнительными устройствами). Требования для подсистем могут быть включены в спецификацию требований проектирования Э/Э/ПЭ системы или представлены в виде отдельного документа, или на них существует ссылка в спецификации требований проектирования Э/Э/ПЭ системы. Далее подсистемы могут быть декомпозированы на элементы и их совокупности, с тем чтобы соответствовать требованиям проектирования и разработки по 7.4. Требования для этих элементов могут быть включены в требования к декомпозируемым подсистемам или могут быть представлены в виде отдельного документа, на них существует ссылка в требованиях к подсистеме.

7.2.2 Общие требования

7.2.2.1 Спецификация требований проектирования Э/Э/ПЭ системы должна формироваться из требований к Э/Э/ПЭ системе безопасности, определенных в МЭК 61508-1 (подраздел 7.10).

Примечание - Не рекомендуется, чтобы одна и та же Э/Э/ПЭ система, связанная с безопасностью, выполняла функции безопасности и функции, не относящиеся к безопасности. Хотя это допускается настоящим стандартом, такое объединение приводит к большим сложностям при выполнении работ в процессе жизненного цикла Э/Э/ПЭ системы (например, при проектировании, подтверждении соответствия, оценке функциональной безопасности и техническом обслуживании). См. также 7.4.2.3.

7.2.2.2 Специфицируемые требования проектирования Э/Э/ПЭ системы должны быть выражены и структурированы, с тем чтобы они были:

a) ясными, точными, недвусмысленными, поддающимися проверке, пригодными для тестирования, поддерживаемыми и реализуемыми;

b) оформлены в письменном виде для того, чтобы их лучше понимали те, кто использует эти требования на любой из стадий жизненного цикла Э/Э/ПЭ системы безопасности;

c) выводимыми из спецификации требований Э/Э/ПЭ системы безопасности.

7.2.3 Спецификация требований проектирования Э/Э/ПЭ системы

7.2.3.1 Спецификация требований Э/Э/ПЭ системы безопасности должна содержать требования проектирования, относящиеся к функциям безопасности (см. 7.2.3.2) и требования проектирования, относящиеся к полноте безопасности (см. 7.2.3.3).

7.2.3.2 Спецификация требований проектирования Э/Э/ПЭ системы должна содержать сведения обо всех аппаратных средствах и программном обеспечении, необходимых для осуществления требуемых функций безопасности, как указано в спецификации требований к функциям безопасности Э/Э/ПЭ системы (МЭК 61508-1, 7.10.2.6). Спецификация для каждой функции безопасности должна содержать:

a) требования к подсистемам и элементам их аппаратных средств и программного обеспечения (по мере необходимости);

b) требования к интеграции подсистем и их элементам аппаратных средств и программного обеспечения, соответствующие спецификации требований к функциям безопасности Э/Э/ПЭ системы;

c) характеристики производительности, соответствующие требованиям к времени реакции системы;

d) требования к точности и стабильности измерений и управления;

e) сведения об интерфейсах оператора Э/Э/ПЭ системы, связанной с безопасностью;

f) сведения об интерфейсах Э/Э/ПЭ систем, связанных с безопасностью, с любыми другими системами (внутренними, внешними, управляемым оборудованием);

g) описание всех режимов поведения Э/Э/ПЭ систем, связанных с безопасностью, в частности, их поведение при отказе и необходимая реакция на него (например, аварийные сигналы, автоматический останов и т. д.);

h) значимость всех взаимодействий аппаратных средств/программного обеспечения и (при необходимости) любые требуемые ограничения между аппаратными средствами и программным обеспечением.

Примечание - Если эти взаимодействия неизвестны до завершения разработки, то устанавливают только общие ограничения;

i) любые предельные и ограничивающие условия для Э/Э/ПЭ систем, связанных с безопасностью, и связанных с ними подсистем и элементов, например, ограничения синхронизации либо ограничения, связанные с возможностью отказов по общей причине;

j) любые специфические требования, относящиеся к процедурам запуска и повторного запуска Э/Э/ПЭ систем, связанных с безопасностью.

7.2.3.3 Спецификация требований проектирования Э/Э/ПЭ системы должна содержать сведения о том, как в проекте достигается уровень полноты безопасности и требуемая целевая мера отказов для функции безопасности, которые определены в спецификации требований к полноте безопасности Э/Э/ПЭ системы (см. подпункт 7.10.2.7 МЭК 61508-1), включая:

a) архитектуру каждой подсистемы, удовлетворяющую ограничениям на архитектуру, накладываемым полнотой безопасности на аппаратные средства (см. 7.4.4);

b) все соответствующие параметры моделирования отказоустойчивости, такие как требуемая частота контрольных испытаний элементов аппаратных средств, необходимая для достижения целевой меры отказов.

Примечание - Информация о конкретном применении не должна быть ограничена (см. подпункт 7.10.2.1 МЭК 61508-1). Это особенно важно для технического обслуживания, при котором интервал между контрольными испытаниями должен быть не менее предсказуемого интервала для конкретного применения. Например, интервалы между обслуживаниями, которые могут быть реально достигнуты для продукции массового производства, используемой населением, вероятно, будут больше, чем при более управляемых применениях;

c) действия, выполняемые в случае опасного отказа, выявленного диагностикой;

d) требования, ограничения, функции и доступность проведения контрольных испытаний аппаратных средств Э/Э/ПЭ системы;

e) возможности оборудования обычно соответствуют экстремальным значениям всех условий окружающей среды (например, значениям температуры, влажности, механических и электрических воздействий), которые определены как требования на всех этапах жизненного цикла Э/Э/ПЭ системы безопасности, включая изготовление, хранение, транспортирование, тестирование, установку, ввод в эксплуатацию, эксплуатацию и техническое обслуживание;

f) необходимые пределы электромагнитной устойчивости (см. МЭК/ТС 61000-1-2:2008).

Примечания

1 Пределы необходимой электромагнитной устойчивости могут отличаться для различных элементов системы, связанной с безопасностью, в зависимости от их физического местоположения и механизмов питания.

2 Руководящие указания также могут быть указаны в отдельных стандартах по электромагнитной совместимости на продукцию, но следует помнить, что для специфических условий размещения системы или если оборудование используется в более жестких электромагнитных условиях, могут потребоваться более высокие уровни электромагнитной устойчивости, чем заданы в таких стандартах;

g) обеспечение качества/меры контроля качества, необходимые для управления безопасностью (см. пункт 6.2.5 МЭК 61508-1).

7.2.3.4 Спецификация требований проектирования Э/Э/ПЭ системы должна постоянно уточняться при развитии проекта и по мере необходимости должна обновляться при его модификации.

7.2.3.5 Во избежание ошибок во время составления спецификации требований проектирования Э/Э/ПЭ системы необходимо использовать группу методов и средств в соответствии с таблицей В.1 (приложение В).

7.2.3.6 Должны быть рассмотрены последствия накладываемых на архитектуру требований проектирования Э/Э/ПЭ системы.

Примечание - Такое рассмотрение должно включать в себя анализ простоты реализации для достижения требуемого уровня полноты безопасности (включая анализ архитектуры и пропорциональное распределение функциональности, реализуемой за счет конфигурирования или встроенной системой).

7.3 Планирование подтверждения соответствия безопасности Э/Э/ПЭ системы

Примечание - Данная стадия представлена на рисунке 2 (см. блок 10.2). Она обычно выполняется параллельно с проектированием и разработкой Э/Э/ПЭ системы (см. 7.4).

7.3.1 Цель

Целью требований настоящего пункта является планирование подтверждения соответствия безопасности Э/Э/ПЭ системы, связанной с безопасностью.

7.3.2 Требования

7.3.2.1 Планирование для определения шагов (процедурных и технических) должно проводиться для демонстрации соответствия Э/Э/ПЭ системы, связанной с безопасностью, спецификации требований к Э/Э/ПЭ системе безопасности (см. 7.2) и спецификации требований к проектированию Э/Э/ПЭ системы.

7.3.2.2 При планировании подтверждения соответствия Э/Э/ПЭ системы, связанной с безопасностью, должны быть использованы:

a) требования, определенные в спецификации требований к Э/Э/ПЭ системе безопасности и в спецификации требований к проектированию Э/Э/ПЭ системы;

b) процедуры, применяемые для подтверждения соответствия тому, что каждая функция безопасности правильно выполняется по критериям «прошла испытания/не прошла испытания»;

c) процедуры, применяемые для подтверждения соответствия полноте безопасности каждой функции безопасности по критериям «прошла испытания/не прошла испытания»;

d) требуемые условия окружающей среды, при которых проводят испытания, включая необходимые инструменты и оборудование (в том числе план, в соответствии с которым эти инструменты и оборудование должны быть калиброваны);

e) процедуры оценочных испытаний (с обоснованиями);

f) процедуры испытаний и критерии, применяемые для подтверждения соответствия заданным в спецификации пределам электромагнитной устойчивости.

Примечание - Руководство по спецификации испытаний пределов электромагнитной устойчивости для элементов систем, связанных с безопасностью, представлено в МЭК/ТС 61000-1-2:2008;

g) стратегии по устранению подтвержденного отказа.

7.4 Проектирование и разработка Э/Э/ПЭ системы

Примечание - Данная стадия представлена на рисунке 2 (см. блок 10.3). Она обычно выполняется параллельно с планированием подтверждения соответствия Э/Э/ПЭ системы безопасности (см. 7.3).

7.4.1 Цель

Цель требований настоящего подраздела состоит в обеспечении соответствия проектирования и разработки Э/Э/ПЭ системы (включающей, при необходимости, СИС, см. пункт 3.2.15 МЭК 61508-4), связанной с безопасностью, спецификации требований к проектированию Э/Э/ПЭ системы [относительно требований функций безопасности и требований к полноте безопасности (см. 7.2)].

7.4.2 Общие требования

7.4.2.1 Проектирование Э/Э/ПЭ системы, связанной с безопасностью, должно быть проведено в соответствии со спецификацией требований проектирования Э/Э/ПЭ системы (см. 7.2.3) с учетом всех требований 7.2.3.

7.4.2.2 Проектирование Э/Э/ПЭ системы, связанной с безопасностью (включая архитектуру аппаратных средств и программного обеспечения всей системы, датчики, исполнительные устройства, программируемую электронику, СИС, встроенное программное обеспечение, «зашитое» в ПЗУ, прикладное программное обеспечение и т. п.), должно соответствовать всем перечисленным ниже требованиям:

a) к полноте безопасности аппаратных средств, включая:

- требования к архитектурным ограничениям на полноту безопасности аппаратных средств (см. 7.4.4)

- требования к выполнению количественной оценки случайных отказов (см. 7.4.5);

b) специальной архитектуре для интегральных схем (ИС) с избыточностью схем на кристалле (см. приложение Е) в соответствующих случаях, если не может быть приведено обоснование того, что тот же самый уровень независимости между различными каналами достигается с помощью применения другого набора средств;

c) систематической полноте безопасности (стойкости к систематическим отказам), которая может быть обеспечена применением одного из следующих способов обеспечения соответствия:

- способ 1S: соответствие с требованиями по предотвращению систематических отказов (см. 7.4.6 и МЭК 61508-3) и требованиями по управлению систематическими отказами (см. 7.4.7 и МЭК 61508-3), или

- способ 2S: соответствие с требованиями с помощью доказательства того, что оборудование «проверено в эксплуатации» (см. 7.4.10), или

- способ 3S: (только для ранее существующих элементов программного обеспечения): соответствие с требованиями подпункт 7.4.2.12 МЭК 61508-3.

Примечание - Индекс «S» в вышеупомянутых способах означает систематическую полноту безопасности в отличие от способа 1H и способа 2Н (см. 7.4.4), для полноты безопасности аппаратных средств;

d) поведению системы при обнаружении отказов (см. 7.4.8);

e) процессам передачи данных (см. 7.4.11).

7.4.2.3 Если Э/Э/ПЭ система, связанная с безопасностью, осуществляет функции безопасности и функции, не относящиеся к безопасности, то все аппаратные средства и программное обеспечение должны рассматриваться как связанные с безопасностью до тех пор, пока не будет установлено, что эти функции реализуются достаточно независимо (т. е. отказ какой-либо функции, не относящейся к безопасности, не станет причиной отказа функций, связанных с безопасностью).

Примечания

1 Достаточную независимость этих функций устанавливают демонстрацией того, что вероятность зависимого отказа между компонентами, не относящимися к безопасности и связанными с безопасностью, достаточно низка по сравнению с самым высоким уровнем полноты безопасности, связанным с используемыми функциями безопасности.

2 Следует предостеречь от совмещения функций безопасности и функций, не относящихся к безопасности, в одной и той же Э/Э/ПЭ системе, связанной с безопасностью. Такое объединение, допускаемое настоящим стандартом, может усложнить Э/Э/ПЭ систему и привести к трудностям при выполнении работ в процессе жизненного цикла Э/Э/ПЭ системы (например, при проектировании, подтверждении соответствия, оценке функциональной безопасности и техническом обслуживании).

7.4.2.4 Требования к аппаратным средствам и программному обеспечению должны определяться уровнем полноты безопасности функций безопасности, имеющих самый высокий уровень полноты безопасности, если не будет показано, что выполнение функций безопасности различных уровней полноты безопасности достаточно независимо.

Примечания

1 Достаточная независимость выполнения функций безопасности устанавливается демонстрацией вероятности зависимого отказа между компонентами, выполняемых функций безопасности различных уровней полноты безопасности, достаточно низкой по сравнению с самым высоким уровнем полноты безопасности, связанным с рассматриваемыми функциями безопасности.

2 Если в Э/Э/ПЭ системе, связанной с безопасностью, выполняется несколько функций безопасности, то необходимо рассмотреть возможность возникновения отказа в выполнении нескольких функций безопасности от единственной ошибки. В такой ситуации требования к аппаратным средствам и программному обеспечению допускается задавать на основе уровня полноты безопасности более высокого, чем связанный с любой из функций безопасности, в зависимости от риска, связанного с таким отказом.

7.4.2.5 Если требуется независимость функций безопасности (см. 7.4.2.3 и 7.4.2.4), то в процессе проектирования должны быть документально оформлены:

a) метод достижения независимости;

b) обоснование метода.

Пример - Для анализа предсказуемых видов отказа, которые могут нарушить независимость функций безопасности, и для определения интенсивности таких отказов используется метод анализа вида, последствий и критичности отказов (FMECA) или метод анализа зависимых отказов.

7.4.2.6 Требования к программному обеспечению, связанному с безопасностью (см. МЭК 61508-3), должны быть доступны разработчику Э/Э/ПЭ системы, связанной с безопасностью.

7.4.2.7 Разработчик Э/Э/ПЭ системы, связанной с безопасностью, должен провести анализ требований к связанным с безопасностью программному обеспечению и аппаратным средствам с тем, чтобы убедиться, что они корректно специфицированы. В частности, разработчик Э/Э/ПЭ системы должен рассмотреть:

a) функции безопасности;

b) требования к полноте безопасности Э/Э/ПЭ системы, связанной с безопасностью;

c) интерфейсы между оборудованием и обслуживающим персоналом.

7.4.2.8 Проектная документация на Э/Э/ПЭ систему, связанную с безопасностью, должна определять методы и средства, необходимые для достижения уровня полноты безопасности в течение стадий жизненного цикла Э/Э/ПЭ системы безопасности.

7.4.2.9 Проектная документация на Э/Э/ПЭ систему, связанную с безопасностью, должна обосновывать методы и средства, выбранные для ее интеграции, обеспечивающей требуемый уровень полноты безопасности.

Примечание - Принятие общего подхода, использующего независимое принятие Э/Э/ПЭ системы, связанной с безопасностью (включающей в себя датчики, исполнительные элементы и т. д.), ее технических средств и программного обеспечения, диагностических тестов и инструментов программирования и используемых (где это возможно) подходящих языков программирования, позволяет сократить сложность инженерного применения Э/Э/ПЭ системы.

7.4.2.10 В процессе проектирования и разработки все существенные (в соответствующих случаях) взаимодействия аппаратных средств и программного обеспечения должны быть идентифицированы, оценены и документально оформлены.

7.4.2.11 Проект должен быть основан на декомпозиции на подсистемы, каждая из которых имеет специфицированный проект и набор тестов интеграции (см. 7.5.2).

Примечания

1 Конкретная подсистема может состоять из единственного компонента или группы компонентов. См. определения в МЭК 61508-4. Полная Э/Э/ПЭ система, связанная с безопасностью, может состоять из множества идентифицируемых и отдельных подсистем, которые при их объединении обеспечивают выполнение рассмотренной функции безопасности. Подсистема может иметь более чем один канал (см. 7.4.9.3 и 7.4.9.4).

2. Везде, где это практически возможно, должны быть использованы существующие проверенные подсистемы. Это положение является в общем случае верным, только если существует почти стопроцентное совпадение функциональных возможностей, пропускной способности и производительности существующей подсистемы с новыми требованиями или верифицированная (проверенная) подсистема структурирована так, чтобы пользователь мог выбрать лишь требуемые функции, пропускную способность и производительность для специфического применения. Избыточные функциональные возможности, пропускная способность или производительность могут повредить безопасности системы, если существующие подсистемы чрезмерно усложнены или имеют неиспользуемые возможности и не обеспечена защита от непредусмотренных функций.

7.4.2.12 Когда завершается начальный проект Э/Э/ПЭ системы, связанной с безопасностью, необходимо провести анализ, чтобы определить, может ли какой-либо разумно предсказуемый отказ Э/Э/ПЭ системы, связанной с безопасностью, вызвать опасную ситуацию или сформировать запрос к какому-либо средству управления риском. Если происходит любой из таких разумно предсказуемых отказов, то первым по приоритету действием должно быть изменение проекта Э/Э/ПЭ системы, связанной с безопасностью, чтобы избежать таких видов отказов. Если это выполнить не удается, то должны быть приняты меры по сокращению вероятности таких видов отказов до уровня, соизмеримого с целевой мерой отказа. Эти меры должны соответствовать требованиям настоящего стандарта.

Примечание - Цель данного подпункта - выявить виды отказов Э/Э/ПЭ системы, связанной с безопасностью, формирующей запрос к какому либо средству управления риском. Возможны ситуации, когда интенсивность отказов для выявленных видов отказов не может быть снижена, в этом случае требуется сформировать новую функцию безопасности, либо УПБ других функций безопасности должны быть пересмотрены с учетом интенсивности отказов.

7.4.2.13 Для всех компонентов аппаратных средств должно быть учтено снижение параметров относительно предельных значений (см. МЭК 61508-7). Обоснование работы любых компонентов аппаратных средств при предельных значениях их параметров должно быть документально оформлено (см. раздел 5 МЭК 61508-1).

Примечание - При назначении снижения параметров коэффициент снижения обычно устанавливают приблизительно равным двум третям.

7.4.2.14 Если проект Э/Э/ПЭ системы, связанной с безопасностью, для реализации функции безопасности включает одну или более СИС, то должен применяться жизненный цикл разработки СИС (см. 7.1.3.1).

7.4.3 Синтез элементов для обеспечения требуемой стойкости к систематическим отказам

7.4.3.1 Для удовлетворения требований к систематической полноте безопасности создаваемая Э/Э/ПЭ система, связанная с безопасностью, при условиях, описанных в настоящем пункте, может быть разделена на элементы, обладающие различной стойкостью к систематическим отказам.

Примечания

1 Стойкость к систематическим отказам элемента определяется способностью функции безопасности противостоять отказу при отказе этого элемента. Концепция стойкости к систематическим отказам элемента применима к элементам как аппаратных средств, так и программного обеспечения.

2 В МЭК 61508-1 (подпункт 7.6.2.7) указывается на важность принципов независимости и разнообразия на этапе распределения функции безопасности по Э/Э/ПЭ системам, связанным с безопасностью, которые эту функцию безопасности могут выполнить. Эти понятия могут быть применены при более детальном проектировании, где некоторая структура элементов, реализующая функцию безопасности, возможно, может достичь лучшей стойкости к систематическим отказам, чем ее отдельные элементы.

7.4.3.2 Если систематический сбой элемента со стойкостью к систематическим отказам ССN (N = 1, 2, 3) не вызывает отказ указанной функции безопасности, но вызывает ее отказ только в сочетании со вторым систематическим отказом другого элемента со стойкостью к систематическим отказам ССN, то результирующая стойкость к систематическим отказам комбинации этих двух элементов может рассматриваться как СС(N+1) при условии, что эти два элемента достаточно независимы (см. 7.4.3.4).

Примечание - Независимость элементов может быть оценена, только если известны конкретные применения этих элементов для оговоренных функций безопасности.

7.4.3.3 Стойкость к систематическим отказам, которая может быть предъявлена к комбинации элементов со стойкостью к систематическим отказам каждого из них, равной ССN, в лучшем случае может быть равна СС(N+1). Элемент со стойкостью к систематическим отказам, равной ССN, может быть использован таким способом только один раз. Не допускается для получения СС(N+2) и выше последовательно строить комбинации из элементов с ССN.

7.4.3.4 Для обоснования достаточной независимости между элементами при проектировании и между элементами в их конкретном применении необходимо применять анализ отказов по общей причине, чтобы показать, что вероятность взаимодействия между элементами и между элементами и окружающей средой является незначительной по сравнению с уровнем полноты безопасности рассматриваемой функции безопасности.

Примечания

1 При определении стойкости к систематическим отказам в процессе проектирования, реализации, эксплуатации и технического обслуживания аппаратных средств возможно использование следующих подходов для достижения достаточной независимости:

- функциональное разнообразие: использование различных подходов для достижения тех же результатов;

- разнообразие технологий: использование различных типов оборудования для достижения тех же результатов;

- общие компоненты/процедуры обслуживания: обеспечение отсутствия общих компонентов или процедур обслуживания, или систем поддержки (например, электропитания), отказ которых может привести к опасному виду отказа всех систем;

- общие процедуры: обеспечение отсутствия общих процедур при эксплуатации, техническом обслуживании или тестировании.

2 Независимость применения означает, что элементы не повлияют друг на друга настолько неблагоприятно, что это может привести к опасному отказу.

3 Для обеспечения независимости элементов программного обеспечения см. подпункты 7.4.2.8 и 7.4.2.9 МЭК 62508-3.

7.4.4 Архитектурные ограничения полноты безопасности аппаратных средств

Примечания

1 Выражение, связывающее ограничения полноты безопасности аппаратных средств, определено в приложении С, а сами ограничения полноты безопасности представлены в таблицах 2 и 3.

2 Обзор необходимых шагов для достижения требуемой полноты безопасности технических средств приведен в МЭК 61508-6 (пункт А.2, приложение А) и там же показано, как данный пункт соотносится с другими требованиями настоящего стандарта.

Наиболее высокий уровень полноты безопасности аппаратных средств, который может потребоваться для функции безопасности, ограничен предельными значениями полноты безопасности аппаратных средств, которые достигаются одним из двух возможных способов (реализуемых на уровне системы или подсистемы):

- способ 1H основан на концепции отказоустойчивости аппаратных средств и концепции составляющей безопасных отказов;

- способ 2Н основан на полученных данных о безотказности компонентов, об их использовании конечными пользователями, повышающих уровни доверия и отказоустойчивость аппаратных средств для указанных уровней полноты безопасности.

Стандарты для прикладных областей, основанные на стандартах серии МЭК 61508, могут содержать указание на предпочтительный способ (т. е. способ 1H или способ 2Н).

Примечание - Индекс «Н» в вышеупомянутых способах означает полноту безопасности технических средств в отличие от способов 1S, 2S, и 3S для систематической полноты безопасности.

7.4.4.1 Общие требования

7.4.4.1.1 Что касается требований к обеспечению отказоустойчивости аппаратных средств, необходимо учитывать, что:

a) отказоустойчивость аппаратных средств N означает, что N+1 является минимальным числом отказов, которые могут привести к потере функции безопасности (для дополнительных разъяснений см. примечание 1 и таблицы 2 и 3). В определении отказоустойчивости не должны учитываться средства, которые могли бы контролировать последствия ошибок, например, диагностика, и

b) если одна ошибка непосредственно приводит к одной или более последующим ошибкам, их рассматривают как одиночную ошибку;

c) при определении отказоустойчивости некоторые ошибки могут быть исключены при условии, что вероятность их возникновения очень мала по сравнению с требованиями полноты безопасности подсистемы. Любые исключения ошибок должны быть обоснованы и документально оформлены (см. примечание 3).

Примечания

1 Для получения достаточно отказоустойчивой архитектуры с учетом уровня сложности элемента и подсистемы используют ограничения на полноту безопасности аппаратных средств (см. 7.4.4.1.1 и 7.4.4.1.2). Самым высоким допустимым уровнем полноты безопасности для функции безопасности, реализуемой Э/Э/ПЭ системой, связанной с безопасностью, полученным в результате применения требований настоящего подпункта, является максимальный уровень из заявленных для функции безопасности, хотя в некоторых случаях расчеты надежности показывают, что может быть достигнут более высокий уровень полноты безопасности. Следует также отметить, что даже если отказоустойчивость аппаратных средств достигнута для всех подсистем, необходимо выполнить расчет надежности, чтобы продемонстрировать, что заданная целевая мера отказов достигнута, так как для выполнения требований проекта может потребоваться, чтобы отказоустойчивость аппаратных средств была увеличена.

2 Требования отказоустойчивости аппаратных средств применяют к архитектуре подсистемы, которая используется при нормальных условиях эксплуатации. Требования отказоустойчивости к аппаратным средствам могут быть снижены, если Э/Э/ПЭ система, связанная с безопасностью, восстанавливается автономно. Однако ключевые параметры, связанные с любым снижениям требований, должны быть предварительно оценены (например, оценка среднего времени восстановления по отношению к вероятности запроса).

3 Некоторые ошибки могут быть исключены, так как если некоторый элемент системы имеет очень низкую вероятность отказа благодаря присущим ему свойствам и конструкции (например, механический соединитель привода), то нет необходимости рассматривать ограничение (связанное с отказоустойчивостью аппаратных средств) полноты безопасности любой функции безопасности, для реализации которой используется этот элемент.

4 Выбор дальнейших шагов зависит от области применения и для выбора способа необходимо учитывать:

- безопасный отказ одной функции может создать новую опасность или стать дополнительной причиной для существующей опасности;

- резервирование не может быть реализовано для всех функций;

- ремонт не всегда возможен или быстро осуществим (например, не представляется возможным его провести за период времени, который существенно меньше интервала времени между тестовыми испытаниями).

5 Специальные требования к архитектуре ИС с избыточностью схем на кристалле приведены в приложении Е.

7.4.4.1.2 Элемент может быть отнесен к типу А, если для его компонентов, необходимых для реализации функции безопасности, одновременно выполняются следующие условия:

a) виды отказов всех составляющих компонентов определены;

b) поведение элемента в условиях отказа может быть полностью определено;

c) данные о претензиях по поводу интенсивности отказов для обнаруженных и необнаруженных опасных отказов недостаточно надежны (см. 7.4.9.3 - 7.4.9.5).

7.4.4.1.3 Элемент может быть отнесен к типу В, если для его компонентов, необходимых для реализации функции безопасности, выполняется хотя бы одно из следующих условий:

a) вид отказа по крайней мере одного составляющего компонента не определен;

b) поведение подсистемы в условиях отказа не может быть полностью определено;

c) данные о претензиях по поводу интенсивности отказов для обнаруженных и необнаруженных опасных отказов недостаточно надежны (см. 7.4.9.3 - 7.4.9.5).

Примечание - Если по крайней мере один из компонентов конкретного элемента соответствует условиям для типа В, то такой элемент должен быть отнесен к типу В, а не к типу А.

7.4.4.1.4 При оценке доли безопасных отказов элемента, предназначенного для использования в подсистеме с отказоустойчивостью аппаратных средств равной нулю, которая выполняет функцию безопасности или часть функции безопасности, действующей в режиме высокой частоты запросов или с непрерывными запросами, доверие (предпочтение) должно быть отдано только диагностике, если:

- суммарное время диагностического испытательного интервала и времени выполнения определенного действия для достижения или поддержания безопасного состояния было меньше времени безопасности процесса или

- при работе в режиме высокой частоты запросов отношение частоты диагностических испытаний к частоте запросов равно или превышает 100.

7.4.4.1.5 При оценке доли безопасных отказов элемента, который имеет отказоустойчивость аппаратных средств больше нуля и который выполняет функцию безопасности или часть функции безопасности, действуя в режиме высокой частоты запросов или с непрерывными запросами, или выполняет функцию безопасности или часть функции безопасности, работая в режиме с низкой частотой запросов, доверие (предпочтение) должно быть отдано только диагностике, если суммарное время диагностического испытательного интервала и время выполнения ремонта обнаруженного отказа будет меньше среднего времени восстановления (MTTR), используемого в вычислениях при определении достигаемой полноты безопасности для этой функции безопасности.

7.4.4.2 Способ 1H

7.4.4.2.1 Для того чтобы определить максимальный уровень полноты безопасности, который может быть предъявлен к функции безопасности, необходимо выполнить следующие процедуры:

1) Определяют подсистемы, из которых состоит Э/Э/ПЭ система, связанная с безопасностью.

2) Для всех элементов каждой подсистемы отдельно определяют долю безопасных отказов (индивидуально для каждого элемента, имеющего отказоустойчивость аппаратных средств, равную нулю). Для конфигураций элементов с резервированием доля безопасных отказов может быть вычислена с учетом дополнительной диагностики, которая может быть доступна (например, сравнением резервированных элементов).

3) Для каждого элемента, используя полученное значение доли безопасных отказов и значение отказоустойчивости аппаратных средств, равное нулю, определяют максимальный уровень полноты безопасности из второй графы таблицы 2 (для элементов типа А) и второй графы таблицы 3 (для элементов типа В).

4) Используя метод, представленный в 7.4.4.2.3 и 7.4.4.2.4, определяют максимальный уровень полноты безопасности, который может быть предъявлен к подсистеме.

5) Максимальный уровень полноты безопасности, который может быть предъявлен к Э/Э/ПЭ системе, связанной с безопасностью, определяется подсистемой с самым низким уровнем полноты безопасности.

7.4.4.2.2 Для подсистем, включающих в себя элементы, отвечающие представленным ниже требованиям, в качестве альтернативы применению требований перечислений 2) - 4) 7.4.4.2.1 применяют следующие процедуры определения максимального уровня полноты безопасности:

1) подсистема состоит из более чем одного элемента, и

2) элементы являются однотипными, и

3) все элементы имеют значения доли безопасных отказов, находящиеся в одном диапазоне (см. примечание), определенном в таблицах 2 или 3; в таком случае может быть выполнена следующая процедура:

a) определяют долю безопасных отказов для всех отдельных элементов. В случае конфигураций элементов с резервированием доля безопасных отказов может быть вычислена с учетом доступной дополнительной диагностики (например, сравнение резервированных элементов);

b) определяют отказоустойчивость аппаратных средств подсистемы;

c) определяют по таблице 2 максимальный уровень полноты безопасности, на который может претендовать подсистема, если ее элементы типа А;

d) определяют по таблице 3 максимальный уровень полноты безопасности, на который может претендовать подсистема, если ее элементы типа В.

Примечание - Упоминание о диапазоне в перечислении 3) означает, что в таблицах 2 и 3 значения доли безопасных отказов разделены на четыре диапазона (менее 60 %; от 60 % до менее 90 %; от 90 % до менее 99 % и более и равным 99 %). Все значения доли безопасных отказов должны быть в одном диапазоне (например, все в диапазоне от 90 % до менее 99 %).

Примеры

1 Для определения максимального допустимого уровня полноты безопасности, который для указанной функции безопасности может быть достигнут подсистемой, имеющей отказоустойчивость аппаратных средств 1, для которой функция безопасности элемента реализована с помощью параллельных элементов, может быть принят следующий подход при условии, что подсистема соответствует требованиям 7.4.4.2.2. В этом примере все элементы имеют тип В, а значения доли безопасных отказов элементов находятся в диапазоне от 90 % до менее 99 %.

Из таблицы 3 следует, что для отказоустойчивости аппаратных средств, равной 1, и для значений доли безопасных отказов элементов, находящихся в диапазоне от 90 % до менее 99 %, максимальный допустимый уровень полноты безопасности для указанной функции безопасности - УПБ 3.

2 Для определения необходимой отказоустойчивости аппаратных средств подсистемы для указанной функции безопасности, в которой функция безопасности элемента реализована с помощью параллельных элементов, может быть принят следующий подход, при условии что подсистема соответствует требованиям 7.4.4.2.2. В настоящем примере все элементы имеют тип А, а значения доли безопасных отказов элементов находятся в диапазоне от 60 % до менее 90 %. Уровень полноты безопасности функции безопасности - УБП 3.

Из таблицы 2 следует, что требованию УПБ 3 соответствует необходимая отказоустойчивость аппаратных средств, равная 1. Это означает, что необходимы два параллельных элемента.

Таблица 2 - Максимальный допустимый уровень полноты безопасности для функции безопасности, реализуемой элементом или подсистемой типа А, связанной с безопасностью

|

Доля безопасных отказов элемента |

Отказоустойчивость аппаратных средств |

||

|

N = 0 |

N = 1 |

N = 2 |

|

|

менее 60 % |

УПБ 1 |

УПБ 2 |

УПБ 3 |

|

от 60 % до менее 90 % |

УПБ 2 |

УПБ 3 |

УПБ 4 |

|

от 90 % до менее 99 % |

УПБ 3 |

УПБ 4 |

УПБ 4 |

|

более и равно 99 % |

УПБ 3 |

УПБ 4 |

УПБ 4 |

|

Примечания 1 Требования настоящей таблицы совместно с требованиями 7.4.4.2.1 и 7.4.4.2.2 применяются для определения максимального значения УПБ, который может быть предъявлен к подсистеме: задаются отказоустойчивость подсистемы и доля безопасных отказов используемых элементов: i) для общего применения к любой подсистеме см. 7.4.4.2.1; ii) для применения к подсистемам, включающим в себя элементы, отвечающие требованиям 7.4.4.2.2. Для того чтобы утверждать, что подсистема соответствует указанному УПБ непосредственно по данной таблице, необходимо чтобы для нее были выполнены все требования 7.4.4.2.2. 2 Требования настоящей таблицы совместно с требованиями 7.4.4.2.1 и 7.4.4.2.2 применяются для определения: i) требований отказоустойчивости аппаратных средств подсистемы, задавая необходимый УПБ функции безопасности и долю безопасных отказов используемых элементов; ii) требований к значению доли безопасных отказов элементов, задавая необходимый УПБ функции безопасности и отказоустойчивость аппаратных средств подсистемы. 3 Требования 7.4.4.2.3 и 7.4.4.2.4 основаны на данных, определенных в настоящей таблице и в таблице 2. 4 Расчет доли безопасных отказов см. в приложении С. |

|||

Таблица 3 - Максимальный допустимый уровень полноты безопасности для функции безопасности, реализуемой элементом или подсистемой типа В, связанной с безопасностью

|

Доля безопасных отказов элемента |

Отказоустойчивость аппаратных средств |

||

|

N = 0 |

N = 1 |

N = 2 |

|

|

менее 60 % |

Не оговаривается |

УПБ 1 |

УПБ 2 |

|

от 60 % до менее 90 % |

УПБ 1 |

УПБ 2 |

УПБ 3 |

|

от 90 % до менее 99 % |

УПБ 2 |

УПБ 3 |

УПБ 4 |

|

более и равно 99 % |

УПБ 2 |

УПБ 4 |

УПБ 4 |

|

Примечания 1 Требования настоящей таблицы совместно с требованиями 7.4.4.2.1 и 7.4.4.2.2 применяются для определения максимального значения УПБ, который может быть предъявлен к подсистеме: задаются отказоустойчивость подсистемы и доля безопасных отказов используемых элементов: i) для общего применения к любой подсистеме см. 7.4.4.2.1; ii) для применения к подсистемам, включающим в себя элементы, отвечающие требованиям 7.4.4.2.2. Для того чтобы утверждать, что подсистема соответствует указанному УПБ непосредственно из данной таблицы, необходимо чтобы для нее были выполнены все требования 7.4.4.2.2. 2 Требования настоящей таблицы совместно с требованиями 7.4.4.2.1 и 7.4.4.2.2 применяются для определения: i) требований отказоустойчивости аппаратных средств подсистемы, задавая необходимый УПБ функции безопасности и долю безопасных отказов используемых элементов; ii) требований к значению доли безопасных отказов элементов, задавая необходимый УПБ функции безопасности и отказоустойчивость аппаратных средств подсистемы. 3 Требования 7.4.4.2.3 и 7.4.4.2.4 основаны на данных, определенных в настоящей таблице и в таблице 3. 4 Расчет доли безопасных отказов см. в приложении С. 5 Если используются требования 7.4.4.2.1 для комбинации элементов типа В, с отказоустойчивостью аппаратных средств, равной 1, в которой у обоих элементов доля безопасных отказов менее 60 %, то максимальным допустимым уровнем полноты безопасности для функции безопасности, выполняемой этой комбинацией, является УБП 1. |

|||

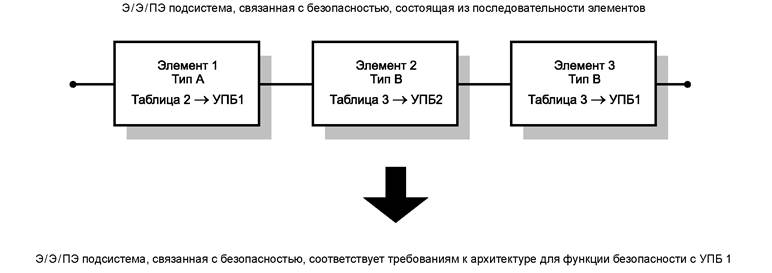

7.4.4.2.3 В Э/Э/ПЭ подсистеме, связанной с безопасностью, в которой некоторое число элементов функций безопасности реализуется с помощью последовательности элементов (как показано на рисунке 5), максимальный уровень полноты безопасности, который может быть предъявлен к функции безопасности, должен определяться элементом, который имеет самый низкий уровень полноты безопасности для достигнутой им доли безопасных отказов и отказоустойчивости аппаратных средств равной 0. Чтобы проиллюстрировать этот метод, примем архитектуру, как показано на рисунке 5, и рассмотрим далее пример.

Пример - Пусть архитектура (рисунок 5), где некоторое число элементов функций безопасности реализуется подсистемой, выполненной по одноканальной архитектуре, состоящей из элементов 1, 2 и 3, которые соответствуют требованиям таблиц 2 и 3 следующим образом:

- для элемента 1 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 1;

- для элемента 2 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 2;

- для элемента 3 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 1.

Рисунок

5 - Порядок определения максимального значения УПБ для заданной архитектуры

(Э/Э/ПЭ

подсистема, связанная с безопасностью, состоящая из последовательности

элементов, см. 7.4.4.2.3)

Оба элемента 1 и 3 ограничивают максимальный уровень полноты безопасности, который может потребоваться для соответствия отказоустойчивости аппаратных средств и доле безопасных отказов, до УПБ 1.

7.4.4.2.4 В Э/Э/ПЭ подсистеме, связанной с безопасностью, в которой функция безопасности реализуется в многоканальной архитектуре (параллельное соединение элементов) с отказоустойчивостью аппаратных средств, равной N, максимальный уровень полноты безопасности, который может быть достигнут для рассматриваемой функции безопасности, должен быть определен:

a) группированием последовательно соединенных элементов для каждого канала и затем определением максимального уровня полноты безопасности, который может быть достигнут для рассматриваемой функции безопасности для каждого канала (см. 7.4.4.2.3), и

b) выбором канала с самым высоким уровнем полноты безопасности, который может быть достигнут для рассматриваемой функции безопасности и затем сложением уровней полноты безопасности N для определения максимальной полноты безопасности для полной подсистемы.

Для того чтобы проиллюстрировать этот метод, примем архитектуру, как показано на рисунке 6, и рассмотрим следующий пример.

Примечания

1 Элементы 1 и 2 реализуют требуемую часть функции безопасности подсистемы X независимо от элементов 3 и 4 и наоборот.

2 Подсистемы, выполняющие функцию безопасности, считают полной Э/Э/ПЭ системой, связанной с безопасностью, включая все элементы - от сенсоров до исполнительных устройств.

Рисунок

6 - Порядок определения максимального УПБ для заданной архитектуры (Э/Э/ПЭ подсистема,

связанная с безопасностью, состоящая из двух подсистем X и Y,

см. 7.4.4.2.4)

Примечания

1 N - отказоустойчивость аппаратных средств комбинации параллельных элементов (см. 7.4.4.1.1).

2 В примере рассматривается применение настоящего подпункта.

Пример - Группирование и анализ этих комбинаций могут быть проведены разными методами. Для иллюстрации одного из возможных методов принимают архитектуру, в которой конкретная функция безопасности реализована двумя подсистемами X и Y, где подсистема X состоит из элементов 1, 2, 3 и 4, а подсистема Y - из одного элемента 5, как показано на рисунке 6. Использование параллельных каналов в подсистеме X гарантирует, что элементы 1 и 2 реализуют требуемую часть функции безопасности подсистемы X независимо от элементов 3 и 4 и наоборот. Функцию безопасности считают выполненной:

- при событии отказа в элементе 1 или 2 (поскольку комбинация элементов 3 и 4 позволяет реализовать требуемую часть функции безопасности) или

- при событии отказа в элементе 3 или 4 (поскольку комбинация подсистем 1 и 2 позволяет реализовать требуемую часть функции безопасности).

Далее подробно рассматривают процедуру определения максимального уровня полноты безопасности, который может потребоваться для рассматриваемой функции безопасности:

В подсистеме X при заданной функции безопасности каждый элемент соответствует требованиям таблиц 2 и 3 следующим образом:

- для элемента 1 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 3;

- для элемента 2 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 2;

- для элемента 3 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 2;

- для элемента 4 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 1.

Для того чтобы получить максимальный уровень полноты безопасности аппаратных средств для рассматриваемой функции безопасности, элементы подсистемы X объединяют следующим образом:

a) Объединение элементов 1 и 2. Отказоустойчивость аппаратных средств и доля безопасных отказов, обеспеченная комбинацией элементов 1 и 2 (каждая в отдельности соответствует требованиям для УПБ 3 и УПБ 2, соответственно), соответствует требованиям УПБ 2 (определенным элементом 2, см. 7.4.4.2.3).

b) Объединение элементов 3 и 4. Отказоустойчивость аппаратных средств и доля безопасных отказов, обеспеченная комбинацией элементов 3 и 4 (каждая в отдельности соответствует требованиям для УПБ 2 и УПБ 1, соответственно), соответствует требованиям УПБ 1 (определенным элементом 5, см. 7.4.4.2.3).

c) Дальнейшее объединение комбинации элементов 1 и 2 с комбинацией элементов 3 и 4. Максимальный уровень полноты безопасности аппаратных средств, который может быть достигнут для рассматриваемой функции безопасности, определяется выбором канала с самым высоким уровнем полноты безопасности, который был достигнут, и затем сложением уровней полноты безопасности N для определения максимального уровня полноты безопасности для всей комбинации элементов. В данном случае подсистема включает в себя два параллельных канала с отказоустойчивостью аппаратных средств, равной 1. Каналом с самым высоким уровнем полноты безопасности для рассматриваемой функции безопасности является канал, включающий в себя элементы 1 и 2 и соответствующий требованиям для УПБ 2. Поэтому максимальный уровень полноты безопасности для подсистемы при отказоустойчивости аппаратных средств, равной 1, будет УПБ 2 + 1 = УПБ 3 (см. 7.4.4.2.4).

В подсистеме Y для элемента 5 уровень полноты безопасности, соответствующий требованиям отказоустойчивости аппаратных средств, равной 0, и доле безопасных отказов, равен УПБ 2.

Для полной Э/Э/ПЭ системы, связанной с безопасностью (включающей в себя две подсистемы X и Y, которые достигли требований для рассматриваемой функции безопасности УПБ 3 и УПБ 2 соответственно), максимальный уровень полноты безопасности, который может быть достигнут для Э/Э/ПЭ системы, связанной с безопасностью, определен подсистемой, которая достигла самого низкого уровня полноты безопасности (7.4.4.2.1, перечисление 5). Поэтому для настоящего примера максимальным уровнем полноты безопасности, который может быть достигнут для Э/Э/ПЭ системы, связанной с безопасностью, для рассматриваемой функции безопасности является УПБ 2.

7.4.4.3 Способ 2Н

7.4.4.3.1 Минимальное значение отказоустойчивости аппаратных средств для каждой подсистемы Э/Э/ПЭ системы, связанной с безопасностью, выполняющей функцию безопасности с заданным уровнем полноты безопасности, должно быть следующим:

Примечание - Для следующих перечислений, если не указано иное, считается, что функция безопасности может выполняться либо в режиме с низкой частотой запросов, либо в режиме с высокой частотой запросов или с непрерывным запросом.

a) значение отказоустойчивости аппаратных средств равно 2 для заданной функции безопасности с УПБ 4, если не применяются условия по 7.4.4.3.2;

b) значение отказоустойчивости аппаратных средств равно 1 для заданной функции безопасности с УПБ 3, если не применяются условия по 7.4.4.3.2;

c) значение отказоустойчивости аппаратных средств равно 1 для заданной функции безопасности с УПБ 2, если не применяются условия по 7.4.4.3.2;

d) значение отказоустойчивости аппаратных средств равно 0 для заданной функции безопасности с УПБ 2, работающей в режиме с низкой частотой запросов;

e) значение отказоустойчивости аппаратных средств равно 0 для заданной функции безопасности с УПБ 1.