СПРАВКА

Источник публикации

М.: ФГБУ "Институт стандартизации", 2025

Примечание к документу

Документ введен в действие с 01.02.2025.

Название документа

"ГОСТ Р 71811-2024. Национальный стандарт Российской Федерации. Цифровая промышленность. Унифицированная архитектура OPC. Часть 6. Сопоставления"

(утв. и введен в действие Приказом Росстандарта от 29.11.2024 N 1807-ст)

"ГОСТ Р 71811-2024. Национальный стандарт Российской Федерации. Цифровая промышленность. Унифицированная архитектура OPC. Часть 6. Сопоставления"

(утв. и введен в действие Приказом Росстандарта от 29.11.2024 N 1807-ст)

Содержание

Приказом Федерального

агентства по техническому

регулированию и метрологии

от 29 ноября 2024 г. N 1807-ст

НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

ЦИФРОВАЯ ПРОМЫШЛЕННОСТЬ

УНИФИЦИРОВАННАЯ АРХИТЕКТУРА OPC

ЧАСТЬ 6

СОПОСТАВЛЕНИЯ

Digital industry.

OPC unified architecture. Part 6. Mapping

(IEC 62541-6:2020, NEQ)

ГОСТ Р 71811-2024

ОКС 31.180

Дата введения

1 февраля 2025 года

1 РАЗРАБОТАН Ассоциацией "Цифровые инновации в машиностроении" (АЦИМ) и Федеральным государственным бюджетным учреждением "Российский институт стандартизации" (ФГБУ "Институт стандартизации")

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 306 "Измерения, управление и автоматизация в промышленных процессах"

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 29 ноября 2024 г. N 1807-ст

4 Настоящий стандарт разработан с учетом основных нормативных положений международного стандарта МЭК 62541-6:2020 "Унифицированная архитектура OPC. Часть 6. Сопоставления" (IEC 62541-6:2020 "OPC Unified Architecture - Part 6: Mappings", NEQ)

5 ВВЕДЕН ВПЕРВЫЕ

Правила применения настоящего стандарта установлены в статье 26 Федерального закона от 29 июня 2015 г. N 162-ФЗ "О стандартизации в Российской Федерации". Информация об изменениях к настоящему стандарту публикуется в ежегодном (по состоянию на 1 января текущего года) информационном указателе "Национальные стандарты", а официальный текст изменений и поправок - в ежемесячном информационном указателе "Национальные стандарты". В случае пересмотра (замены) или отмены настоящего стандарта соответствующее уведомление будет опубликовано в ближайшем выпуске ежемесячного информационного указателя "Национальные стандарты". Соответствующая информация, уведомление и тексты размещаются также в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.rst.gov.ru)

Настоящий стандарт входит в серию стандартов под общим наименованием "Цифровая промышленность. Унифицированная архитектура OPC", будучи руководством по применению основных нормативных положений, определяющих одно или несколько отображений, поддерживающих реализацию конкретных приложений. Например, одно из них - это сетевые службы XML, однако службы, описанные в настоящем стандарте, используют методы сетевых служб в контексте WSDL.

Настоящий стандарт является руководством для управления созданием умных производств, в котором с помощью представленных сопоставлений определено понимание отдельных частей многокомпонентной системы стандартов в цифровой промышленности.

Настоящий стандарт является руководством по применению основных нормативных положений, определяющих сопоставление нескольких отображений, поддерживающих реализацию конкретных приложений.

Настоящий стандарт предназначен для управления процессом создания умных производств в цифровой промышленности.

В настоящем стандарте использованы нормативные ссылки на следующие стандарты:

ГОСТ Р 59799 Умное производство. Модель эталонной архитектуры индустрии 4.0 (RAMI 4.0)

ГОСТ Р 70988 Система стандартов в цифровой промышленности. Основные положения. Общие требования к системе

ГОСТ Р 70992 Цифровая промышленность. Интеграция и интероперабельность систем. Термины и определения

ГОСТ Р 71808 Цифровая промышленность. Унифицированная архитектура OPC. Часть 3. Модель адресного пространства

ГОСТ Р 71809 Цифровая промышленность. Унифицированная архитектура OPC. Часть 4. Сервисы

ГОСТ Р 71810 Цифровая промышленность. Унифицированная архитектура OPC. Часть 5. Информационная модель

Примечание - При пользовании настоящим стандартом целесообразно проверить действие ссылочных стандартов в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодному информационному указателю "Национальные стандарты", который опубликован по состоянию на 1 января текущего года, и по выпускам ежемесячного информационного указателя "Национальные стандарты" за текущий год. Если заменен ссылочный стандарт, на который дана недатированная ссылка, то рекомендуется использовать действующую версию этого стандарта с учетом всех внесенных в данную версию изменений. Если заменен ссылочный стандарт, на который дана датированная ссылка, то рекомендуется использовать версию этого стандарта с указанным выше годом утверждения (принятия). Если после утверждения настоящего стандарта в ссылочный стандарт, на который дана датированная ссылка, внесено изменение, затрагивающее положение, на которое дана ссылка, то это положение рекомендуется применять без учета данного изменения. Если ссылочный стандарт отменен без замены, то положение, в котором дана ссылка на него, рекомендуется применять в части, не затрагивающей эту ссылку.

В настоящем стандарте применены термины по ГОСТ Р 70992, а также следующие термины с соответствующими определениями:

3.1.1 кодирование данных: Способ сериализации сообщений OPC UA и структур данных.

Примечание - OPC UA - это стандарт, устанавливающий методы обмена сообщениями между сервером и клиентом OPC, не зависящие от вида аппаратно-программной платформы и от типа взаимодействующих систем и сетей.

3.1.2 платформа разработки: Набор инструментов и/или языков программирования, используемых для создания программного обеспечения.

3.1.3 протокол безопасности: Протокол, обеспечивающий целостность и конфиденциальность сообщений UA, которыми обмениваются приложения OPC UA.

3.1.4 профиль стека: Комбинация сопоставлений кодировки данных (DataEncodings), протокола безопасности (SecurityProtocol) и транспортного протокола (TransportProtocol).

Примечание - Приложения OPC UA реализуют один или несколько профилей стеков (StackProfiles) и могут взаимодействовать только с приложениями OPC UA, которые соотносятся с поддерживаемыми ими профилями стека (StackProfile).

3.1.5 сертифицированный дайджест: Короткий идентификатор, используемый для однозначной идентификации сертификата X.509 v3.

Примечание - Данный идентификатор работает как функция свертки, преобразующая массив данных сертификата в выходную битовую строку.

3.1.6 сопоставление: Спецификация того, как реализовать функцию OPC UA с помощью конкретной технологии.

Примечание - Например, двоичное кодирование OPC UA - это отображение, определяющее, как сериализовать структуры данных OPC UA в виде последовательностей байтов.

3.1.7 транспортное соединение: Полнодуплексный канал связи, установленный между приложениями OPC UA.

Примечание - Сокет TCP/IP является примером транспортного соединения (TransportConnection).

3.1.8 транспортный протокол: Способ обмена сериализованными сообщениями OPC UA между приложениями OPC UA.

В настоящем стандарте приведены следующие сокращения:

ЦС - центр сертификации;

API - интерфейс прикладного программирования (application programming interface);

AS - автономная система IP-сетей и маршрутизаторов, управляемых одним или несколькими операторами (autonomous system);

ASN.1 - абстрактная синтаксическая нотация N 1 (используется в X690) (Abstract Syntax Notation #1 (used in X690);

CRL - список сертификатов, которые удостоверяющий центр пометил как отозванные (certificate revocation list);

CSV - значение, разделенное запятыми (формат файла) (comma separated value (file format));

HTTP - протокол передачи гипертекста (Hypertext Transfer Protocol);

HTTPS - защищенный протокол передачи гипертекста (Secure Hypertext Transfer Protocol);

IPSec - безопасность интернет-протокола (Internet Protocol Security);

NTP - технология, при помощи которой можно обеспечить точным временем компьютеры или другие сетевые устройства;

OID - идентификатор объекта (используется с ASN.1) (object identifier (used with ASN.1));

PRF - псевдослучайная функция (pseudo random function);

RSA - аббревиатура от фамилий Ривест, Шамир и Адлеман (система шифрования с открытым ключом) (Rivest, Shamir and Adleman (public key encryption system));

SOAP - простой протокол доступа к объектам (Simple Object Access Protocol);

SSL - уровень защищенных сокетов (определен в SSL/TLS) (Secure Sockets Layer (defined in SSL/TLS));

TAI - высокоточный атомный координатный стандарт времени, основанный на условном течении собственного времени на геоиде Земли (Международное атомное время) (temps atomique international);

TCP - протокол управления передачей (Transmission Control Protocol);

TLS - безопасность транспортного уровня (определена в SSL/TLS) (Transport Layer Security);

UA - унифицированная архитектура (Unified Architecture);

UA CP - протокол подключения OPC UA (OPC UA Connection Protocol);

UA SC - защищенный разговор OPC UA (OPC UA Secure Conversation);

WS-* - спецификации веб-сервисов XML (XML Web Services specifications);

WSDL - язык описания веб-сервисов и доступа к ним, основанный на языке XML (Web Services Description Language);

XML - расширяемый язык разметки (eXtensible Markup Language).

Другие части серии стандартов под общим наименованием "Цифровая промышленность. Унифицированная архитектура OPC" изложены в ГОСТ Р 70988 таким образом, чтобы быть независимыми от технологии, применяемой для реализации данной архитектуры. Такой подход означает, что OPC UA представляет собой гибкую спецификацию, которая будет продолжать применяться по мере развития цифровых технологий. В то же время невозможно создать приложение OPC UA с учетом информации, содержащейся в данной серии стандартов, так как опущены существенные детали ее реализации.

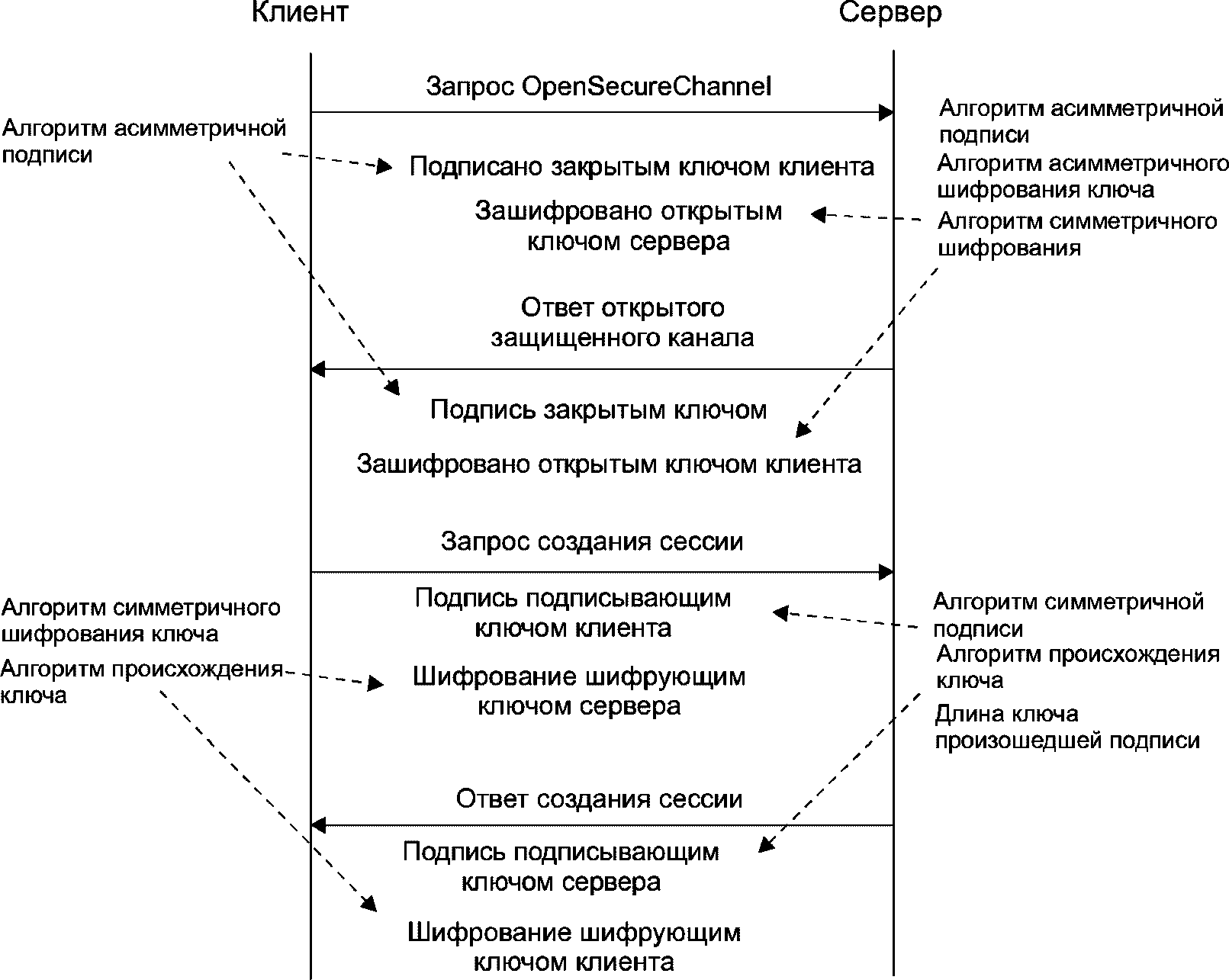

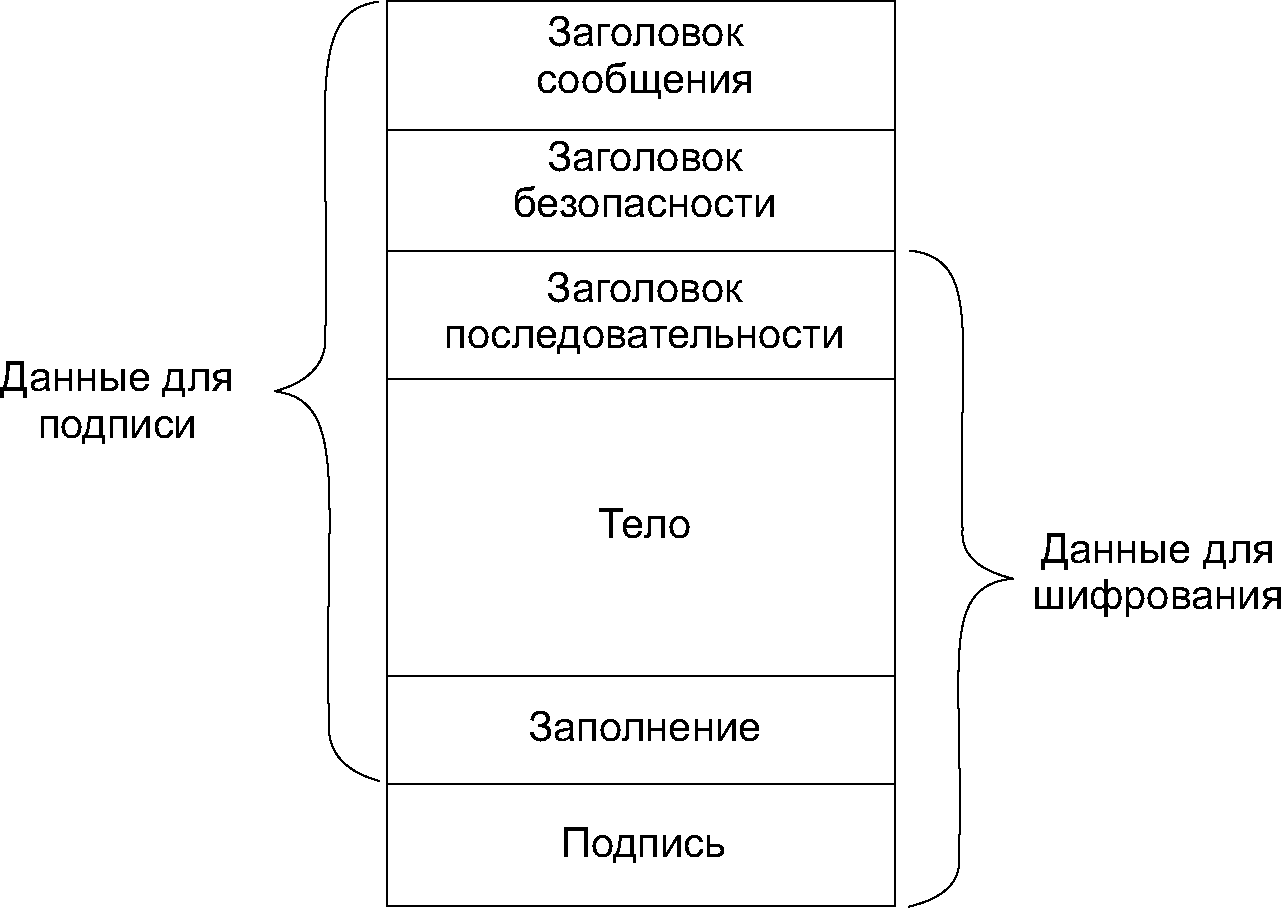

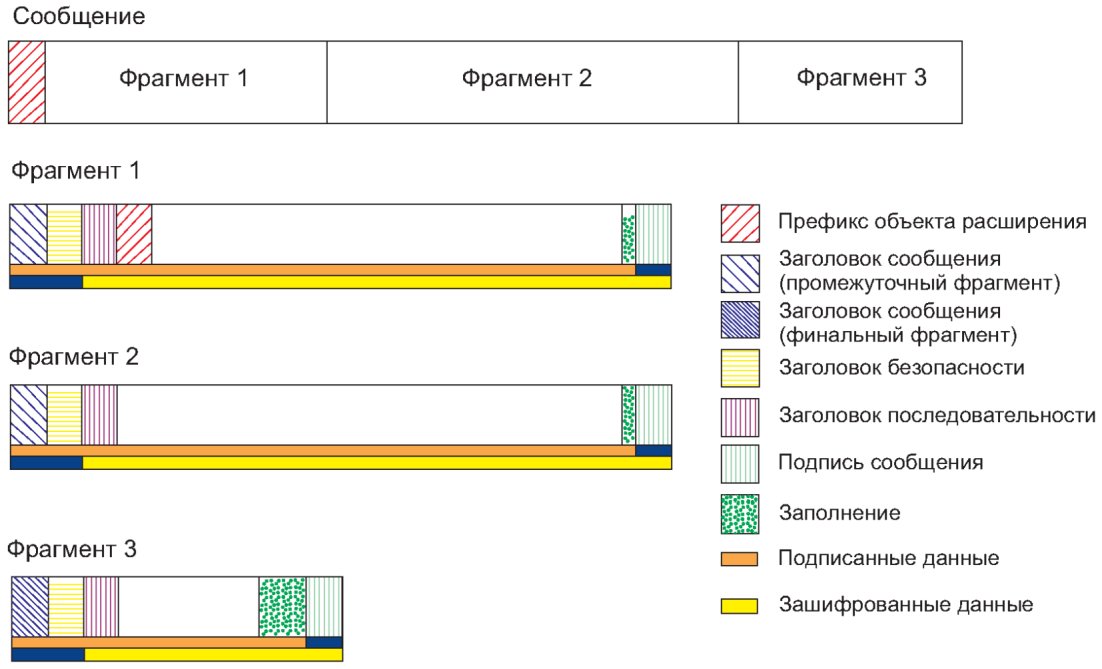

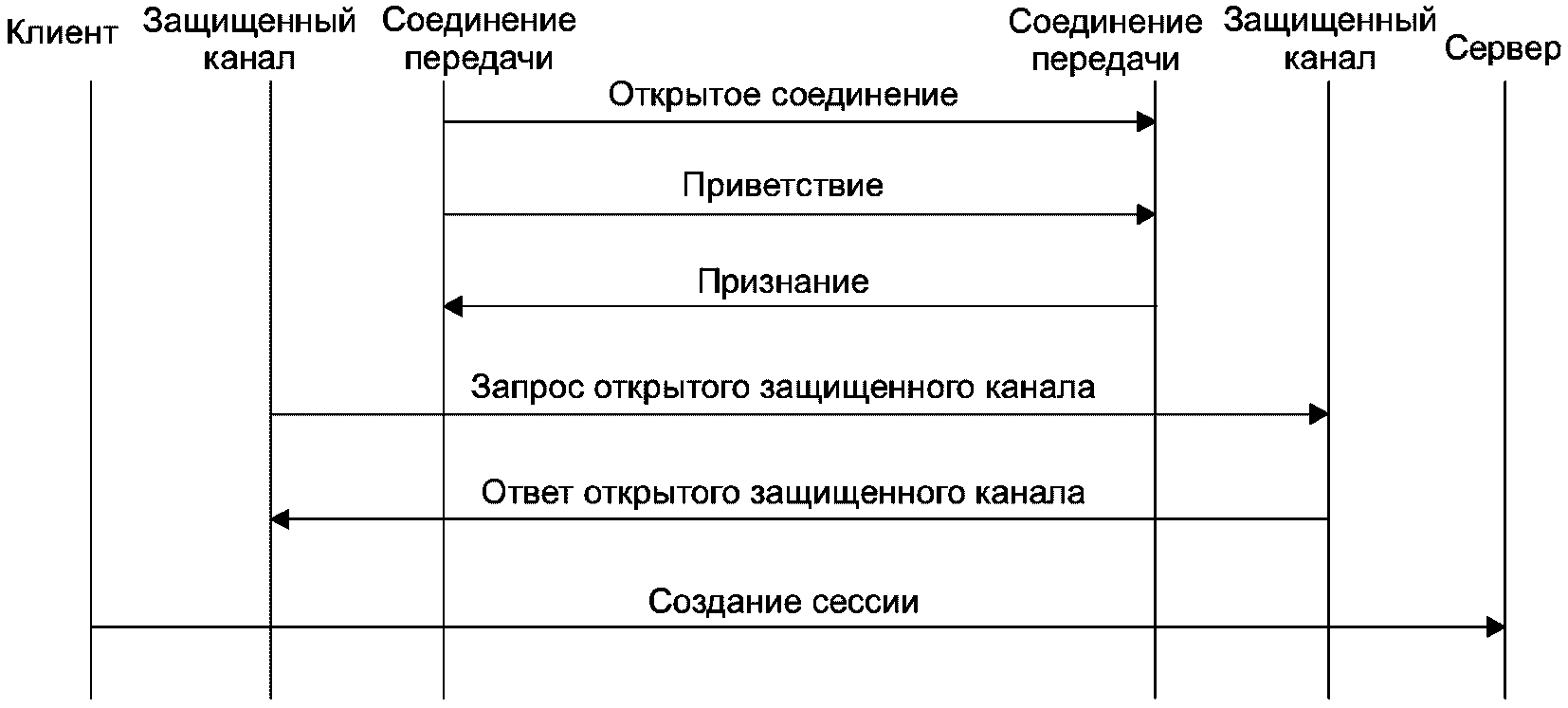

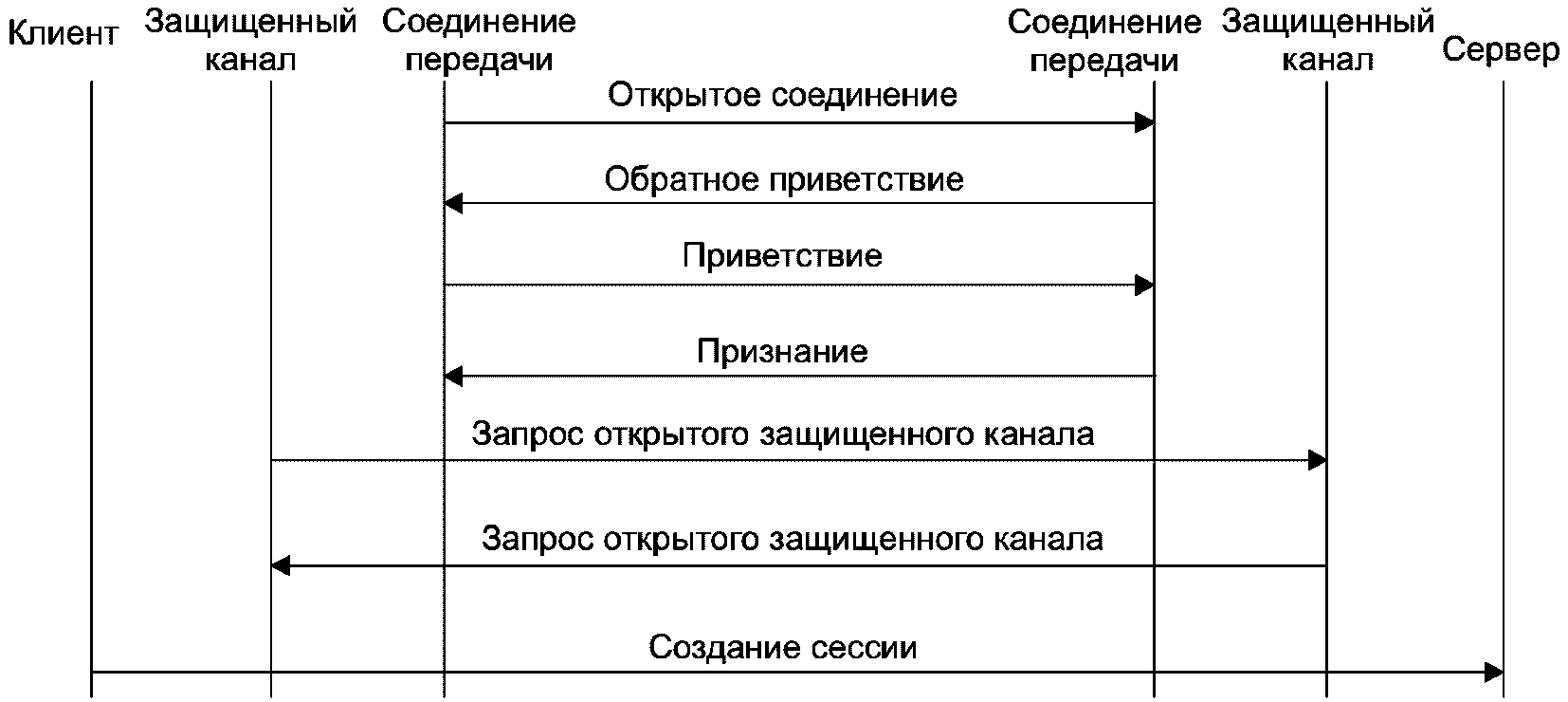

Настоящий стандарт определяет сопоставления между абстрактными спецификациями и технологиями, которые можно использовать для их реализации. Данные сопоставления организованы в три группы: DataEncodings (кодировки данных), SecurityProtocols (протоколы безопасности) и TransportProtocols (транспортные протоколы).

Различные сопоставления объединены для создания профилей стеков. Приложения OPC UA должны реализовывать минимум один профиль стеков и иметь возможность взаимодействия с другими приложениями OPC UA, выполняющими такой же профиль стеков.

Настоящий стандарт определяет DataEncodings в разделе 5, SecurityProtocols в 5.4 и TransportProtocols, StackProfiles приведены в [1].

Взаимосвязь между приложениями OPC UA основана на обмене сообщениями. Параметры, содержащиеся в сообщениях, рассмотрены в ГОСТ Р 71809; однако их формат определен DataEncoding и TransportProtocol. По этой причине каждое сообщение (см. ГОСТ Р 71809) должно иметь такое описание, которое точно устанавливает, что должно передаваться по проводу. Нормативные описания установлены в приложениях OPC UA.

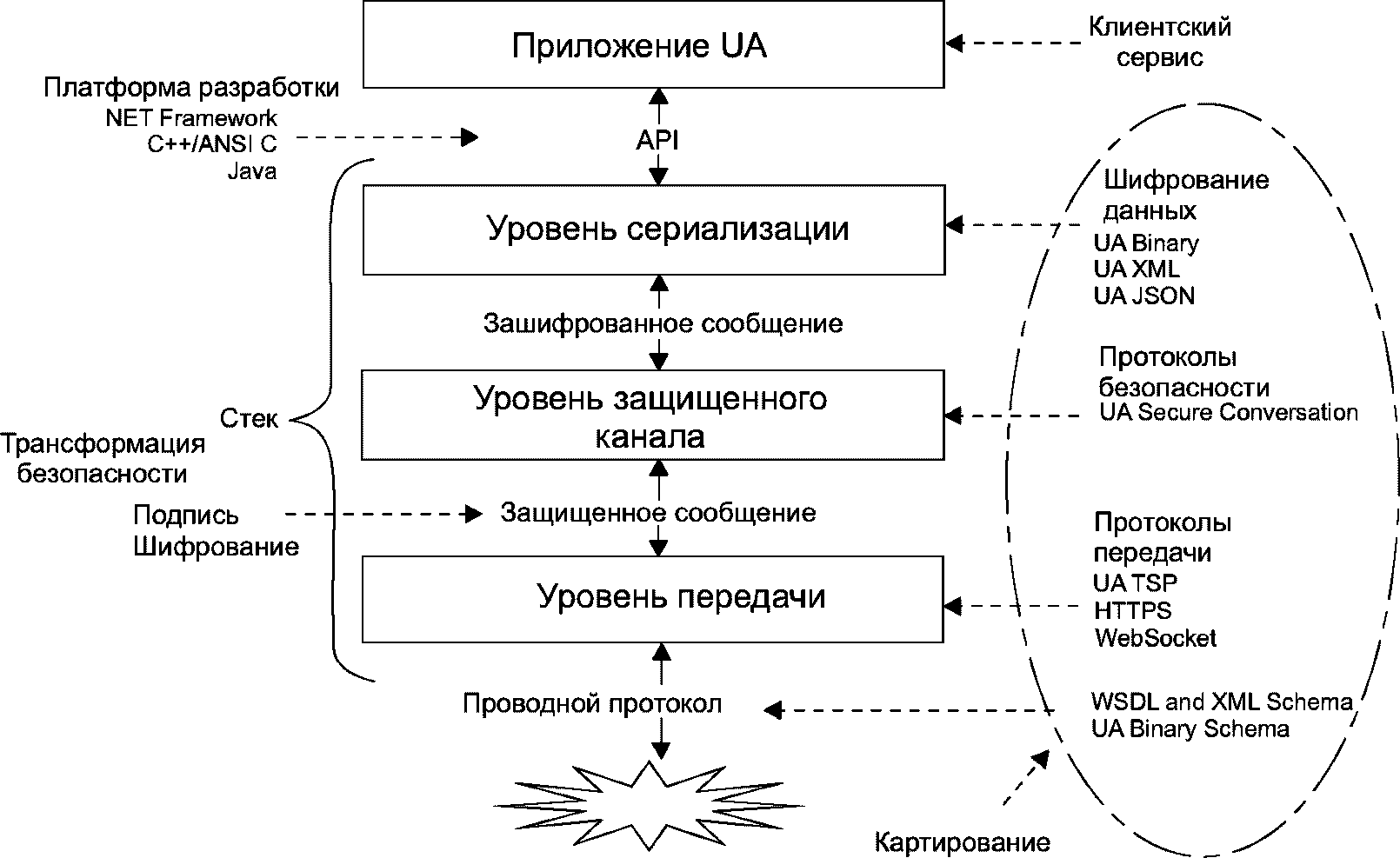

Стек - набор программных библиотек, реализующих один или несколько StackProfile. Интерфейс между приложением OPC UA и стеком - это API, который не раскрывает детали реализации стека. API зависит от конкретной платформы разработки. Из-за ограничений платформы разработки типы данных, представленные в API для данной платформы разработки, могут не соответствовать типам данных, определенным в спецификации. Например, язык программирования Java не поддерживает целое число без знака, что означает, что любой API Java должен сопоставлять целые числа без знака с целочисленным типом со знаком.

На рисунке 1 представлен обзор стека OPC UA, показывающий взаимосвязь между различными концепциями, определенными в настоящем стандарте.

Уровни, описанные в настоящем стандарте, не соответствуют уровням 7-уровневой модели OSI (X200). Каждый профиль стека OPC UA следует рассматривать как отдельный протокол уровня 7, построенный на основе существующих протоколов уровней 5, 6 или 7, такого как TCP/IP, TLS или HTTP. Уровень SecureChannel присутствует даже в том случае, если SecurityMode имеет значение None. Реализация SecurityProtocol должна поддерживать логический канал с уникальным идентификатором. Требуются дополнительные проверки SecureChannel с SecurityMode, для которого установлено значение None, если приложение не работает в физически защищенной сети или не используется протокол низкого уровня, такой как IPSec.

5.1.1 Общие сведения

В настоящем стандарте установлены три кодировки данных: OPC UA Binary, OPC UA XML и OPC UA JSON, а также приведен порядок создания сообщений, применяя каждую из указанных кодировок.

5.1.2 Встроенные типы данных

Все кодировки данных OPC UA основаны на правилах, определенных для стандартного набора встроенных типов, которые используют для создания структур, массивов и сообщений согласно ГОСТ Р 70988. Описание встроенных типов приведено в таблице 1.

Таблица 1

ID | Имя | Описание |

1 | Boolean | Логическое состояние (истина или ложь) |

2 | SByte | Целое значение в диапазоне от -128 до +127 включ. |

3 | Byte | Целое значение в диапазоне от 0 до 255 включ. |

4 | Int16 | Целое значение в диапазоне от -32 768 до +32 767 включ. |

5 | UInt16 | Целое значение в диапазоне от 0 до 65 535 включ. |

6 | Int32 | Целое значение в диапазоне от -2 147 483 648 до +2 147 483 647 включ. |

7 | UInt32 | Целое значение в диапазоне от 0 до 4 294 967 295 включ. |

8 | Int64 | Целое значение в диапазоне от -92 23 372 036 854 775 808 до +9 223 372 036 854 775 807 включ. |

9 | UInt64 | Целое значение в диапазоне от 0 до 18 446 744 073 709 551 615 включ. |

10 | Float | 32-битное значение с плавающей точкой IEEE |

11 | Double | 64-битное значение с плавающей точкой IEEE |

12 | String | Последовательность символов Unicode |

13 | DateTime | Временная отметка |

14 | Guid | 16-байтное значение, которое может быть использовано как глобальный уникальный идентификатор |

15 | ByteString | Последовательность октетов |

16 | XMLElement | Элемент XML |

17 | NodeId | Идентификатор для узла в адресном пространстве OPC UA сервера |

18 | ExpandedNodeId | NodeId, позволяющий указать URI пространства имен вместо индекса |

19 | StatusCode | Числовой идентификатор ошибки или условия, связанного со значением или операцией |

20 | QualifiedName | Имя, определенное пространством имен |

21 | LocalizedText | Читаемый человеком текст с необязательным локальным идентификатором |

22 | ExtensionObject | Структура, содержащая тип данных, специфичный для приложения, который может не распознаваться получателем |

23 | DataValue | Значение данных со связанным кодом состояния и метками времени |

24 | Variant | Объединение всех типов, указанных выше |

25 | DiagnosticInfo | Структура, содержащая подробную информацию об ошибках и диагностическую информацию, связанную с StatusCode |

Большинство приведенных в таблице 1 типов данных аналогичны абстрактным типам в соответствии с ГОСТ Р 71808 и ГОСТ Р 71809. В настоящем стандарте определены типы данных ExtensionObject и Variant, а также представление типа данных Guid согласно ГОСТ Р 71808.

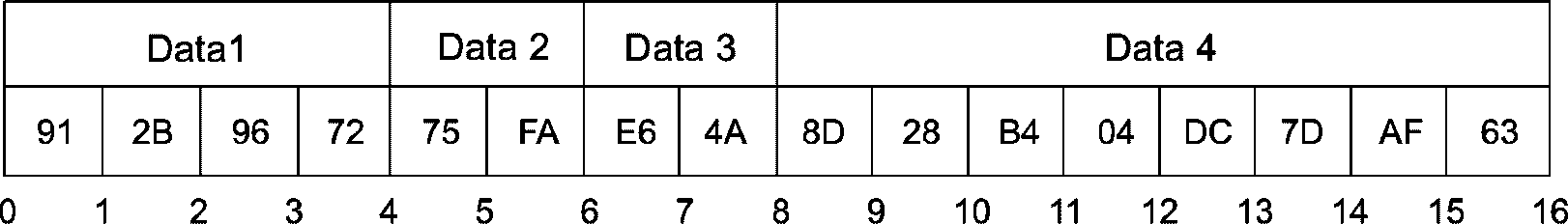

Тип данных Guid - это 16-байтовый глобальный уникальный идентификатор, структура которого приведена в таблице 2.

Таблица 2

Компонент | Типы данных |

Data1 | UInt32 |

Data2 | UInt16 |

Data3 | UInt16 |

Data4 | Byte 8 |

Значения Guid могут быть представлены в виде строки в следующем виде:

<Data1>-<Data2>-<Data3>-<Data4[0:1]>-<Data[2:7]>,

где Data1 имеет ширину 8 символов, Data2 и Data3 - 4 символа, а каждый байт в Data4 - 2 символа. Каждое значение форматируется как шестнадцатеричное число с добавленными нулями. Типичное значение Guid представляется в формате строки:

C496578A-0DFE-4B8F-870A-745238C6AEAE

5.1.4 ByteString

Тип данных ByteString структурно аналогичен одномерному массиву байтов и представлен как отдельный встроенный тип данных, так как позволяет кодерам оптимизировать передачу значения. Допускается, что некоторые платформы разработки не сохраняют различие между ByteString и одномерным массивом Byte.

Если декодер для платформы разработки не сохраняет различие, он должен преобразовать все одномерные массивы Byte в ByteStrings.

Каждый элемент в одномерном массиве ByteString может иметь разную длину, что означает структурное отличие от двумерного массива Byte, где длина каждого измерения одинаковая. Таким образом, декодеры должны сохранять различие между двумя или более массивами измерений Byte и одним или несколькими массивами измерений ByteString.

Если платформа разработки не поддерживает целые числа без знака, ей необходимо представлять ByteStrings как массивы SByte. В этом случае требования для Byte будут применены к SByte.

5.1.5 ExtensionObject

Тип данных ExtensionObject - это контейнер для любых структурированных типов данных, которые невозможно закодировать как один из других встроенных типов данных. ExtensionObject содержит сложное значение, сериализованное в виде последовательности байтов или элемента XML, а также идентификатор, указывающий, какие данные содержатся в контейнере и как они закодированы.

Структурированные типы данных представлены в адресном пространстве сервера как подтипы типа данных структуры DataEncodings, доступные для любых заданных структурированных типов данных, представлены как объект DataTypeEncoding в адресном пространстве сервера. NodeId для объекта DataTypeEncoding - это идентификатор, хранящийся в ExtensionObject согласно ГОСТ Р 71808, описывает, как узлы DataTypeEncoding связаны с другими узлами AddressSpace.

Разработчики сервера должны применять числовые идентификаторы NodeId, соответствующие пространству имен, для любых объектов DataTypeEncoding, которые они определяют. Применение данных идентификаторов сведет к минимуму накладные расходы, связанные с упаковкой значений структурированного типа данных в ExtensionObject.

Объекты типов данных ExtensionObject и Variant допускают неограниченную вложенность, что может привести к ошибкам переполнения стека, даже если размер сообщения меньше максимально допустимого. Декодеры должны поддерживать не менее 100 уровней вложенности и сообщать об ошибке, если количество уровней вложенности превышает поддерживаемое.

5.1.6 Variant

Тип данных Variant - объединение всех встроенных типов данных, включая ExtensionObject. Variants также могут содержать массивы любого из этих встроенных типов. Variants используются для хранения значения или параметра с типом данных BaseDataType или одним из его подтипов.

Variants могут быть пустыми. Пустой Variant имеет нулевое значение (NULL), и он рассматривается как пустой столбец в базе данных SQL. Допустимо, чтобы NULL в Variant не совпадал с NULL для тех типов данных, которые поддерживают значения NULL, например строки. Также допустимо, что некоторые платформы разработки не сохраняют различие между NULL в DataType и NULL в Variant, поэтому приложения не должны полагаться на это различие. Данное требование также означает, что, если атрибут поддерживает запись NULL, он также должен поддерживать запись NULL в Variant, и наоборот.

Variant могут содержать массивы Variants, но не могут напрямую применять другой Variant.

Типы DiagnosticInfo имеют значение только в том случае, если они возвращаются в ответном сообщении со связанным StatusCode и таблицей строк. В результате Variants не могут содержать экземпляры DiagnosticInfo.

Значения атрибутов неизменно возвращаются в экземплярах DataValue. Следовательно, DataType атрибута не может быть DataValue. Variants могут содержать DataValue при использовании в других контекстах, таких как аргументы метода или сообщения PubSub. Variant в DataValue не может прямо или косвенно применять другое DataValue.

Переменные с DataType BaseDataType сопоставляются с Variant, однако атрибуты ValueRank и ArrayDimensions накладывают ограничения на то, что разрешено в Variant. Например, если ValueRank имеет значение Scalar, тогда Variant может содержать только скалярные значения.

Типы данных ExtensionObject и Variant допускают неограниченную вложенность, что может привести к ошибкам переполнения стека, даже если размер сообщения меньше максимально допустимого. Декодеры должны поддерживать не менее 100 уровней вложенности и должны сообщать об ошибке, если количество уровней вложенности превышает поддерживаемое.

Тип данных Decimal - это десятичное число со знаком высокой точности. Он состоит из целочисленного немасштабированного значения произвольной точности и целочисленного масштаба.

Decimal - это степень десяти, которая применяется к немасштабированному значению. Decimal имеет поля, указанные в таблице 3.

Таблица 3

Поле | Тип | Описание полей |

TypeId | NodeId | Идентификатор десятичного типа данных |

Encoding | Byte | Неизменное значение -1 |

Length | Int32 | Длина десятичной дроби. Если длина менее или равна 0, то десятичное значение равно 0 |

Scale | Int16 | Целое число со знаком, представляющее степень десяти, используемое для масштабирования значения, т.е. десятичное число значения, умноженное на 10 по шкале. Целое число кодируется начиная с младшего бита |

Value | Byte | Целое число со знаком с двумя дополнениями, представляющее немасштабированное значение. Количество бит выводится из длины поля длины. Если количество бит равно 0, то и значение равно 0. Целое число кодируется сначала младшим значащим байтом |

Когда Decimal закодирован в Variant, встроенный тип устанавливается в ExtensionObject. Декодеры, которые не понимают тип данных Decimal, должны обрабатывать его как любую другую неизвестную структуру и передавать приложению. Декодеры, которые понимают десятичное число, могут анализировать значение и использовать любую конструкцию, подходящую для платформы разработки.

Если десятичное число встроено в другую структуру, то DataTypeDefinition для поля должен указывать NodeId десятичного узла в качестве типа данных. Если сервер публикует описание двоичного типа OPC для структуры, то в описании типа для поля DataType должно быть установлено значение ExtensionObject.

5.2.1 Общие сведения

Двоичное кодирование данных OPC UA - это формат данных, разработанный для удовлетворения потребностей в производительности приложений OPC UA. Этот формат предназначен в первую очередь для быстрого кодирования декодирования, однако также учитывает размер закодированных данных, передаваемых по сети.

Двоичное кодирование данных OPC UA основано на нескольких примитивных типах данных с четко определенными правилами кодирования, которые можно последовательно записывать или читать из двоичного потока. Подобная структура кодируется путем последовательной записи закодированной формы каждого поля. Если поля характеризуются одинаковой структурой, то значения каждого из полей последовательно фиксируются перед записью следующего поля в данной структуре. В поток данных должны быть записаны все поля, даже если они содержат NULL. Кодировки для каждого примитивного типа определяют, как кодировать либо NULL, либо значение по умолчанию для конкретного типа.

Двоичное кодирование данных OPC UA не включает какую-либо информацию о типе или имени поля, поскольку предполагается, что все приложения OPC UA заранее наделены информацией о службах и структурах, которые они поддерживают. Исключением является ExtensionObject, предоставляющий идентификатор и размер структуры Structured DataType, которую он представляет, что позволяет декодеру пропускать типы, которые он не распознает.

5.2.2 Встроенные типы

5.2.2.1 Логическое значение

Логическое значение должно быть закодировано как 1 байт, где значение 0 (ноль) является ложным, а любое ненулевое значение - истинным. Кодировщики должны применять значение 1 для указания истинного значения, однако декодеры должны рассматривать как истинное любое ненулевое значение.

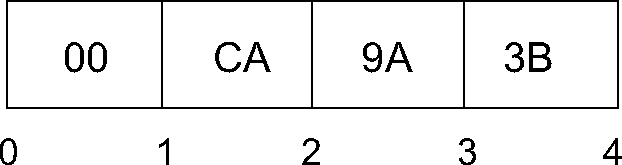

Все целочисленные типы должны кодироваться как значения с прямым порядком байтов, при этом наименее значащий байт появляется в потоке первым.

На рисунке 2 показано, как значение 1 000 000 000 (шестнадцатеричное: 3B9ACA00) кодируется в потоке как 32-битное целое число.

5.2.2.3 Плавающая запятая

Все значения с плавающей запятой должны быть закодированы с помощью соответствующего двоичного представления IEEE-754, которое состоит из трех основных компонентов: знака, показателя степени и дроби. Битовые диапазоны, назначенные каждому компоненту, зависят от ширины типа. В таблице 4 перечислены диапазоны битов для поддерживаемых типов с плавающей запятой.

Таблица 4

Имя | Длина, бит | Доля | Экспонента | Знак |

Float | 32 | От 0 до 22 | От 20 до 30 | 31 |

Double | 64 | От 0 до 51 | От 52 до 62 | 63 |

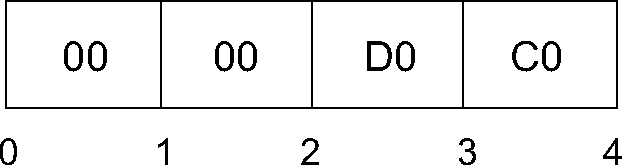

Кроме того, значимым является порядок байтов в потоке. Все значения с плавающей запятой должны кодироваться так, чтобы младший байт стоял первым (т.е. с прямым порядком байтов).

На рисунке 3 показано, как значение 6,5 (шестнадцатеричное: C0D00000) кодируется как число с плавающей запятой.

в двоичном потоке

Тип с плавающей запятой поддерживает положительную и отрицательную бесконечность, а также нечисловые значения (NaN). Спецификация IEEE допускает несколько вариантов NaN, однако кодеры/декодеры могут не сохранять это различие. Кодеры должны кодировать значение NaN как "тихое" NAN IEEE (000000000000F8FF) или (0000C0FF). Любые неподдерживаемые типы, такие как денормализованные числа, должны кодироваться как "тихая" NAN IEEE. Любой тест на равенство значений NaN всегда не будет считаться пройденным.

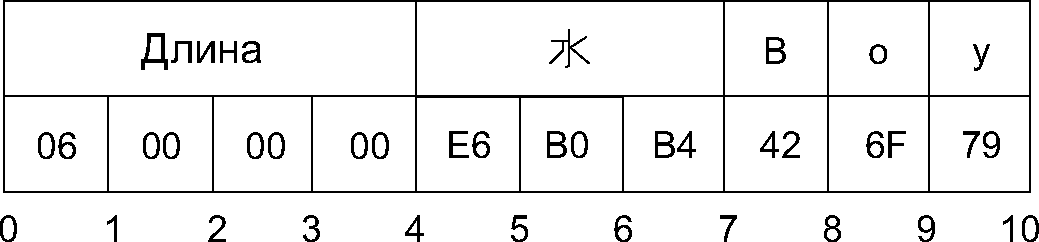

5.2.2.4 Строки

Все значения String кодируются как последовательность символов UTF-8 без нулевого символа-терминатора, которым предшествует длина в байтах.

Длина в байтах кодируется как Int32. Значение -1 используется для обозначения нулевой строки.

На рисунке 4 показано, как многоязычная строка Boy кодируется в потоке байтов.

5.2.2.5 DateTime

Значение DateTime должно быть закодировано как 64-битное целое число со знаком (см. 5.2.2.2), которое представляет количество 100-наносекундных интервалов с 1 января 1601 года (UTC).

Не все платформы разработки смогут предоставлять полный диапазон дат и времени, которые могут быть представлены с помощью этого DataEncoding. Например, структура UNIX time_t имеет разрешение только в 1 с и не может представлять даты до 1970 года. По этой причине при работе со значениями даты/времени, выходящими за пределы динамического диапазона платформы разработки, должны применяться следующие правила:

а) значение даты/времени кодируется как 0, если:

1) значение равно или ранее 1601-01-01 00:00 UTC,

2) значение представляет собой наиболее раннюю дату, которая может быть представлена с помощью кодировки платформы разработки;

б) дата/время кодируются как максимальное значение для Int64, если:

1) согласно универсальному мировому стандарту времени (UTC) значение равно или более 9999-12-31 23:59:59 UTC,

2) значение - это наиболее поздняя дата, которую можно представить с помощью кодировки платформы разработки;

в) дата/время декодируется как самое раннее время, которое может быть представлено на платформе, если:

1) или закодированное значение равно,

2) или закодированное значение представляет собой время, предшествующее самому раннему времени, которое может быть представлено с помощью кодировки платформы разработки;

г) дата/время декодируется как самое позднее время, которое может быть представлено на платформе, если:

1) закодированное значение является максимальным значением для Int64,

2) закодированное значение представляет собой более позднее время, чем самое позднее время, которое может быть представлено с помощью кодировки платформы разработки.

Данные правила подразумевают, что самые ранние и самые поздние промежутки времени, которые могут быть представлены на данной платформе, являются недопустимыми значениями даты и времени и должны обрабатываться приложениями соответствующим образом.

Если декодер фиксирует значение DateTime с разрешением, превышающим разрешение, поддерживаемое на платформе разработки, он должен искать значение допустимое.

5.2.2.6 Guid

Guid кодируется в структуру (см. таблицу 2). Поля кодируются последовательно в соответствии с типом данных поля. На рисунке 5 показано, как Guid "72962B91-FA75-4AE6-8D28-B404DC7DAF63" кодируется в потоке байтов.

5.2.2.7 ByteString

ByteString кодируется как последовательность байтов, которой предшествует ее длина в байтах. Длина кодируется как 32-битное целое число со знаком, как описано выше.

Если длина строки байтов равна -1, то строка байтов имеет значение "ноль".

5.2.2.8 XmlElement

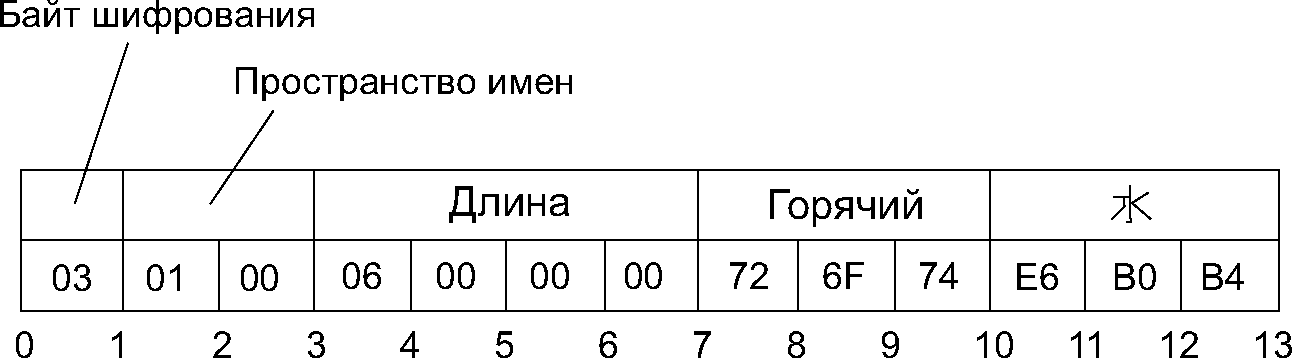

XmlElement - это фрагмент XML, сериализованный как строка UTF-8, а затем закодированный как ByteString. На рисунке 6 показано, как XmlElement "<A>Hot</A>" кодируется в потоке байтов.

Декодер может выбрать анализ XML после декодирования; если возникает неисправимая ошибка синтаксического анализа, декодер должен продолжить обработку потока. Например, если XmlElement является телом Variant или элементом массива, который является телом Variant, то об этой ошибке требуется сообщить, установив значение StatusCode Bad_DecodingError для параметра Variant, определяющего тело Variant.

Компоненты NodeId приведены в таблице 5.

Таблица 5

Имя | Тип данных | Описание компонент NodeId |

Namespace | UInt16 | Индекс для URI пространства имен. Индекс 0 используется для NodeId-идентификаторов, определенных OPC UA |

IdentifierType | Перечисление | Формат и тип данных идентификатора. Значение может быть одним из следующих: NUMERIC представляет собой UIInteger; STRING - String; GUID - Guid; OPAQUE - ByteString |

Value | Не определен | Идентификатор узла в адресном пространстве сервера OPC UA |

DataEncoding для NodeId варьируется в зависимости от содержимого экземпляра. По этой причине первый байт закодированной формы указывает формат остальной части закодированного NodeId. Возможные форматы кодирования данных приведены в таблице 6. В таблицах 6 - 9 приведено описание структуры каждого возможного формата (исключают байт, обозначающий формат).

Таблица 6

Имя | Значение | Описание NodeId DataEncoding |

Two Byte | 0x00 | Числовое значение, соответствующее 2-байтовому представлению |

Four Byte | 0x01 | Числовое значение, соответствующее 4-байтовому представлению |

Numeric | 0x02 | Числовое значение, которое не вписывается в 2- или 4-байтовые представления |

String | 0x03 | Строковое значение |

Guid | 0x04 | Ориентировочное значение |

ByteString | 0x05 | Непрозрачное значение (ByteString) |

NamespaceUri Flag | 0x80 | См. ExpandedNodeId в 5.2.2.10 |

ServerIndex Flag | 0x40 |

Стандартное кодирование данных NodeId имеет структуру, представленную в таблице 7. Стандартное кодирование данных NodeId применяют для всех форматов, для которых явный формат не определен.

Таблица 7

Имя | Значение | Описание двоичных данных NodeId |

Namespace | UInt16 | NamespaceIndex |

Identifier | Не определено | Идентификатор, который кодируется по следующим правилам: NUMERIC - UInt32; STRING - String; GUID - Guid; OPAQUE - ByteString |

Пример строкового NodeId с пространством имен, равным 1, и идентификатором, равным Hot, показан на рисунке 7.

и идентификатором

2-байтовое кодирование данных NodeId имеет структуру, приведенную в таблице 8.

Таблица 8

Имя | Тип данных | Описание 2-байтовых двоичных данных NodeId |

Identifier | Byte | Namespace - это пространство имен OPC UA по умолчанию (т.е. 0). Тип Identifier - Numeric. Identifier должен находиться в диапазоне от 0 до 255 |

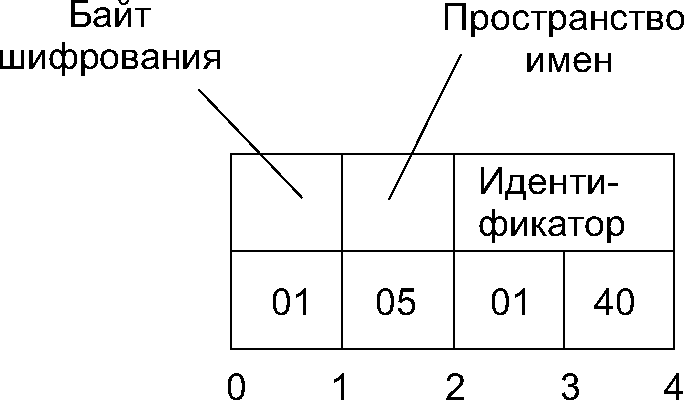

Пример 2-байтового NodeId с идентификатором, равным 72, дан на рисунке 8.

4-байтовое кодирование данных NodeId имеет структуру согласно таблице 9.

Таблица 9

Имя | Тип данных | Описание 4-байтовых двоичных данных NodeId |

Namespace | Byte | Namespace должен находиться в диапазоне от 0 до 255 |

Identifier | UInt16 | Тип Identifier - Numeric. Identifier должен находиться в диапазоне от 0 до 65 535 |

Пример 4-байтового NodeId с пространством имен, равным 5, и идентификатором, равным 1025, представлен на рисунке 9.

ExpandedNodeId расширяет структуру NodeId, позволяя явно указывать NamespaceUri вместо использования NamespaceIndex. NamespaceUri является необязательным. Если он указан, то NamespaceIndex внутри NodeId должен игнорироваться.

ExpandedNodeId кодируется путем сначала кодирования NodeId, как описано в 5.2.2.9, а затем кодирования Namespace Uri как строки.

Экземпляр ExpandedNodeId может использовать NamespaceIndex вместо NamespaceUri. В этом случае NamespaceUri не кодируется в потоке. Присутствие NamespaceUri в потоке обозначается установкой флага NamespaceUri в байте формата кодирования для NodeId.

Если NamespaceUri присутствует, то кодер должен кодировать NamespaceIndex как 0 в потоке, когда кодируется часть NodeId. Неиспользуемый NamespaceIndex включен в поток для обеспечения единообразия.

ExpandedNodeId также может иметь ServerIndex, который закодирован как UInt32 после NamespaceUri. Флаг ServerIndex в байте кодирования NodeId указывает, присутствует ли ServerIndex в потоке. ServerIndex опускается, если он равен нулю.

Кодировка ExpandedNodeId имеет структуру, представленную в таблице 10.

Таблица 10

Имя | Тип данных | Описание двоичных данных ExpandedNodeId |

NodeId | NodeId | Флаги NamespaceUri и ServerIndex в кодировке NodeId указывают, присутствуют ли эти поля в потоке |

NamespaceUri | String | Не присутствует, если значение равно нулю или пусто |

ServerIndex | UInt32 | Не присутствует, если 0 |

5.2.2.11 Код состояния

StatusCode кодируется как UInt32.

5.2.2.12 DiagnosticInfo

Структура DiagnosticInfo описана в ГОСТ Р 71809, в котором указан ряд полей, которые могут отсутствовать. По этой причине при кодировании используется битовая маска, чтобы определить, какие поля действительно присутствуют в закодированной форме.

Поля SymbolicId, NamespaceUri, LocalizedText и Locale являются индексами в таблице строк, которая возвращается в заголовке ответа (см. ГОСТ Р 71809). Кодируется только индекс соответствующей строки в таблице строк. Индекс -1 указывает, что для строки значение отсутствует.

Представленное в таблице 11 кодирование DiagnosticInfo допускает неограниченное вложение, что может привести к ошибкам переполнения стека, даже если размер сообщения меньше максимально допустимого. Декодеры должны поддерживать не менее 100 уровней вложенности и сообщать об ошибке, если количество уровней вложенности превышает поддерживаемое.

Таблица 11

Имя | Тип данных | Описание двоичных данных DiagnosticInfo |

Encoding Mask | Byte | Битовая маска, указывающая, какие поля присутствуют в потоке. Маска имеет биты: 0x01 - Symbolic Id 0x02 - Namespace 0x04 - LocalizedText 0x08 - Locale 0x10 - Additional Info 0x20 - InnerStatusCode 0x40 - InnerDiagnosticInfo |

SymbolicId | Int32 | Символическое имя для кода состояния |

NamespaceUri | Int32 | Пространство имен, определяющее символический идентификатор |

Locale | Int32 | Языковой стандарт, используемый для локализованного текста |

LocalizedText | Int32 | Удобочитаемая краткая информация о коде состояния |

Additional Info | String | Подробная диагностическая информация для конкретного приложения |

Inner StatusCode | StatusCode | Код состояния, предоставляемый базовой системой |

Inner DiagnosticInfo | DiagnosticInfo | Диагностическая информация, связанная с внутренним кодом состояния |

5.2.2.13 QualifiedName

Структура QualifiedName кодируется согласно таблице 12. Абстрактная структура QualifiedName приведена в ГОСТ Р 71808.

Таблица 12

Имя | Тип данных | Описание двоичных данных QualifiedName |

NamespaceIndex | UInt16 | Индекс пространства имен |

Name | String | Имя |

5.2.2.14 LocalizedText

Структура LocalizedText содержит два поля, которые могут отсутствовать. По этой причине при кодировании используется битовая маска, чтобы указать, какие поля действительно присутствуют в закодированной форме.

Абстрактная структура LocalizedText приведена в ГОСТ Р 71808, а кодирование двоичных данных LocalizedText представлено в таблице 13.

Таблица 13

Имя | Тип данных | Описание двоичных данных LocalizedText |

EncodingMask | Byte | Битовая маска, указывающая, какие поля присутствуют в потоке. Маска имеет биты: 0x01 - Locale; 0x02 - Text |

Locale | String | Языковой стандарт. Пропущено или пусто |

Text | String | Текст в указанной локализации. Пропущено или пусто |

5.2.2.15 ExtensionObject

Объект ExtensionObject кодируется как последовательность байтов, перед которыми находятся NodeId, его DataTypeEncoding и количество закодированных байтов.

ExtensionObject может быть закодирован приложением, что означает, что он передается кодировщику как ByteString или XmlElement. В этом случае кодер сможет записать количество байтов в объекте до того, как он закодирует байты. Однако ExtensionObject может знать, как кодировать/декодировать себя, что означает, что кодер должен вычислить количество байтов перед кодированием объекта или иметь возможность выполнять поиск назад в потоке и обновлять длину после кодирования тела.

Если декодер идентифицирует ExtensionObject, он должен проверить, распознает ли он идентификатор DataTypeEncoding. Если да, то он может вызвать соответствующую функцию для декодирования тела объекта. Если декодер не распознает тип, он должен использовать кодировку, чтобы определить, является ли тело ByteString или XmlElement, а затем декодировать тело объекта или обработать его как непрозрачные данные и пропустить его.

Сериализованная форма ExtensionObject приведена в таблице 14.

Таблица 14

Имя | Тип данных | Описание кодов полей |

TypeId | NodeId | Идентификатор узла DataTypeEncoding в адресном пространстве сервера. Объектам ExtensionObject, определенным спецификацией OPC UA, присвоен числовой идентификатор узла с NamespaceIndex, равным 0. Числовые идентификаторы определены в А.3. Декодеры используют это поле для определения синтаксиса тела. Например, если это поле является NodeId объекта кодировки JSON для DataType, то Body представляет собой ByteString, содержащий документ JSON, закодированный как строка UTF-8 |

Encoding | Byte | Перечисление, указывающее, как кодируется тело. Параметр может иметь следующие значения: 0x00 - тело не закодировано; 0x01 - тело закодировано как ByteString; 0x02 - тело закодировано как XmlElement |

Length | Int32 | Длина тела объекта. Длина должна быть указана, если тело закодировано |

Body | Byte | Тело объекта. Данное поле содержит необработанные байты для тел ByteString. Для тел XmlElement это поле содержит XML, закодированный как строка UTF-8 без нулевого символа-терминатора. Некоторые структуры с двоичным кодированием могут иметь сериализованную длину, не кратную 8 бит. Кодировщики должны добавлять 0 бит, чтобы гарантировать, что сериализованная длина кратна 8 бит. Декодеры, понимающие сериализованный формат, должны игнорировать биты заполнения |

Объекты ExtensionObjects используются в двух контекстах: как значения, содержащиеся в структурах Variant, или как параметры в сообщениях OPC UA.

Декодер может выбрать анализ тела XmlElement после декодирования; если возникает неисправимая ошибка синтаксического анализа, декодер должен попытаться продолжить обработку потока. Например, если ExtensionObject является телом Variant или элементом массива, который является телом Variant, то об этой ошибке можно сообщить, установив значение Variant в StatusCode Bad_DecodingError.

Variant - объединение встроенных типов. Структура Variant представлена в таблице 15.

Таблица 15

Имя | Тип данных | Описание кодов полей |

EncodingMask | Byte | Тип данных, закодированных в потоке. Значение 0 указывает NULL и отсутствие кодирования других полей. Маске присвоены следующие биты: 0:5 - встроенный идентификатор типа (см. таблицу 1); 6 - истинно, если поле "Размеры массива" закодировано; 7 - истинно, если закодирован массив значений. Встроенные идентификаторы типов с 26 по 31 в настоящее время не назначены, но могут использоваться в дальнейшем. Декодеры должны принимать встроенные идентификаторы, предполагая, что значение содержит строку байтов, и должны передавать в приложение. Встроенные кодировщики не должны использовать эти идентификаторы |

ArrayLength | Int32 | Количество элементов в массиве. Данное поле присутствует, если бит массива установлен в маске кодирования. Многомерные массивы кодируются как одномерный массив, и в этом поле указывается общее количество элементов. Исходный массив можно восстановить по измерениям, которые закодированы после поля значения. Измерения более высокого ранга сериализуются в первую очередь. Например, массив размерностями [2, 2, 2] записывается в таком порядке: [0, 0, 0], [0, 0, 1], [0, 1, 0], [0, 1, 1], [1, 0, 0], [1, 0, 1], [1, 1, 0], [1, 1, 1] |

Value | Не определено | Значение, закодированное в соответствии со встроенным типом данных. Если в маске кодирования установлен бит массива, то каждый элемент массива кодируется последовательно. Поскольку многие типы имеют кодировку переменной длины, каждый элемент должен декодироваться по порядку. Значение не должно быть вариантом, но может быть массивом вариантов. Многие платформы реализации не различают одномерные массивы байтов и байтовые строки. По этой причине декодерам разрешено автоматически преобразовывать массив байтов в ByteString |

ArrayDimensions Length | Int32 | Количество измерений. Это поле присутствует только в том случае, если в маске кодирования установлен флаг ArrayDimensions |

ArrayDimensions | Int32 | Длина каждого измерения, закодированная как последовательность значений Int32. Поле присутствует, если в маске кодирования установлен флаг ArrayDimensions. Измерения более низкого ранга появляются в массиве первыми. Все размеры должны быть указаны и должны быть более нуля. Если ArrayDimensions несовместимы с ArrayLength, декодер должен остановиться и вызвать Bad_DecodingError |

Типы и их идентификаторы, которые допускается закодировать в Variant, показаны в таблице 1.

5.2.2.17 DataValue

DataValue неизменно предшествует маске, указывающей, какие поля присутствуют в потоке. Поля DataValue приведены в таблице 16.

Таблица 16

Имя | Тип данных | Описание кодирования данных |

Encoding Mask | Byte | Битовая маска, указывающая, какие поля присутствуют в потоке. Маска имеет следующие биты: 0x01 - False, если значение равно нулю; 0x02 - False, если код состояния хороший; 0x04 - False, если временная метка источника - DateTime.MinValue; 0x08 - False, если временная метка сервера - DateTime.MinValue; 0x10 - False, если исходные пикосекунды равны 0; 0x20 - False, если пикосекунды сервера равны 0 |

Value | Variant | Значение отсутствует, если бит Value в EncodingMask имеет значение False |

Status | StatusCode | Статус, связанный со значением. Отсутствует, если бит StatusCode в EncodingMask имеет значение False |

SourceTimestamp | DateTime | Исходная временная метка, связанная со значением. Отсутствует, если бит SourceTimestamp в EncodingMask имеет значение False |

SourcePicoSeconds | UInt16 | Число 10-пикосекундных интервалов для SourceTimestamp. Отсутствует, если бит SourcePicoSeconds в EncodingMask имеет значение False. Если временная метка источника отсутствует, пикосекунды игнорируются |

ServerTimestamp | DateTime | Временная метка сервера, связанная со значением. Отсутствует, если бит ServerTimestamp в EncodingMask имеет значение False |

ServerPicoSeconds | UInt16 | Количество 10-пикосекундных интервалов для ServerTimestamp. Отсутствует, если бит ServerPicoSeconds в EncodingMask имеет значение False. Если временная метка сервера отсутствует, пикосекунды игнорируются |

Поля Picoseconds хранят разницу между меткой времени высокого разрешения с разрешением 10 пс и значением поля Timestamp, которое имеет разрешение всего 100 нс. Поля Picoseconds должны содержать значения менее 10 000. Декодер должен обрабатывать значения, большие или равные 10 000, как значение 9999.

5.2.3 Десятичные

Десятичные дроби кодируются, как описано в 5.1.7. Десятичное число не имеет NULL.

5.2.4 Перечисления

Перечисления кодируются как значения Int32. Перечисление не имеет NULL.

5.2.5 Массивы

Одномерные массивы кодируются как последовательность элементов, которым предшествует количество элементов, закодированных как значение Int32. Если массив имеет значение NULL, его длина кодируется как -1. Массив нулевой длины отличается от массива, имеющего NULL, поэтому кодеры и декодеры должны сохранить такое различие.

Многомерные массивы кодируются как массив Int32, содержащий измерения, за которыми следует список всех значений в массиве. Общее количество значений равно произведению измерений. Количество значений равно 0, если одно или несколько измерений менее или равны 0.

Процесс восстановления многомерного массива описан в 5.2.2.16.

5.2.6 Структуры

Структуры кодируются как последовательность полей в том порядке, в котором они появляются в определении. Кодировка каждого поля определяется встроенным типом поля.

Все поля, указанные в структуре, должны быть закодированы. Информация о необязательных полях в структуре приведена в 5.2.7.

Структуры не имеют NULL. Если кодировщик написан на языке программирования, который позволяет структурам иметь NULL, тогда кодировщик должен создать новый экземпляр со значениями по умолчанию для всех полей и сериализовать его. В этой ситуации кодировщики не должны генерировать ошибку кодирования.

Ниже приведен пример структуры с использованием синтаксиса C/C++:

struct Type2

{

Int32 A;

Int32 B;

};

struct Type1

{

Int32 X;

Byte NoOfY;

Type2* Y;

Int32 Z;

};

В приведенном выше примере C/C++ поле Y является указателем на массив, длина которого хранится в NoOfY.

При кодировании массива длина является частью кодировки массива, поэтому поле NoOfY не кодируется. Тем не менее кодеры и декодеры используют NoOfY во время кодирования.

Экземпляр Type1, который содержит массив из двух экземпляров Type2, будет закодирован как 28-байтовая последовательность. Если бы экземпляр Type1 был закодирован в ExtensionObject, он бы имел дополнительный префикс, представленный в таблице 17, общая длина которого составит 37 байт. TypeId, Encoding и Length - это поля, определенные ExtensionObject. Кодировка экземпляров Type2 не включает какой-либо идентификатор типа, так как он явно определен в Type1.

Таблица 17

Поле | Байты | Значения двоичных кодов OPC UA |

Type Id | 4 | Идентификатор узла двоичного кодирования Type1 |

Encoding | 1 | 0x1 для ByteString |

Length | 4 | 28 |

X | 4 | Значение поля 'X' |

Y.Length | 4 | 2 |

Y.A | 4 | Значение поля 'Y[0].A' |

Y.B | 4 | Значение поля 'Y[0].B' |

Y.A | 4 | Значение поля 'Y[1].A' |

Y.B | 4 | Значение поля 'Y[1].B' |

Z | 4 | Значение поля 'Z' |

Значения атрибута DataTypeDefinition для узла DataType, описывающего Type1 и Type2, приведены в таблицах 18 и 19.

Таблица 18

DataType, описывающего Type1

Имя | Тип | Описание атрибута |

defaultEncodingId | NodeId | NodeId узла "Type1_Encoding_DefaultBinary" |

baseDataType | NodeId | "i = 22" [Structure] |

structureType | StructureType | Structure_0 [Structure без опциональных полей] |

fields [0]: | StructureField: | - |

name | String | "X" |

description | LocalizedText | Описание X |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

fields [1]: | StructureField: | - |

name | String | "Y" |

description | LocalizedText | Описание Y-массива |

dataType | NodeId | NodeId узла Type2 DataType (e.g. "ns = 3; s = MyType2") |

valueRank | Int32 | 1 (OneDimension) |

isOptional | Boolean | False |

fields [2]: | StructureField: | - |

name | String | "Z" |

description | LocalizedText | Описание Z |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

Таблица 19

DataType, описывающего Type2

Имя | Тип | Описание атрибута |

defaultEncodingId | NodeId | NodeId узла "Type2_Encoding_DefaultBinary" |

baseDataType | NodeId | "i = 22" [Structure] |

structureType | StructureType | Structure_0 [Structure без опциональных полей] |

fields [0]: | StructureField: | - |

name | String | "A" |

description | LocalizedText | Описание A |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

fields [1]: | StructureField: | - |

name | String | "B" |

description | LocalizedText | Описание B |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

Структуры с необязательными полями кодируются с помощью маски кодирования, предшествующей последовательности полей в том порядке, в котором они появляются в определении. Кодировка каждого поля соотносится с типом данных поля.

Encoding Mask - 32-битное целое число без знака. Каждому необязательному полю назначается ровно 1 бит. Первому необязательному полю присваивается бит 0, второму обязательному полю назначается бит 1 и т.д., пока всем необязательным полям не будут присвоены биты. В одной структуре допускается максимум 32 необязательных поля. Неназначенные биты устанавливаются кодировщиками в значение 0. Декодеры должны сообщать об ошибке, если неназначенные биты не равны 0.

Пример структуры с необязательными полями, использующей синтаксис C++:

struct TypeA

{

Int32 X;

Int32* O1; SByte Y; Int32* O2;

};

где O1 и O2 - необязательные поля, которые имеют значение NULL, если они отсутствуют.

Экземпляр TypeA, который содержит два обязательных (X и Y) и два необязательных (O1 и O2) поля, будет закодирован как последовательность байтов. Длина последовательности байтов зависит от доступных необязательных полей. Поле маски кодирования определяет доступные дополнительные поля.

Экземпляр TypeA, где поле O2 доступно, а поле O1 недоступно, будет закодирован как 13-байтовая последовательность. Если экземпляр TypeA закодирован в ExtensionObject, то он будет иметь закодированную форму, представленную в таблице 20, и общую длину 22 байта. Длина TypeId, Encoding и Length - это атрибуты полей, определенных ExtensionObject.

Таблица 20

с необязательными полями

Поле | Bytes | Значение атрибута |

Type Id | 4 | Идентификатор узла двоичного кодирования TypeA |

Encoding | 1 | 0x1 для ByteString |

Length | 4 | 13 |

EncodingMask | 4 | 0x02 для O2 |

X | 4 | Значение X |

Y | 1 | Значение Y |

O2 | 4 | Значение O2 |

Если структура с необязательными полями имеет подтип, подтипы расширяют EncodingMask, определенную для родительского элемента.

Значение атрибута DataTypeDefinition для узла DataType, описывающего TypeA, представлено в таблице 21.

Таблица 21

DataType, описывающего TypeA

Имя | Тип | Описание атрибута |

defaultEncodingId | NodeId | NodeId узла "TypeA_Encoding_DefaultBinary" |

baseDataType | NodeId | "i = 22" [Structure] |

structureType | StructureType | StructureWithOptionalFields_1 [Structure без опциональных полей] |

fields [0]: | StructureField: | - |

name | String | "X" |

description | LocalizedText | Описание X |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

fields [1]: | StructureField: | - |

name | String | "O1" |

description | LocalizedText | Описание O1 |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | True |

fields [2]: | StructureField: | - |

name | String | "Y" |

description | LocalizedText | Описание Z |

dataType | NodeId | "i = 2" [SByte] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | False |

fields [3]: | StructureField: | - |

name | String | "O2" |

description | LocalizedText | Описание O2 |

dataType | NodeId | "i = 6" [Int32] |

valueRank | Int32 | -1 (Scalar) |

isOptional | Boolean | True |

5.2.8 Объединения

Unions кодируются как поле переключения, предшествующее одному из возможных полей. Кодировка выбранного поля определяется типом данных поля. Поле переключателя кодируется как UInt32.

Поле переключателя - индекс доступных полей объединения начиная с 1. Если поле переключателя равно 0, то поле отсутствует. Для любого значения, превышающего количество определенных полей объединения, кодеры и декодеры должны сообщить об ошибке.

Unions без полей имеет такое же значение, как и значение NULL. Объединение с любым присутствующим полем не является значением NULL, даже если значение самого поля равно NULL.

Пример Unions с использованием синтаксиса C/C++:

struct Type2

{

Int32 A;

Int32 B;

};

struct Type1

{

Byte Selector;

union

{

Int32 Field1;

Type2 Field2;

}

Value;

};

В приведенном примере C/C++ Selector и Value семантически связаны, образуя объединение. Порядок полей не имеет значения.

Экземпляр Type1 будет закодирован как последовательность байтов. Длина последовательности байтов зависит от выбранного поля.

Экземпляр Type1, где доступно поле Field1, будет закодирован как 8-байтовая последовательность. Если бы экземпляр типа 1 был закодирован в ExtensionObject, он имел бы закодированную форму, представленную в таблице 22, и общую длину 17 байт. TypeId, Encoding и Length - это поля, определенные ExtensionObject.

Таблица 22

Поле | Bytes | Описание полей |

Type Id | 4 | Идентификатор для Type1 |

Encoding | 1 | 0x1 для ByteString |

Length | 4 | 8 |

SwitchValue | 4 | 1 для Field1 |

FieId1 | 4 | Значение Field1 |

Messages - структуры, закодированные как последовательность байтов с префиксом NodeId для двоичного кодирования типа данных OPC UA, определенного для сообщения.

Каждая служба OPC UA согласно ГОСТ Р 71809 имеет сообщение запроса и ответа. Идентификаторы DataTypeEncoding, назначенные каждой Service, указаны в А.3.

5.3.1 Встроенные типы

5.3.1.1 General

Большинство встроенных типов закодированы в XML с использованием форматов, определенных в спецификации схемы XML, часть 2. Требование учета особых ограничений определило возможность применения XML-схемы с синтаксисом, определенным в схемах XML, часть 2.

Префикс xs используется для обозначения символа, определенного спецификацией схемы XML.

5.3.1.2 Boolean

Логическое значение кодируется как значение xs:boolean.

Целочисленные значения кодируются с использованием одного из подтипов типа xs:decimal. Сопоставления между целочисленными типами OPC UA и типами данных схемы XML приведены в таблице 23.

Таблица 23

Имя | Тип данных XML |

SByte | xs:byte |

Byte | xs:unsignedByte |

Int16 | xs:short |

UInt16 | xs:unsignedShort |

Int32 | xs:int |

UInt32 | xs:unsignedInt |

Int64 | xs:long |

UInt64 | xs:unsignedLong |

5.3.1.4 Floating Point

Значения с плавающей запятой кодируются с использованием одного из типов XML с плавающей запятой. Сопоставления между типами с плавающей запятой OPC UA и типами данных схемы XML представлены в таблице 24.

Таблица 24

Имя | Тип данных XML |

Float | xs:float |

Double | xs:double |

Тип XML с плавающей запятой поддерживает положительную бесконечность (INF), отрицательную бесконечность (-INF) и нечисловое число (NaN).

5.3.1.5 String

Значение String кодируется как значение xs:string.

5.3.1.6 Date Time

Значение DateTime кодируется как значение xs:dateTime.

Все значения DateTime должны быть закодированы как время UTC или с явно указанным часовым поясом.

Правильное кодирование:

2002-10-10T00:00:00+05:00;

2002-10-09T19:00:003.

Неверное кодирование:

2002-10-09T19:00:00.

Рекомендуется, чтобы все значения xs:dateTime были представлены в формате UTC.

Наиболее ранние и наиболее поздние значения даты/времени, которые могут быть представлены на платформе разработки, имеют особое значение и не должны кодироваться в XML.

Наиболее раннее значение даты/времени на платформе разработки должно быть закодировано в XML как "0001-01-01T00:00:00Z".

Последнее значение даты/времени на платформе разработки должно быть закодировано в XML как '9999-12-31T23:59:593'.

Если декодер идентифицирует значение xs:dateTime, которое не может быть представлено на платформе разработки, он должен преобразовать данное значение в самое раннее или самое позднее значение даты/времени, которые возможно представить на платформе разработки. Если обнаружено значение даты, выходящее за пределы допустимого диапазона, декодер XML не должен генерировать ошибку.

Самое раннее значение даты/времени на платформе разработки эквивалентно NULL даты/времени.

5.3.1.7 Guid

Guid кодируется с использованием строкового представления, определенного в 5.1.3.

Схема XML для Guid:

<xs:complexType name="Guid">

<xs:sequence>

<xs:element name="String" type="xs:string" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.1.8 ByteString

Значение ByteString кодируется как значение xs:base64Binary.

Схема XML для ByteString:

<xs:element name="ByteString" type="xs:base64Binary" nillable="true"/>

Значение XmlElement кодируется как xs:complexType со следующей схемой XML:

<xs:complexType name="XmlElement">

<xs:sequence>

<xs:any minOccurs="0" maxOccurs="1" processContents="Iax"/>

</xs:sequence>

</xs:complexType>

XmlElements можно использовать только внутри значений Variant или ExtensionObject.

Значение NodeId кодируется как xs:string с синтаксисом:

ns=<namespaceindex>; <type>=<value>.

Элементы синтаксиса приведены в таблице 25.

Таблица 25

Поле | Тип данных | Описание полей NodeId |

<namespaceindex> | UInt16 | NamespaceIndex отформатировано как число по основанию 10. Если индекс равен 0, то все 'ns=0;', пункт опускается |

<type> | Enumeration | Флаг, указывающий IdentifierType. Флаг имеет следующие значения: i - NUMERIC (UInt32); s - STRING (String); g - GUID (Guid); b - OPAQUE (ByteString) |

<value> | Enumeration | Идентификатор, закодированный в виде строки. Идентификатор форматируется с использованием сопоставления типов данных XML для IdentifierType. Следует иметь в виду, что идентификатор может содержать любой ненулевой символ UTF-8, включая пробелы |

Например, синтаксис NodeIds может быть следующим:

i=13

ns=10; i=-1

ns=10; s=Hello:World

g=09087e75-8e5e-499b-954f-f2a9603db28a

ns=1; b=M/RbKBsRVkePCePcx24oRA==

Схема XML для NodeId:

<xs:complexType name="NodeId">

<xs:sequence>

<xs:element name="Identifier" type="xs:string" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

Значение ExpandedNodeId кодируется как строка xs со следующим синтаксисом:

svr=<serverindex>; ns=<namespaceindex>; <type>=<value>

или

svr=<serverindex>; nsu=<uri>; <type>=<value>.

Возможные поля приведены в таблице 26.

Таблица 26

Поле | Тип данных | Описание полей ExpandedNodeId |

<serverindex> | UInt32 | ServerIndex отформатировано как число по основанию 10. Если ServerIndex равно 0, то весь 'svr=0;', пункт опускается |

<namespaceindex> | UInt16 | NamespaceIndex отформатировано как число по основанию 10. Если NamespaceIndex равно 0, то все 'ns=0;', пункт опускается. NamespaceIndex не должно присутствовать, если присутствует URI |

<uri> | String | NamespaceUri в формате строки. Любые зарезервированные символы в URI должны быть заменены знаком "%", за которым следует его 8-битовое значение ANSI, закодированное в виде двух шестнадцатеричных цифр (без учета регистра). Например, символ ';' будет заменен на "%3B". Зарезервированные символы: ';' и '%'. Если NamespaceUri имеет значение NULL или пустое, тогда 'nsu=;', пункт опускается |

<type> | Enumeration | Флаг, указывающий IdentifierType. Это поле описано в таблице 25 |

Схема XML для ExpandedNodeId:

<xs:complexType name="ExpandedNodeId">

<xs:sequence>

<xs:element name="Identifier" type="xs:string" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.1.12 StatusCode

StatusCode кодируется как xs:unsignedInt по следующей схеме XML:

<xs:complexType name="StatusCode">

<xs:sequence>

<xs:element name="Code" type="xs:unsignedInt" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.1.13 DiagnosticInfo

Значение DiagnosticInfo кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="DiagnosticInfo">

<xs:sequence>

<xs:element name="SymbolicId" type="xs:int" minOccurs="0"/>

<xs:element name="NamespaceUri" type="xs:int" minOccurs="0"/>

<xs:element name="Locale" type="xs:int" minOccurs="0"/>

<xs:element name="LocalizedText" type="xs:int" minOccurs="0"/>

<xs:element name="AdditionalInfo" type="xs:string" minOccurs="0"/>

<xs:element name="InnerStatusCode" type="tns:StatusCode" minOccurs="0"/>

<xs:element name="InnerDiagnosticInfo" type="tns:DiagnosticInfo" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

DiagnosticInfo допускает неограниченное вложение, что может привести к ошибкам переполнения стека, даже если размер сообщения меньше максимально допустимого. Декодеры должны поддерживать не менее 100 уровней вложенности. Декодеры должны сообщать об ошибке, если количество уровней вложенности превышает поддерживаемое.

5.3.1.14 QualifiedName

Значение QualifiedName кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="QualifiedName">

<xs:sequence>

<xs:element name="NamespaceIndex" type="xs:int" minOccurs="0"/>

<xs:element name="Name" type="xs:string" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.1.15 LocalizedText

Значение LocalizedText кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="LocalizedText">

<xs:sequence>

<xs:element name="Locale" type="xs:string" minOccurs="0"/>

<xs:element name="Text" type="xs:string" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.1.16 ExtensionObject

Значение ExtensionObject кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="ExtensionObject">

<xs:sequence>

<xs:element name="TypeId" type="tns:NodeId" minOccurs="0"/>

<xs:element name="Body" minOccurs="0">

<xs:complexType>

<xs:sequence>

<xs:any minOccurs="0" processContents="Iax"/>

</xs:sequence>

</xs:complexType>

</xs:element>

</xs:sequence>

</xs:complexType>

Тело ExtensionObject содержит один элемент, который представляет собой структуру в кодировке ByteString или XML. Декодер может отличить их, проверив элемент верхнего уровня. Элемент с именем tns:ByteString содержит тело в двоичной кодировке OPC UA. Любое другое имя должно содержать тело, закодированное в формате XML OPC UA. TypeId указывает синтаксис тела ByteString, который может быть JSON в кодировке UTF-8, двоичным UA или каким-либо другим форматом.

TypeId - это NodeId для объекта DataTypeEncoding.

Значение Variant кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="Variant">

<xs:sequence>

<xs:element name="Value" minOccurs="0" nillable="true">

<xs:complexType>

<xs:sequence>

<xs:any minOccurs="0" processContents="Iax"/>

</xs:sequence>

</xs:complexType>

</xs:element>

</xs:sequence>

</xs:complexType>

Если Variant представляет скалярное значение, он должен содержать один дочерний элемент с именем встроенного типа. Например, значение с плавающей запятой одинарной точности 3,1415 будет закодировано как:

<tns:Float>3.1415</tns:Float>

Если Variant представляет собой одномерный массив, он должен содержать один дочерний элемент с префиксом ListOf и именем встроенного типа. Например, Array будет закодирован как:

<tns:ListOfString>

<tns:String>Hello</tns:String>

<tns:String>World</tns:String>

</tns:ListOfString>

Если вариант представляет собой многомерный массив, он должен содержать дочерний элемент с именем Matrix с двумя подэлементами, показанными в примере:

<tns:Matrix>

<tns:Dimensions>

<tns:Int32>2</tns:Int32>

<tns:Int32>2</tns:Int32>

</tns:Dimensions>

<tns:Elements>

<tns:String>A</tns:String>

<tns:String>B</tns:String>

<tns:String>C</tns:String>

<tns:String>D</tns:String>

</tns:Elements>

</tns:Matrix>

В приведенном примере массив состоит из элементов:

[0,0] = "A"; [0,1] = "B"; [1,0] = "C"; [1,1] = "D"

Элементы многомерного массива неизменно сводятся в одномерный массив, где измерения более высокого ранга сериализуются первыми. Полученный одномерный массив кодируется как дочерний элемент элемента Elements. Элемент Dimensions представляет собой массив Int32 значений, определяющих размеры массива, начиная с измерения самого низкого ранга. Многомерный массив допустимо реконструировать, используя закодированные измерения. Все размеры должны быть указаны и должны быть больше нуля. Если размеры не соответствуют количеству элементов в массиве, декодер должен остановиться и выдать ошибку Bad_DecodingError.

Полный набор имен встроенных типов приведен в таблице 1.

5.3.1.18 DataValue

Значение DataValue кодируется как xs:complexType по следующей схеме XML:

<xs:complexType name="DataValue">

<xs:sequence>

<xs:element name="Value" type="tns:Variant" minOccurs="0" nillable="true"/>

<xs:element name="StatusCode" type="tns:StatusCode" minOccurs="0"/>

<xs:element name="SourceTimestamp" type="xs:dateTime" minOccurs="0"/>

<xs:element name="SourcePicoseconds" type="xs:unsignedShort" minOccurs="0"/>

<xs:element name="ServerTimestamp" type="xs:dateTime" minOccurs="0"/>

<xs:element name="ServerPicoseconds" type="xs:unsignedShort" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

5.3.2 Десятичные

Decimal закодировано как xs:complexType по следующей схеме XML:

<xs:complexType name="Decimal">

<xs:sequence>

<xs:element name="TypeId" type="tns:NodeId" minOccurs="0"/>

<xs:element name="Body" minOccurs="0">

<xs:complexType>

<xs:sequence>

<xs:element name="Scale" type="xs:unsignedShort"/>

<xs:element name="Value" type="xs:string"/>

</xs:sequence>

</xs:complexType>

</xs:element>

</xs:sequence>

</xs:complexType>

NodeId - неизменно десятичный тип данных. При кодировании в Variant десятичное число кодируется как ExtensionObject. Массивы десятичных знаков являются массивами объектов расширения. Их значения записываются как целые числа со знаком по основанию 10 без ограничений по размеру (см. 5.1.7 для описания полей Scale и Value).

5.3.3 Перечисления

Enumerations, которые используются в качестве параметров в сообщениях согласно ГОСТ Р 71809, кодируются как xs:string с синтаксисом:

<symbol>_<value>

Элементы синтаксиса представлены в таблице 27.

Таблица 27

Поле | Тип | Описание элементов синтаксиса |

<symbol> | String | Символическое имя перечисляемого значения |

<value> | UInt32 | Числовое значение, связанное с перечисляемым значением |

Например, схема XML для перечисления Node Class:

<xs:simpleType name="NodeClass">

<xs:restriction base="xs:string">

<xs:enumeration value="Unspecified_0"/>

<xs:enumeration value="Object_1"/>

<xs:enumeration value="Variable_2"/>

<xs:enumeration value="Method_4"/>

<xs:enumeration value="ObjectType_8"/>

<xs:enumeration value="VariableType_16"/>

<xs:enumeration value="ReferenceType_32"/>

<xs:enumeration value="DataType_64"/>

<xs:enumeration value="View_128"/>

</xs:restriction>

</xs:simpleType>

Перечисления, хранящиеся в Variant, кодируются как значение Int32. Например, любая переменная может иметь значение с типом данных NodeClass. В этом случае соответствующее числовое значение помещается в Variant (например, объект NodeClass будет сохранен как 1).

5.3.4 Массивы

Параметры одномерного массива неизменно кодируются путем упаковки элементов в элемент-контейнер и вставки контейнера в структуру. Имя элемента контейнера должно совпадать с именем параметра. Имя элемента в массиве должно быть именем типа.

Например, если служба чтения принимает массив ReadValueIds, схема XML будет представлена следующим образом:

<xs:complexType name="ListOfReadValueId">

<xs:sequence>

<xs:element name="ReadValueId" type="tns:ReadValueId" minOccurs="0" maxOccurs="unbounded" nillable="true"/>

</xs:sequence>

</xs:complexType>

Атрибут nillable должен быть указан, так как кодировщики XML будут удалять элементы в массивах, если эти элементы пустые. Параметры многомерного массива кодируются с использованием типа Matrix, определенного в 5.3.1.17.

5.3.5 Структуры

Структуры кодируются как xs:complexType со всеми полями, расположенными в определенной последовательности.

Все поля кодируются как элемент xs:element. Для всех элементов параметр minOccurs установлен в значение 0, чтобы обеспечить компактное представление XML. Если элемент отсутствует, используется значение по умолчанию для типа поля. Если тип поля - это структура, то значением по умолчанию является экземпляр структуры со значениями по умолчанию для каждого содержащегося поля.

Типы, для которых определено значение NULL, должны иметь установленный флаг nillable="true".

Например, если служба чтения имеет в запросе структуру ReadValueId, то схема XML будет представлена следующим образом:

<xs:complexType name="ReadValueId">

<xs:sequence>

<xs:element name="NodeId" type="tns:NodeId"minOccurs="0" nillable="true"/>

<xs:element name="AttributeId" type="xs:int" minOccurs="0"/>

<xs:element name="IndexRange" type="xs:string" minOccurs="0" nillable="true"/>

<xs:element name="DataEncoding" type="tns:NodeId" minOccurs="0" nillable="true"/>

</xs:sequence>

</xs:complexType>

5.3.6 Структуры с необязательными полями

Структуры с необязательными полями кодируются как xs:complexType, все поля появляются последовательно. Первым элементом является битовая маска, определяющая кодируемые поля. Биты маски последовательно назначаются необязательным полям в порядке, в котором они появляются в структуре.

Для обеспечения компактного XML, в XML может быть пропущено любое поле, поэтому декодеры должны назначать значения по умолчанию на основе типа поля для всех обязательных полей.

Например, если следующая структура имеет одно обязательное и два необязательных поля, то схема XML будет представлена следующим образом:

<xs:complexType name="OptionalType">

<xs:sequence>

<xs:element name="EncodingMask" type="xs:unsignedLong"/>

<xs:element name="X" type="xs:int" minOccurs="0"/>

<xs:element name="O1" type="xs:int" minOccurs="0"/>

<xs:element name="Y" type="xs:byte" minOccurs="0"/>

<xs:element name="O2" type="xs:int" minOccurs="0"/>

</xs:sequence>

</xs:complexType>

В приведенном примере EncodingMask имеет значение 3, если закодированы и O1, и O2. Кодеры должны устанавливать неиспользуемые биты в значение 0, а декодеры должны игнорировать неиспользуемые биты.

Если структура с необязательными полями имеет подтип, подтипы расширяют EncodingMask, определенную для родительского элемента.

5.3.7 Объединения

Unions кодируются как xs:complexType, содержащий xs:sequence с двумя записями.

Первый элемент имеет значение SwitchField, равное 1, а последнее значение имеет SwitchField, равное количеству вариантов выбора.

Дополнительные элементы в последовательности не допускаются. Если SwitchField отсутствует или равен 0, то объединение имеет значение NULL. Кодеры и декодеры должны сообщать об ошибке для любого поля Switch Field значение большее, чем количество определенных полей объединения.

Например, если следующий Unions имеет два поля, то схема XML должна быть представлена таким образом:

<xs:complexType name="Type1">

<xs:sequence>

<xs:element name="SwitchField" type="xs:unsignedInt" minOccurs="0"/>

<xs:choice>

<xs:element name="Field1" type="xs:int" minOccurs="0"/>

<xs:element name="Field2" type="tns:FieId2" minOccurs="0"/>

</xs:choice>

</xs:sequence>

</xs:complexType>

5.3.8 Сообщения

Messages кодируются как xs:complexType. Параметры в каждом Message сериализуются так же, как и поля Structure.

5.4.1 Общие положения

Кодирование данных OPC UA JSON дает возможность приложениям OPC UA взаимодействовать с веб-приложениями и корпоративным программным обеспечением, использующим предлагаемый формат. Кодирование данных OPC UA JSON определяет стандартные представления JSON для всех встроенных типов OPC UA.

Формат JSON приведен в [2]. Данный формат частично самоописателен, поскольку в дополнение к значению в каждом поле закодировано имя; однако в JSON отсутствует механизм для уточнения имен с помощью пространств имен.

Формат JSON не имеет опубликованного стандарта схемы, которую можно использовать для описания содержимого документа JSON. Механизмы схемы, определенные в [2], допускается применять для описания документов JSON, в частности DataTypeDescription.

Структура, приведенная в ГОСТ Р 71808, может определять любой документ JSON, соответствующий правилам, описанным ниже.

Серверы, поддерживающие кодировку данных JSON, должны добавлять узлы DataTypeEncoding, называемые "JSON по умолчанию", ко всем типам данных, которые сериализуются с помощью кодировки JSON. NodeId этих узлов определены информационной моделью, которая устанавливает тип данных.

NodeIds применяются ExtensionObjects, как описано в 5.4.2.16.

Применяются два важных варианта кодировки JSON: облачные приложения, которые используют сообщения PubSub, и клиенты JavaScript (JSON - предпочтительный формат сериализации для JavaScript). В случае применения облачного приложения сообщение PubSub должно быть самодостаточным, что означает, что оно не может содержать числовые ссылки на внешне определенную таблицу пространства имен. В облачных приложениях для обработки входящих сообщений допустимо использование языков сценариев, поэтому для обеспечения точности во время декодирования в DataEncoding не требуется применения артефактов. Данное DataEncoding определяет необратимую форму, предназначенную для удовлетворения потребностей облачных приложений. Приложения, такие как клиенты JavaScript, которые используют DataEncoding для связи с другими приложениями OPC UA, применяют обычный или обратимый формат. Различия между обратимыми и необратимыми формами описаны для каждого типа.

5.4.2 Built-in Types

5.4.2.1 General

Значение встроенного типа, равное NULL, должно быть закодировано как литерал JSON "null", если оно является элементом массива. Если значение NULL - это поле внутри структуры или объединения, то данное поле не должно кодироваться.

5.4.2.2 Boolean

Логическое значение должно быть закодировано как литерал JSON - "Truth" или "False".

5.4.2.3 Integer

Целочисленные значения, отличные от Int64 и UInt64, должны кодироваться как номер JSON.

Значение Int64 и UInt64 должны быть отформатированы как десятичное число, закодированное в виде строки JSON.

5.4.2.4 Floating point

Обычные значения Float и Double должны быть закодированы как число JSON. Специальные числа с плавающей запятой, такие как положительная бесконечность (INF), отрицательная бесконечность (-INF) и нечисловые числа (NaN), должны быть представлены значениями "Infinity", "-Infinity" и "NaN", закодированными как строки JSON.

5.4.2.5 String

Строковые значения должны быть закодированы как строки JSON. Любые символы, недопустимые в строках JSON, экранируются с использованием правил, определенных в [2].

5.4.2.6 DateTime

Значения DateTime должны быть отформатированы (см. [3]) и закодированы как строка JSON.

Значения DateTime, которые превышают минимальные или максимальные значения, поддерживаемые платформой, должны быть закодированы как "0001-01-01T00:00:00Z" или "9999-12-31T23:59:59Z" соответственно.

Во время декодирования эти значения преобразуются в минимальные или максимальные значения, поддерживаемые платформой. Значения DateTime, равные "0001-01-01T00:00:00Z", считают значениями NULL.

Значения Guid должны быть отформатированы, как описано в 5.1.3, и закодированы как строка JSON.

Значения ByteString должны быть отформатированы как текст Base64 и закодированы как строка JSON.

Любые символы, недопустимые в строках JSON, экранируются с использованием правил (см. [2]).

Значение XmlElement должно быть закодировано как строка (см. 5.3.1.9).

Значения NodeId должны быть закодированы как объект JSON с полями, приведенными в таблице 28.

Таблица 28

Имя | Описание полей |

IdType | IdentifierType закодирован как номер JSON. Допустимые значения: 0 - идентификатор UInt32, закодированный как номер JSON; 1 - строковый идентификатор, закодированный как строка JSON; 2 - идентификатор Guid, закодированный согласно описанию в 5.4.2.7; 3 - идентификатор ByteString, закодированный согласно описанию в 5.4.2.8. Для идентификаторов UInt32 представление поля опускается |

Id | Идентификатор. Значение поля id определяет кодировку этого поля |

Namespace | NamespaceIndex для NodeId. Поле кодируется как номер JSON для обратимого кодирования. Поле опускается, если NamespaceIndex равен 0. Для необратимого кодирования полем является NamespaceUri, связанное с NamespaceIndex, закодированным как строка JSON. NamespaceIndex, равный 1, неизменно кодируется как номер JSON |