СПРАВКА

Источник публикации

М.: ФГБУ "Институт стандартизации", 2025

Примечание к документу

Документ вводится в действие с 01.03.2026 на период до 01.03.2029 (Приказ Росстандарта от 25.09.2025 N 32-пнст).

Название документа

"ПНСТ 1021-2025. Предварительный национальный стандарт Российской Федерации. Безопасность машин. Вопросы защиты информации в системах управления, связанных с обеспечением функциональной безопасности"

(утв. и введен в действие Приказом Росстандарта от 25.09.2025 N 32-пнст)

"ПНСТ 1021-2025. Предварительный национальный стандарт Российской Федерации. Безопасность машин. Вопросы защиты информации в системах управления, связанных с обеспечением функциональной безопасности"

(утв. и введен в действие Приказом Росстандарта от 25.09.2025 N 32-пнст)

Содержание

Приказом Федерального агентства

по техническому регулированию

и метрологии

от 25 сентября 2025 г. N 32-пнст

ПРЕДВАРИТЕЛЬНЫЙ НАЦИОНАЛЬНЫЙ СТАНДАРТ РОССИЙСКОЙ ФЕДЕРАЦИИ

БЕЗОПАСНОСТЬ МАШИН

ВОПРОСЫ ЗАЩИТЫ ИНФОРМАЦИИ В СИСТЕМАХ УПРАВЛЕНИЯ,

СВЯЗАННЫХ С ОБЕСПЕЧЕНИЕМ ФУНКЦИОНАЛЬНОЙ БЕЗОПАСНОСТИ

Safety of machinery. Security aspects related

to functional safety of safety-related control systems

(IEC TS 63074:2023, NEQ)

ПНСТ 1021-2025

ОКС 13.110

Срок действия

с 1 марта 2026 года

до 1 марта 2029 года

1 РАЗРАБОТАН Обществом с ограниченной ответственностью "ЭОС Тех" (ООО "ЭОС Тех") и Федеральным государственным бюджетным учреждением "Российский институт стандартизации" (ФГБУ "Институт стандартизации")

2 ВНЕСЕН Техническим комитетом по стандартизации ТК 58 "Функциональная безопасность"

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ Приказом Федерального агентства по техническому регулированию и метрологии от 25 сентября 2025 г. N 32-пнст

4 В настоящем стандарте учтены основные нормативные положения международного документа IEC TS 63074:2023 "Безопасность машин. Вопросы защиты информации в системах управления, связанных с обеспечением функциональной безопасности" (IEC TS 63074:2023 "Safety of machinery - Security aspects related to functional safety of safety-related control systems", NEQ)

5 Некоторые элементы настоящего стандарта могут быть объектами патентных прав. Федеральное агентство по техническому регулированию и метрологии не несет ответственности за патентную чистоту настоящего стандарта

Правила применения настоящего стандарта и проведения его мониторинга установлены в ГОСТ Р 1.16-2011 (разделы 5 и 6).

Федеральное агентство по техническому регулированию и метрологии собирает сведения о практическом применении настоящего стандарта. Данные сведения, а также замечания и предложения по содержанию стандарта можно направить не позднее чем за 4 мес до истечения срока его действия разработчику настоящего стандарта по адресу: 117418 Москва, Нахимовский пр-кт, д. 31 к. 2, и/или в Федеральное агентство по техническому регулированию и метрологии по адресу: 123112 Москва, Пресненская набережная, д. 10, стр. 2.

В случае отмены настоящего стандарта соответствующая информация будет опубликована в ежемесячном информационном указателе "Национальные стандарты" и также будет размещена на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет (www.rst.gov.ru)

Промышленные системы автоматизации могут быть подвержены угрозам безопасности информации, использующим уязвимости, из-за того, что:

- к системе управления возможен доступ, например, перепрограммирование функций машины (включая связанные с безопасностью);

- во встроенных системах стали появляться такие операционные системы, у которых собственные сетевые протоколы заменяются IP-протоколами, а обмен данными организуется непосредственно между сетью SCADA и офисными системами;

- программное обеспечение разрабатывается с использованием существующих компонентов программного обеспечения сторонних производителей;

- удаленный доступ поставщиков стал стандартным способом эксплуатации/технического обслуживания с повышенным риском нарушения защиты информации, учитывая, например, несанкционированный доступ, нарушение доступности и целостности защищаемых ресурсов.

Система управления машины представляет собой систему промышленной автоматизации.

Связанные с безопасностью системы управления машин являются частью их системы управления и, следовательно, также могут подвергаться угрозам безопасности информации, которые могут привести к потере способности поддерживать безопасное функционирование машины.

Цели функциональной безопасности учитывают риск путем оценки тяжести ущерба и вероятности его возникновения. Последствия любого риска (опасное событие) определяют требования к полноте безопасности [уровень полноты безопасности (SIL) согласно ГОСТ Р МЭК 62061 для связанных с безопасностью систем управления или серии стандартов ГОСТ Р МЭК 61508 для электрических/электронных/программируемых электронных связанных с безопасностью систем либо к уровню эффективности защиты (PL) в соответствии с ГОСТ ISO 13849-1 для связанных с безопасностью частей систем управления].

Что касается функции безопасности, то угрозы безопасности информации (внутренние или внешние) могут влиять на полноту безопасности и общую готовность системы.

Примечания

1 Для достижения целей защиты информации ГОСТ Р МЭК 62443-3-3 определяет и рекомендует требования к обеспечению защиты информации ("основные требования"). Такие требования формируются как к организации защиты информации в системе управления машины, так и к мерам защиты информации в системе управления машины.

2 В настоящем стандарте не рассматривается общая стратегия защиты информации, так как она представлена, например, в ГОСТ Р ИСО/МЭК 27001.

Меры по предотвращению прогнозируемого неправомерного использования путем физических манипуляций рассматриваются в некоторых стандартах функциональной безопасности машин (например, [1] и ГОСТ ISO 14119).

Примечание - Меры по предотвращению прогнозируемого неправомерного использования путем физических манипуляций отличаются от требований физической безопасности в комплексе стандартов [2].

Настоящий стандарт определяет связанные с угрозами безопасности информации и уязвимостями аспекты комплекса стандартов (см. [2]), которые рассматриваются при разработке и внедрении систем управления, связанных с безопасностью (SCS), и которые могут привести к потере способности поддерживать безопасную эксплуатацию машины.

Типичные аспекты, связанные с защитой информации в машине и возможно имеющие отношение к SCS:

- уязвимости SCS, которые прямо или косвенно (через другие части машины) могут быть использованы для реализации угроз безопасности информации, что может привести к попыткам несанкционированного доступа (нарушению информационной безопасности);

- влияние на характеристики функциональной безопасности и способность SCS должным образом выполнять свою функцию (функции) безопасности;

- определение типового варианта использования и применение соответствующей модели угроз.

Относящиеся к угрозам безопасности информации и уязвимостям аспекты, не связанные с безопасностью, в настоящем стандарте не рассматриваются.

Примечание - На части системы управления машиной, не связанные с безопасностью, также могут оказать воздействие угрозы безопасности информации, что может повлиять на работу машины, ее производительность, рабочие характеристики или качество. Эти аспекты рассмотрены в [2].

Основное внимание в настоящем стандарте уделяется преднамеренным вредоносным воздействиям. Тем не менее, преднамеренные манипуляции с оборудованием (например, монтажные проводные соединения, замена компонентов) или прогнозируемое неправомерное использование путем физической манипуляции SCS (например, физический обход) в настоящем стандарте не рассматриваются.

В настоящем стандарте не рассматриваются требования по защите информации к устройствам IT-инфраструктуры и к проектированию устройств, используемых в SCS (например, могут быть применены стандарты для конкретного устройства, такие как ГОСТ 35090).

В настоящем стандарте использованы нормативные ссылки на следующие стандарты:

ГОСТ 35090 Аппаратура распределения и управления низковольтная. Аспекты безопасности

ГОСТ ISO 12100 Безопасность машин. Общие принципы конструирования. Оценки риска и снижения риска

ГОСТ ISO 13849-1 Безопасность оборудования. Элементы систем управления, связанные с безопасностью. Часть 1. Общие принципы конструирования

ГОСТ ISO 14119 Безопасность машин. Блокировочные устройства для защитных ограждений. Принципы конструирования и выбора

ГОСТ Р 56205-2014/IEC/TS 62443-1-1:2009 Сети коммуникационные промышленные. Защищенность (кибербезопасность) сети и системы. Часть 1-1. Терминология, концептуальные положения и модели

ГОСТ Р ИСО/МЭК 27001 Информационная технология. Методы и средства обеспечения безопасности. Системы менеджмента информационной безопасности. Требования

ГОСТ Р МЭК 61508-4 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 4. Термины и определения

ГОСТ Р МЭК 62061 Безопасность оборудования. Функциональная безопасность систем управления электрических, электронных и программируемых электронных, связанных с безопасностью

ГОСТ Р МЭК 62443-3-3 Сети промышленной коммуникации. Безопасность сетей и систем. Часть 3-3. Требования к системной безопасности и уровни безопасности

Примечание - При пользовании настоящим стандартом целесообразно проверить действие ссылочных стандартов в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодному информационному указателю "Национальные стандарты", который опубликован по состоянию на 1 января текущего года, и по выпускам ежемесячного информационного указателя "Национальные стандарты" за текущий год. Если заменен ссылочный стандарт, на который дана недатированная ссылка, то рекомендуется использовать действующую версию этого стандарта с учетом всех внесенных в данную версию изменений. Если заменен ссылочный стандарт, на который дана датированная ссылка, то рекомендуется использовать версию этого стандарта с указанным выше годом утверждения (принятия). Если после утверждения настоящего стандарта в ссылочный стандарт, на который дана датированная ссылка, внесено изменение, затрагивающее положение, на которое дана ссылка, то это положение рекомендуется применять без учета данного изменения. Если ссылочный стандарт отменен без замены, то положение, в котором дана ссылка на него, рекомендуется применять в части, не затрагивающей эту ссылку.

В настоящем стандарте применены следующие термины с соответствующими определениями.

3.1.1 актив (asset): Физический или логический объект, который представляет для системы управления ощущаемую или реальную ценность.

3.1.2

атака (attack): Попытка преодоления системы защиты информационной системы. Примечание - Степень "успеха" атаки зависит от уязвимости и эффективности системы защиты. [ГОСТ Р 53114-2008, статья А.12] |

3.1.3

безопасность (safety): Отсутствие неприемлемого риска. [ГОСТ Р МЭК 61508-4-2012, статья 3.1.11] |

3.1.4 готовность компонента (availability of component): Способность компонента выполнить требуемую функцию при заданных условиях, в заданный момент времени или в заданном интервале времени, если предоставлены необходимые внешние ресурсы.

3.1.5 доступность (availability): Свойство безопасности информации, при котором субъекты доступа, имеющие право доступа, могут беспрепятственно их реализовать.

Примечание - См. [3], приложение 1.

3.1.6

защита информации (security): Деятельность, направленная на предотвращение утечки защищаемой информации, несанкционированных и непреднамеренных воздействий на защищаемую информацию. [ГОСТ Р 50922-2006, статья 2.1.1] |

3.1.7 интегратор (integrator): Лицо, которое проектирует, производит или собирает интегрированную производственную систему и отвечает за стратегию обеспечения безопасности, включая меры защиты информации, интерфейсы управления и взаимосвязи системы управления.

Примечание - Интегратором может быть, например, производитель, сборщик машины, проектная компания или организация, несущая общую ответственность за машину.

3.1.8

конфиденциальность информации (confidentiality): Состояние информации, при котором доступ к ней осуществляют только субъекты, имеющие на него право. [[4], статья 3.1.5] |

3.1.9

машины, механизмы (machine, machinery): Оборудованная или предназначенная для оборудования системой привода совокупность связанных между собой частей и устройств, одно из которых движется, и которые соединены вместе для конкретного применения. Примечание - Термин "машина" также распространяется на совокупность машин, которые конструируются и управляются таким образом, чтобы функционировать как единое целое. [Адаптировано из ГОСТ ISO 12100-2013, пункт 3.1] |

3.1.10

| ||||

меры защиты информации (information security measures): Принятые правила, процедуры или механизмы, направленные на защиту информации. [ГОСТ Р 59547-2011, пункт 3.6] |

3.1.11

опасный отказ (dangerous failure): Отказ элемента и/или подсистемы, и/или системы, влияющий на выполнение функции безопасности: a) препятствует выполнению функции безопасности, если необходимо ее выполнение (в режиме запроса), или вызывает прекращение выполнения функции безопасности (в непрерывном режиме), переводя машину в опасное или потенциально опасное состояние, или b) снижает вероятность регламентированного выполнения функции безопасности, если необходимо ее выполнение. [ГОСТ Р МЭК 61508-4-2012, статья 3.6.7] |

3.1.12 оценка уязвимости (vulnerability assessment): Формальное описание и анализ уязвимости системы.

3.1.13

подсистема (subsystem) (системы, связанной с безопасностью): Объект высокоуровневого проектирования архитектуры системы, связанной с безопасностью, где опасный отказ подсистемы приводит к опасному отказу функции безопасности. [ГОСТ Р МЭК 61508-4-2012, статья 3.4.4] |

3.1.14

полнота безопасности (safety integrity): Вероятность того, что система управления, связанная с безопасностью, будет удовлетворительно выполнять требуемые функции безопасности при всех оговоренных условиях в течение заданного интервала времени. [ГОСТ Р МЭК 61508-4-2012, статья 3.5.4] |

3.1.15 пользователь машины (user of the machine): Субъект, несущий полную ответственность за машину.

3.1.16

риск (risk): Сочетание вероятности нанесения и степени тяжести возможного ущерба или вреда здоровью. [Адаптировано из ГОСТ ISO 12100-2013, пункт 3.12] |

3.1.17 сетевые и информационные системы (network and information systems) (системы управления машиной): Совокупность средств и устройств, участвующих в передаче или обмене данными.

3.1.18

система управления машины (machine control system): Система, которая реагирует на входные данные от машины, технологического процесса и/или от оператора и генерирует выходные данные, вызывая предписанное функционирование машины. Примечание - Система управления машиной включает в себя устройства ввода и вывода, включая датчики и исполнительные механизмы. [Адаптировано из ГОСТ Р МЭК 61508-4-2012, статья 3.3.3] |

Примечание - "Сигналы" также могут быть данными.

3.1.19 система управления, связанная с безопасностью (SCS, safety-related control system): Часть системы управления машиной, выполняющая функцию безопасности.

3.1.20

угроза (threat): Совокупность условий и факторов, которые могут стать причиной нарушения целостности, доступности, конфиденциальности. [ГОСТ Р 53114-2008, статья А.10] |

3.1.21

уязвимость (vulnerability): Недостаток (слабость) программного (программно-технического) средства или информационной системы в целом, который/ая может быть использован/а для реализации угроз безопасности информации. [ГОСТ Р 56545-2015, пункт 3.3] |

3.1.22 уязвимость системы управления машиной (vulnerability): Дефект системы управления машиной или недостаток структуры или способа реализации системы, которые могут быть использованы одной или несколькими угрозами для нарушения целостности системы управления машиной.

3.1.23

функциональная безопасность (functional safety): Часть общей безопасности, обусловленная применением машины и системы управления машиной, которая зависит от правильного функционирования систем управления, связанных с безопасностью, и других мер по снижению риска. [Адаптировано из ГОСТ Р МЭК 61508-4-2012, статья 3.1.12] |

3.1.24

функция безопасности (safety function): Функция машины, сбой которой может привести к немедленному возрастанию риска(ов). [ГОСТ ISO 12100-2013, пункт 3.30] |

3.1.25

целостность информации (integrity of information): Состояние информации, при котором отсутствует любое ее изменение либо изменение осуществляется только преднамеренно субъектами, имеющими на него право. [Адаптировано из ГОСТ Р 50922-2006, статья А.17] |

В настоящем стандарте применены следующие сокращения:

CVSS - общая система оценки уязвимостей (Common Vulnerability Scoring System);

DoS - отказ в обслуживании (Denial of Service);

IT - информационные технологии (Information Technology);

JTAG - специализированный синхронный интерфейс, разработанный объединенной группой по тестированию JTAG (Joint Test Action Group);

LAN - локальная сеть (Local Area Network);

PL - уровень эффективности защиты (Performance Level);

PLC - программируемый логический контроллер (Programmable Logic Controller);

SCS - система управления, связанная с безопасностью (Safety-related Control System);

SD-карта - защищенная цифровая карта (Secure Digital);

SIL - уровень полноты безопасности (Safety Integrity Level);

USB - универсальная последовательная шина (Universal Serial Bus);

VPN - виртуальная защищенная сеть (Virtual Private Network);

WLAN - беспроводная локальная сеть (Wireless Local Area Network).

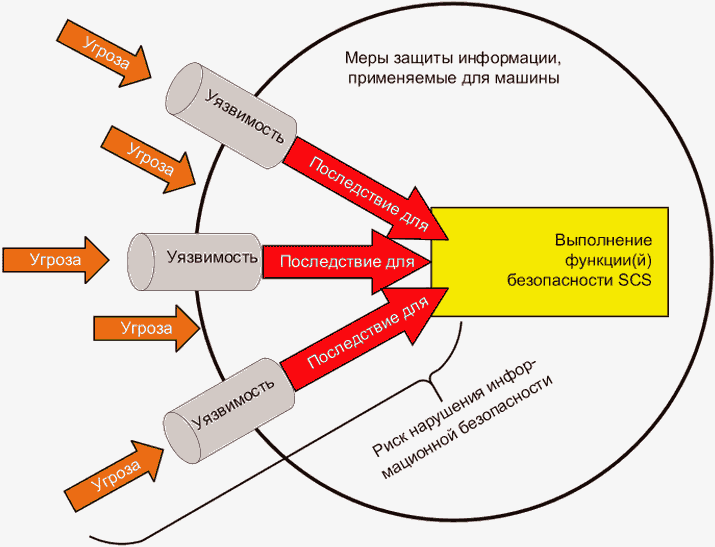

Взаимосвязь между вопросами обеспечения функциональной безопасности и защиты информации можно охарактеризовать следующим образом:

- машина имеет соответствующие меры защиты;

- меры защиты информации, применяемые для машины, должны предотвратить снижение эффективности мер защиты машины, которые реализуют функцию(и) безопасности (включая связанные с безопасностью данные).

Примечание - Лица, обладающие квалификацией для реализации мер защиты информации, не всегда имеют квалификацию, необходимую для реализации SCS. Поэтому специалистам целесообразно взаимно обмениваться информацией и опытом.

Функциональная безопасность машин и механизмов основана на оценке риска, которая может быть выполнена в соответствии с ГОСТ ISO 12100, и, где это возможно, в соответствии со стандартом типа C <1> для конкретных типов машин в сочетании с производными мерами по снижению риска, которые могут быть выполнены функцией (функциями) безопасности.

--------------------------------

<1> Стандарты типа C - стандарты по безопасности машин, рассматривающие детализированные требования к безопасности отдельной машины или группы машин.

Примечание - При проектировании машин, безопасных для их предполагаемого использования, конструкторы выполняют оценку риска, а также реализацию мер по его снижению.

Функции безопасности, выполняемые SCS, должны обеспечивать уровень полноты безопасности, соответствующий значению SIL согласно ГОСТ Р МЭК 62061 для SCS (или согласно ГОСТ Р МЭК 61508-4 для электрических/электронных/программируемых электронных систем, связанных с безопасностью) или значению PL согласно ГОСТ ISO 13849-1 для связанных с безопасностью частей систем управления.

Защита информации направлена на достижение целей в соответствии с [5] и обеспечение свойств безопасности информации (конфиденциальности, доступности, целостности) путем реализации организационных и технических мер защиты информации.

Оценку риска (ущерба) от нарушения защиты информации следует осуществлять в соответствии с [6], приложение 4.

Оценка достижения целей защиты информации должна быть основана на рассмотрении изделия/системы в его/ее среде эксплуатации, к которой применимы угрозы и известные уязвимости. Предназначение этой деятельности состоит в том, чтобы выработать соответствующие меры защиты информации, применяемые к машине для достижения всех целей защиты информации.

Примечание - См. также ГОСТ Р 56205-2014 (пункт 5.5).

В контексте безопасности машины меры защиты информации должны обеспечивать безопасную эксплуатацию машин и не должны оказывать негативного влияния на функции безопасности (см. рисунок 1).

Примечание - Жизненно важные функции согласно ГОСТ Р МЭК 62443-3-3 включают функции безопасности.

последствиями и рисками нарушения защиты информации для SCS,

выполняющей функцию(и) безопасности

Ввиду эволюционного характера угроз и уязвимостей информационной безопасности оценка рисков и моделирование угроз должны выполняться событийно [в случае появления новых угроз и уязвимостей информационной безопасности, (см. также приложение А)] или с определенной периодичностью (периодическая оценка рисков).

Примечания

1 См. также ГОСТ Р 56205-2014 (подраздел 5.12).

2 Моделирование угроз и оценка рисков информационной безопасности имеют очень важное значение для определения того, что именно и каким образом необходимо защитить.

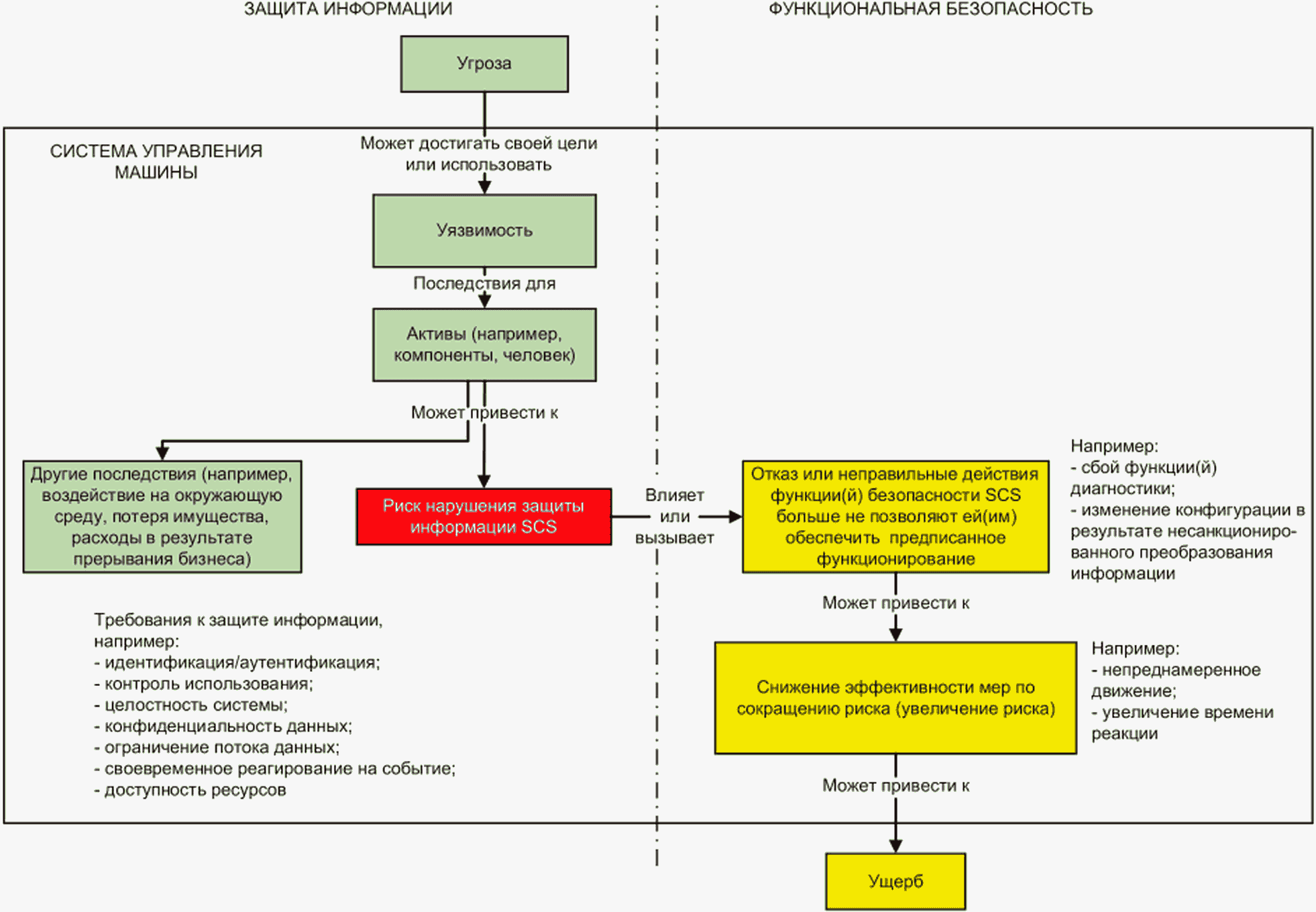

На рисунке 2 показаны возможные последствия нарушения информационной безопасности для SCS для обеспечения безопасности машины.

с нарушением защиты информации

Оценка возможности реализации угроз безопасности информации для SCS является частью общей оценки риска нарушения безопасности информации машины в ее среде и рассматривается на различных этапах, таких как проектирование, внедрение, ввод в эксплуатацию, эксплуатация и техническое обслуживание.

Примечания

1 Производитель машины обычно не имеет достаточной информации о функционировании машины в ее внешней среде для того, чтобы выполнить общую оценку риска нарушения безопасности информации, поэтому такая оценка обычно выполняется пользователем машины и ее производителем совместно.

2 В [7] содержатся рекомендации по поддержанию в актуальном состоянии моделей угроз всех устройств, в которых учитывается следующее:

- регламентированный поток классифицированной информации по всей системе;

- границы доверия;

- процессы;

- хранилища данных;

- взаимодействующие внешние объекты;

- внутренние и внешние протоколы связи, реализуемые в изделии;

- внешние физические порты доступа, включая порты отладки;

- соединительные элементы монтажных плат, такие как разъемы JTAG, или разъемы для отладки, которые могут использоваться для несанкционированного доступа к аппаратным средствам;

- возможные векторы атак, включая атаки на аппаратные средства, если применимо;

- возможные угрозы, уязвимости и их критичность, определяемые рейтинговой системой оценки уязвимости, например CVSS (Общая система оценки уязвимости);

- ослабление последствий и/или устранение для каждой угрозы;

- выявленные проблемы, связанные с нарушением безопасности информации;

- внешние зависимости от связанных с приложением драйверов или сторонних приложений (код которых не разрабатывается поставщиком).

В рамках моделирования угроз и оценки рисков информационной безопасности должна быть выполнена оценка уязвимостей, которые могут эксплуатироваться для реализации угроз, с целью выявления таких уязвимостей машины и их возможного влияния на функциональную безопасность машины. Для этого должна быть доступна следующая информация:

- описание устройств, для которых выполняется оценка уязвимостей (например, мобильный пульт управления или любое другое устройство, подключенное к системе управления, связанной с безопасностью);

- описание выявленных уязвимостей, эксплуатируемых для реализации угроз, которые могут привести к повышению риска нарушения безопасности информации.

Примечание - Уязвимости могут появиться в результате преднамеренного выбора конструкции или могут быть случайными, например, вследствие непонимания некоторых условий эксплуатации машины;

- описание частей SCS (например, аппаратных средств или программного обеспечения), которые должны быть защищены мерами защиты информации.

Производитель машины с учетом предусмотренного места ее установки может сделать некоторые предположения об угрозах и реализовать меры защиты информации на основе оценки уязвимостей.

Примечание - Производитель машины и пользователь, где это возможно, могут рассмотреть эти предположения.

Должна быть проведена верификация того, что меры защиты информации блокируют соответствующие угрозы информационной безопасности в контексте общей оценки риска.

Примечание - Верификация мер(ы) защиты информации обычно выполняется в пользовательской среде машины, для этого может потребоваться информация об актуальных угрозах.

Ниже приведены примеры задач, решаемых в процессе оценки риска нарушения безопасности информации:

- выявление угроз и их источников (включая преднамеренные атаки на аппаратные средства, прикладные программы и связанное с ними программное обеспечение);

- описание возможных последствий нарушения безопасности информации, обусловленных сочетанием выявленных угроз и уязвимостей (см. рисунок 1);

- определение требований к (дополнительным) мерам защиты информации.

Примечание - В качестве дополнительных (компенсирующих) мер защиты информации, снижающих возможные последствия реализации угроз информационной безопасности, могут рассматриваться соответствующие функции безопасности, например, контроль предельных значений параметров; дополнительные организационные или технические меры защиты информации, или их сочетание;

- описание или ссылки на информацию о мерах защиты информации, принятых для сокращения или устранения угроз.

Примечание - Связанная с безопасностью система управления, которая изначально имеет ограниченную уязвимость, может стать более уязвимой в таких ситуациях, как изменение внешней среды, изменение технологии, отказ системы, невозможность замены устройств, текучесть кадров и дополнительные сведения о новых угрозах.

5.1.2 Стратегия снижения рисков нарушения безопасности информации

Примечание - Сопоставимым с термином "ослабление риска" является термин "снижение риска", используемый для реализации функциональной безопасности машин.

Стратегия обработки рисков нарушения безопасности информации должна быть определена в ходе оценки рисков и учтена в общей оценке рисков нарушения безопасности информации.

Меры по снижению возможности возникновения и реализации угроз безопасности информации для обеспечения функциональной безопасности машин включают:

a) снижение неприемлемых рисков:

- исключая (избегая) риски посредством внесения изменений в проект; либо

- ограничивая риски (например, непосредственно производителем машины, или мерами защиты информации, применяемыми пользователем машины, или мерами, совместно используемыми производителем и пользователем машины).

Примечание - Стратегия снижения рисков нарушения безопасности информации может представлять собой стратегию эшелонированной защиты в соответствии с [7], рисунок 3;

b) принятие риска, если он является допустимым.

Примечание - Если риск нарушения безопасности информации является допустимым, то дальнейшие действия не требуются.

5.2.1 Общие положения

Любая мера защиты информации, применяемая в машине, не должна негативно влиять на функцию безопасности, выполняемую SCS. Необходимо провести детальное исследование, например, более глубокое изучение влияния мер защиты информации на функциональную безопасность (например, на время реакции функции безопасности).

Примечание - Меры защиты информации, применяемые к функциям нормальной эксплуатации машины, могут оказывать влияние на функции безопасности, выполняемые SCS.

Следует рассмотреть вопросы, связанные с применением:

- сетевой архитектуры.

Примечание - Могут возникнуть проблемы архитектуры SCS, например:

- при проектировании сети [например, см. зональную и трактовую модель в ГОСТ Р 56205-2014 (подраздел 6.5)],

- конфигурировании сетевого экрана,

- авторизации и аутентификации пользователей,

- взаимодействии различных сетей управления производственным процессом,

- использовании беспроводных коммуникаций,

- использовании доступа к внешним сетям (т.е. к сети Интернет);

- портативных устройств;

- беспроводных устройств и датчиков;

- удаленного доступа;

- интерфейсов с другими системами или интерфейсов человек-машина.

В приложении Б содержится информация об угрозах, которая может помочь лучше понять взаимосвязь между угрозой и уязвимостью.

Примечания

1 Меры защиты информации могут быть реализованы вне машины (например, политики, процедуры и меры, повышающие осведомленность пользователей об угрозах информационной безопасности, физическая защита, защита сети, компьютерная безопасность и защита приложений).

2 SCS как часть общей системы управления может использоваться для дополнения и поддержки мер защиты информации.

Все применяемые меры защиты информации должны быть реализованы на основе базовых наборов мер защиты информации, установленных в [3], а также должна быть выполнена оценка возможного их влияния на SCS (см. таблицу 1).

Таблица 1

влияние на SCS

Мера защиты информации | Краткое описание | Возможное влияние на SCS |

Идентификация и аутентификация субъектов доступа и объектов доступа | Идентификация и аутентификация всех субъектов и объектов доступа (физических лиц, программно-реализуемые процессы и устройства) перед предоставлением им доступа к системе управления | Влияет на полноту безопасности при модификации или несанкционированном использовании |

Управление доступом субъектов доступа к объектам доступа | Контроль соблюдения привилегий, закрепленных за аутентифицированным субъектом и объектом доступа (физическим лицом, программно-реализуемым процессом или устройством), при выполнении запрашиваемого действия в SCS и отслеживание использования этих привилегий | Влияние на полноту безопасности при модификации или несанкционированном использовании |

Регистрация событий безопасности SCS | Отдельное и специальное реагирование на нарушения защищенности SCS путем уведомления соответствующего ответственного лица или инстанции, предоставление необходимых свидетельств нарушения и принятие своевременных корректирующих действий при выявлении инцидентов | Возможное косвенное влияние на полноту безопасности (например, игнорирование нарушений защиты информации, препятствующих применению соответствующих мер противодействия) |

Обнаружение вторжений в SCS и антивирусная защита SCS | Предотвращение преднамеренного несанкционированного доступа к информации SCS | Влияет на полноту безопасности SCS |

Контроль (анализ) защищенности информации SCS | Должен выполняться только в процессе установки, модификации и технического обслуживания SCS | Влияет на полноту безопасности SCS |

Обеспечение целостности SCS и информации | Должно выполняться только в процессе установки, модификации и технического обслуживания SCS | Влияет на полноту безопасности SCS |

Обеспечение доступности информации и готовности SCS | Обеспечение готовности ресурсов SCS без ущерба ее функциональности или отказов жизненно важных сервисов | Влияет на готовность SCS |

Защита технических средств | Контроль и управление физическим доступом к техническим средствам. Защита от внешних воздействий | Возможное влияние на полноту безопасности |

Защита информационной системы (включая SCS), ее средств, систем связи и передачи данных | - | Возможное косвенное влияние на полноту безопасности |

Примечания 1 На основе мер защиты информации, представленных в [3]. 2 Не существует никакой прямой корреляции между SIL/PL по ГОСТ Р МЭК 61508-4, ГОСТ Р МЭК 62061 и ГОСТ ISO 13849-1 и SL по ГОСТ Р МЭК 62443-3-3. | ||

Кроме того, меры защиты информации должны разрабатываться с учетом мотивации нарушителя и последствий несанкционированных воздействий на защищаемую информацию.

Если меры защиты информации машины реализуются на объектах, которые являются объектами критической информационной инфраструктуры, в том числе относящиеся к значимым, то они должны удовлетворять требованиям, установленными в [3], [8]. Также должна быть выполнена оценка возможного влияния этих мер на SCS.

Если объекты, на которых реализуются меры защиты информации машины, не относятся к критической информационной инфраструктуре, то с учетом модели угроз необходимо выбирать актуальные меры защиты на основе мер защиты, приведенных в [3], [8]. Также должна быть выполнена оценка возможного влияния этих мер на SCS.

5.2.2 Идентификация и аутентификация субъектов доступа и объектов доступа

При доступе к SCS следует использовать идентификацию и аутентификацию.

Требования настоящего пункта также применимы к программно-техническим средствам (включая средства разработки).

Для предотвращения несанкционированного доступа к SCS могут быть использованы следующие меры идентификации и аутентификации субъектов доступа и объектов доступа:

- идентификация и аутентификация пользователей;

- идентификация и аутентификация устройств SCS, в том числе стационарных, мобильных и портативных;

- управление идентификаторами, в том числе создание, присвоение, уничтожение идентификаторов, ограничение их длительности действия для пользователей;

- процедуры идентификации и аутентификации между машинами.

5.2.3 Управление доступом субъектов доступа к объектам доступа SCS

Для идентифицированного и аутентифицированного пользователя должны быть разграничены допустимые действия по авторизованному использованию SCS (назначенными привилегиями).

Для предотвращения несанкционированного доступа субъектов доступа к объектам доступа SCS и их модификации могут быть использованы следующие меры:

- управление учетными записями пользователей;

- реализация необходимых методов управления доступом, типов и правил разграничения доступа;

- управление информационными потоками между устройствами SCS, сегментами SCS, а также между SCS;

- разделение полномочий (ролей) и назначение минимально необходимых прав и привилегий для пользователей, администраторов и лиц, обеспечивающих функционирование SCS;

- ограничение неуспешных попыток входа в SCS;

- предупреждение пользователя при его входе в SCS о том, что в SCS реализованы меры защиты информации;

- реализация защищенного удаленного доступа;

- управление беспроводным доступом;

- регламентация и контроль использования в SCS мобильных технических средств;

- обеспечение доверенной загрузки средств SCS.

5.2.4 Регистрация событий безопасности для SCS

Для регистрации событий безопасности отдельно для SCS могут быть реализованы следующие меры:

- определение событий безопасности SCS, подлежащих регистрации, и сроков их хранения;

- определение состава и содержания информации о событиях безопасности SCS, подлежащих регистрации;

- сбор, запись и хранение информации о событиях безопасности SCS в течение установленного времени хранения;

- реагирование на сбои при регистрации событий безопасности SCS, в том числе аппаратные и программные ошибки, сбои в механизмах сбора информации и достижение предела или переполнения объема (емкости) памяти;

- мониторинг (просмотр, анализ) результатов регистрации событий безопасности SCS и реагирование на них;

- защита информации о событиях безопасности SCS;

- обеспечение возможности просмотра и анализа информации о действиях отдельных пользователей в SCS.

5.2.5 Обнаружение вторжений и антивирусная защита в SCS

Реализация методов обнаружения вторжений, а также антивирусной защиты направлены на предотвращение преднамеренного несанкционированного доступа к информации SCS, а также специальных воздействий на информацию в целях ее добывания, уничтожения, искажения и блокирования доступа к ней.

5.2.6 Контроль (анализ) защищенности информации в SCS

Контроль (анализ) защищенности информации в SCS должен выполняться только в процессе установки, модификации и технического обслуживания SCS и включать:

- выявление, анализ и устранение уязвимостей SCS;

- контроль установки обновлений программного обеспечения SCS;

- контроль работоспособности, параметров настройки и правильности функционирования программного обеспечения SCS;

- контроль состава технических средств и программного обеспечения SCS.

5.2.7 Обеспечение целостности SCS и информации

Пользователь машины (машин) (например, ее собственник) обычно участвует в поддержании целостности системы управления (включая SCS) для предотвращения несанкционированных манипуляций.

Оценка целостности SCS и информации должна выполняться только в процессе установки, модификации и технического обслуживания SCS и должна включать:

- контроль целостности программного обеспечения SCS, включая программное обеспечение средств защиты информации;

- контроль целостности информации, содержащейся в базах данных SCS;

- контроль содержания информации, передаваемой из SCS, и исключение неправомерной передачи информации из SCS;

- ограничение прав пользователей по вводу информации в SCS;

- контроль точности, полноты и корректности данных, вводимых в SCS;

- контроль ошибочных действий пользователей по вводу и (или) передаче информации и предупреждение пользователей об ошибочных действиях.

Примечание - Обеспечение целостности системы основано на оценке возможности возникновения угроз безопасности информации. Информацию о событиях, инициирующих оценку возможности возникновения угроз безопасности информации, см. в приложении А.

5.2.8 Обеспечение доступности информации и готовности SCS

Цель состоит в обеспечении устойчивости SCS к разного рода событиям отказа в обслуживании.

Для обеспечения доступности информации и готовности SCS без ущерба ее функциональности или в случае отказов могут использоваться следующие меры:

- применение отказоустойчивых технических средств;

- резервирование технических средств, программного обеспечения, каналов передачи информации, средств обеспечения функционирования SCS;

- контроль функционирования программного обеспечения и технических средств SCS, обнаружение и локализация отказов функционирования, принятие мер по восстановлению отказавших средств и их тестирование в соответствии с заданным для нее уровнем полноты безопасности;

- контроль задержки передачи данных SCS с целью предотвращения увеличения времени отклика на запрос к SCS;

- кластеризация SCS и (или) ее сегментов;

- контроль состояния и качества предоставления уполномоченным лицом вычислительных ресурсов (мощностей), в том числе по передаче информации.

5.2.9 Защита технических средств SCS

Для обеспечения защиты технических средств SCS могут использоваться следующие методы:

- контроль и управление физическим доступом к техническим средствам SCS, средствам защиты информации, средствам обеспечения функционирования, а также в помещения и сооружения, в которых они установлены, исключающие несанкционированный физический доступ к ним, а также в помещения и сооружения, в которых они установлены;

- защита от внешних воздействий (воздействий окружающей среды, нестабильности электроснабжения, кондиционирования и иных внешних факторов).

5.2.10 Защита SCS, ее средств и систем связи и передачи данных

Для обеспечения защиты SCS, ее средств и систем связи и передачи данных могут быть использованы следующие меры:

- разделение в SCS функций по управлению (администрированию) SCS, управлению (администрированию) системой защиты информации, функций по обработке информации и иных функций SCS;

- предотвращение в SCS задержки или прерывания выполнения процессов с высоким приоритетом со стороны процессов с низким приоритетом;

- обеспечение защиты информации от раскрытия, модификации и навязывания (ввода ложной информации) при ее передаче (подготовке к передаче) по каналам связи, имеющим выход за пределы контролируемой зоны;

- обеспечение доверенных канала, маршрута между администратором, пользователем и средствами защиты информации (функциями безопасности средств защиты информации);

- запрет несанкционированной удаленной активации видеокамер, микрофонов, исполнительных и иных периферийных устройств, которые могут активироваться удаленно, и оповещение пользователей об активации таких устройств;

- контроль санкционированного и исключение несанкционированного использования технологий мобильного кода, в том числе регистрация событий, связанных с использованием технологии мобильного кода, их анализ и реагирование на нарушения, связанные с использованием технологии мобильного кода;

- исключение возможности отрицания пользователем факта отправки информации другому пользователю;

- исключение возможности отрицания пользователем факта получения информации от другого пользователя;

- использование устройств терминального доступа для обработки информации;

- выявление, анализ и блокирование в SCS скрытых каналов передачи информации в обход реализованных мер защиты информации или внутри разрешенных сетевых протоколов;

- разбиение SCS на сегменты и обеспечение защиты периметров сегментов SCS;

- изоляция процессов (выполнение программ) в выделенной области памяти;

- защита беспроводных соединений, применяемых в SCS;

- защита SCS от угроз, направленных на отказ в обслуживании этой SCS;

- защита периметра [физических и (или) логических границ] SCS при ее взаимодействии с иными информационными системами и информационно-телекоммуникационными сетями;

- прекращение сетевых соединений по их завершении или по истечении заданного оператором временного интервала неактивности сетевого соединения;

- перевод SCS или ее устройств (компонентов) в заранее определенную конфигурацию, обеспечивающую защиту информации, в случае возникновения отказов (сбоев) в системе защиты информации информационной системы;

- защита мобильных технических средств, применяемых в SCS.

Ответственность за реализацию мер защиты информации возлагается на пользователя машины (машин) и производителей машин и их подсистем. Реализация технических мер защиты информации должна осуществляться в том числе с применением средств защиты информации, сертифицированных на соответствие требованиям по безопасности информации.

В целях устранения рисков, связанных с новыми цифровыми технологиями, возникающих в результате вредоносных воздействий, спровоцированных третьей стороной и влияющих на функциональную безопасность машин, производители должны рассмотреть соответствующие меры защиты информации, которые ограничиваются защитой системы управления машины.

Повреждение данных или информации представляет собой критичную уязвимость для сетевых и информационных систем, например, соединений между устройствами. Оценка возможности возникновения угроз безопасности информации в отношении SCS должна включать следующие аспекты в контексте использования машин, сетей и информационных систем:

- подключение к устройствам, связанным с безопасностью (к подсистемам или элементам подсистемы SCS), и другому устройству, через любую функцию самого подключенного устройства или через любое удаленное устройство, которое взаимодействует с этими устройствами, связанными с безопасностью, не должно приводить к снижению полноты безопасности SCS и не должно приводить к возникновению опасной ситуации;

- компонент аппаратных средств для передачи данных, который имеет критическое значение для полноты безопасности SCS, должен быть проанализирован, чтобы он был защищен от преднамеренного повреждения;

- программное обеспечение и данные, которые имеют критическое значение для выполнения SCS заданной функции безопасности, должны быть идентифицированы и защищены от преднамеренного повреждения;

- должно быть определено связанное с безопасностью программное обеспечение и эта информация должна быть предоставлена в легкодоступной форме, где это целесообразно;

- в машине или ее конфигурации должны быть зафиксированы изменения связанного с безопасностью программного обеспечения.

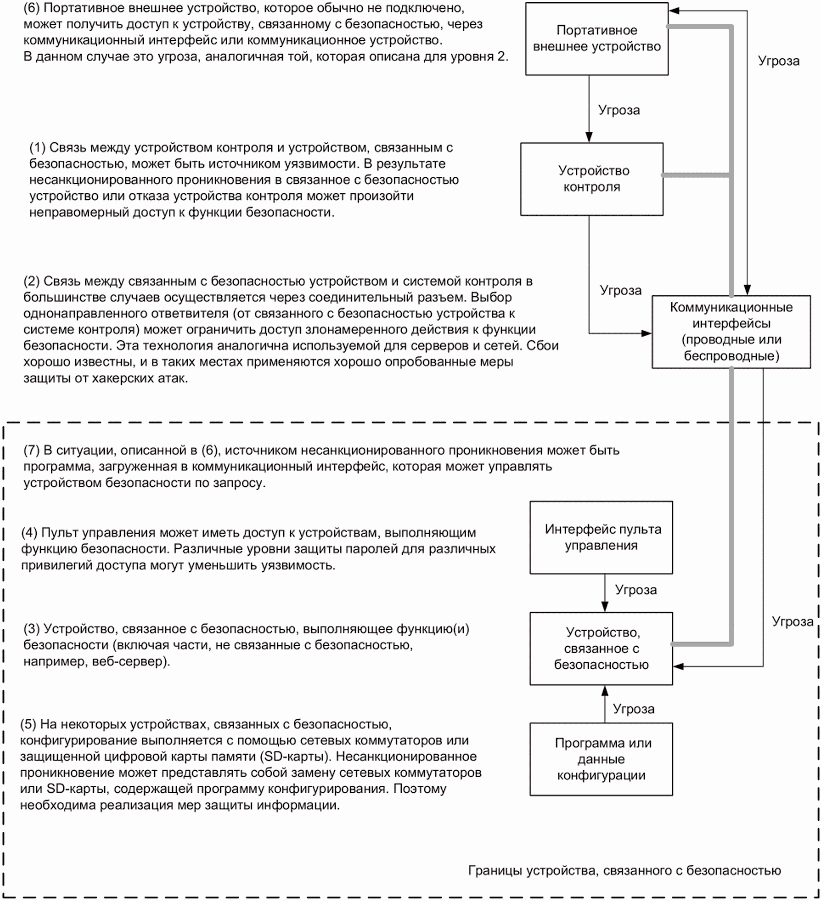

Чтобы обеспечить необходимые меры защиты информации и выявить возможные уязвимости, связанные с использованием машин, должны быть проанализированы типовые устройства и действия человека (см. раздел 5 и приложение Б, рисунок Б.1).

При необходимости следует рассмотреть возможность обновления программного обеспечения.

С целью оценки возможности возникновения угроз безопасности информации машины прежде всего должны быть рассмотрены и проанализированы с целью их дальнейшего исследования следующие возможные источники угроз:

- сетевая архитектура;

- портативные устройства;

- беспроводные устройства и датчики;

- удаленный доступ;

- интерфейсы с другими системами или человеко-машинные интерфейсы.

В целях поддержки общей оценки возможности возникновения и реализации угроз безопасности информации производитель машины должен предоставить пользователю машины (машин) определенную информацию.

Такая информация обычно может включать в себя:

- предусмотренный участок установки машины;

- краткое описание функций безопасности (архитектура, топология сети и т.д.).

Примечание - Это описание может включать предварительные требования к мерам защиты информации для предотвращения снижения эффективности функции безопасности, выполняемой SCS (см. 5.2);

- информацию, основанную на оценке уязвимости (см. 5.1.1), или в соответствующих случаях, основанную на выявленных или подтвержденных уязвимостях;

- информацию о мерах защиты информации, уже реализованных в машине (см. 5.2), где это необходимо.

Примечания

1 Информация о начальном обмене и обновлении информации содержится в приложениях А и В.

2 Дополнительная информация об использовании машины приведена в [11], 10.4.

Для обеспечения отсутствия негативного влияния на меры защиты информации SCS должна быть предоставлена информация о замене или выводе из эксплуатации (в т.ч. с последующей утилизацией) системы управления машины. Замена, вывод из эксплуатации и утилизация системы управления машины или ее IT-среды должны осуществляться таким образом, чтобы не было потери конфиденциальности информации (например, сохраненных паролей на чипе памяти в утилизируемом электронном оборудовании) и не было разрушающего воздействия на меры защиты информации SCS, остающейся в эксплуатации.

(справочное)

ВОЗНИКНОВЕНИЯ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ

А.1 Общие положения

Оценка возможности возникновения угроз безопасности информации главным образом зависит от установленных границ использования, в результате чего уменьшается необходимость в дальнейшей итерации оценки рисков безопасности информации. Если вид угроз неизвестен, то в таком случае оценка возможности возникновения угроз безопасности информации инициируется событием или выполняется периодически.

А.2 Инициирующие события

Для инициирования оценки возможности возникновения угроз безопасности информации конечным пользователем машины такими событиями могут быть, например:

- проектирование, разработка или модификация машины (исходные данные предоставляются производителем машины);

- интеграция и использование машины.

Пример - Подключение ранее автономно функционирующей машины к сети Интернет или к другим машинам;

- изменение использования машины.

Пример - Одна и та же машина производит различные изделия (активы), которые ценятся выше, чем производились до этого, или когда, по общему мнению, ценность одной и той же продукции (активов) выше. Более высокая ценность изделия может стать предпосылкой для несанкционированного проникновения;

- обновление подсистемы или элементов подсистемы (например, устройств), включая коммерчески доступное (COTS) программное обеспечение или программное обеспечение с открытым исходным кодом (исходные данные предоставляются поставщиком подсистемы или устройства или производителем машины);

- информация о том, что интерфейс или сервис стал уязвимостью, даже когда он используется в системе запатентованным образом (исходные данные предоставляются поставщиком подсистемы или устройства, или производителем машины на основе ввода от поставщика технологии);

- организационные и кадровые изменения в компании, которые могут иметь последствия для защиты информации;

- слияние с более крупной компанией или известным брендом.

Примечание - Более крупные компании возможно более популярны для несанкционированного проникновения, даже если их продукция не менялась (за исключением торговой марки).

(справочное)

Б.1 Оценка угроз

Угрозы характеризуют возможные действия, которые могут быть предприняты в отношении системы. По форме угрозы могут быть случайными либо в виде несанкционированных изменений.

Примечание - Угрозы могут быть реализованы, если для изменений не выполнена валидация.

Угрозы для активов могут возникнуть как от непреднамеренных событий, так и от преднамеренных несанкционированных вмешательств.

Источник угрозы - это термин, используемый для описания субъекта, представляющего собой угрозу. Источниками угроз являются как нарушители, так и взломщики.

В конечном счете, никакая защита от несанкционированных проникновений, отказов, ошибок или стихийных бедствий никогда не может быть стопроцентной.

Источниками угроз являются:

а) нарушитель, который целенаправленно проникает в системы ради материальной выгоды, власти, из мести или иной выгоды, а именно:

- инсайдер - "доверенное" лицо, сотрудник, подрядчик или поставщик, владеющий информацией, которая, как правило, не известна общественности. Инсайдер может представлять собой угрозу даже при отсутствии неблаговидных намерений. Например, угроза может возникнуть в результате обхода инсайдером элементов управления безопасностью для "выполнения своей работы",

- аутсайдер - лицо или группа, не наделенные правом внутреннего доступа, известные или не известные целевой организации. Аутсайдеры могли когда-то быть инсайдерами;

б) неумышленная ошибка (ошибка), вызванная физическим лицом, которое либо по ошибке не обратило внимание, либо не осознало последствий своих действий. Компьютерные приложения также могут иметь "ошибки" или другие дефекты, которые вызывают неверное выполнение операций. К этой категории относятся также недостаточно глубоко проработанные системы и несоответствующие процедуры эксплуатации;

в) отказ оборудования (отказ), произошедший не по вине какого-либо лица, но отражающий тот факт, что электронные и механические устройства не в состоянии предотвратить реальную угрозу;

г) стихийные бедствия (катастрофы), вызванные событиями абсолютно независимыми от людей.

Условно угрозы можно разделить на пассивные и активные.

1) Пассивная угроза. Примером пассивных угроз является сбор сведений о системе при случайных вербальных коммуникациях с сотрудниками и подрядчиками.

2) Активная угроза. Примерами активных угроз являются:

- коммуникационная атака - ее целью является нарушить коммуникацию в системах управления;

- вторжение в базу данных - атаки с вторжением в базу данных применяют для похищения информации из базы данных или нарушения целостности данных базы данных;

- воспроизведение - из коммуникационных путей систем управления могут быть скопированы сигналы, которые впоследствии могут быть воспроизведены для обеспечения доступа к защищенным системам или фальсификации данных в системе управления;

- фиктивная авторизация и маскировка под законного пользователя - в контексте вычислительных сетей данное понятие используется для описания разнообразных способов, которыми можно "обмануть" аппаратные средства или программное обеспечение;

- социальная инженерия - получение или попытка получить конфиденциальные данные, обманом заставляя человека раскрыть конфиденциальную информацию;

- фишинг - основан на социальной инженерии, т.к. человек склонен верить в надежность брендов, связывая их с авторитетностью;

- вредоносный код - вредоносные коды, используемые в ходе атак, могут принимать форму вирусов, червей, автоматических эксплоитов или троянских коней;

- отказ в обслуживании (DoS) - отказ в обслуживании, происходящий в ходе атак, влияет на готовность сети, операционной системы или прикладных ресурсов;

- расширение привилегий - благодаря расширенным привилегиям нарушитель может совершать действия, которые в противном случае будут запрещены;

- физическое повреждение - атаки с физическим повреждением имеют целью разрушение или выведение из строя физических компонентов (например, аппаратных средств, устройств хранения программного обеспечения, соединительных элементов, датчиков и контроллеров), которые являются частью системы управления.

Примечание - Дополнительная информация об угрозах приведена в ГОСТ Р 56205-2014 (пункт 5.6.5).

Б.2 Примеры угроз для устройств, связанных с безопасностью

Следует рассмотреть возможный сценарий атаки, который может повлиять на функцию(и) безопасности, которую(ые) выполняет SCS, используя одно или несколько устройств, связанных с безопасностью.

Следует рассмотреть вопрос о возможном доступе к устройствам, входящим в состав SCS, любого лица с намерением нанести вред. Несанкционированные действия (человека) представляют угрозу, заключающуюся во взятии контроля над устройством, связанным с безопасностью. Такое несанкционированное действие может произойти непосредственно с устройством, связанным с безопасностью, например:

- с интерактивным экраном или панелью управления;

- частями устройства, не связанными с безопасностью (например, веб-сервером, интегрированным в устройство, связанное с безопасностью);

- переключателями или кнопками для конфигурирования устройства;

- конфигурацией или программой, хранящейся в памяти, например на съемной SD-карте.

Примечание - Перечень вышеперечисленных действий является далеко неполным. Существует много других возможных уязвимостей для выполнения несанкционированного действия, включая инструментальные средства, предоставленные производителем для конфигурирования системы управления, связанной с безопасностью.

Несанкционированное проникновение в устройство, связанное с безопасностью, может произойти неявно, например в результате применения:

а) компьютерной технологии;

б) технологии коммуникационных сетей;

в) технологии беспроводной связи.

В этих случаях доступ к связанному с безопасностью устройству можно получить неявно с помощью других технологий. Несанкционированные проникновения хорошо известны в компьютерных технологиях.

Уязвимость устройства, связанного с безопасностью, связана с технологиями, используемыми для доступа к нему. Меры защиты информации должны уделять особое внимание "слабым местам" каждой такой технологии.

На рисунке Б.1 показан пример уязвимости, когда функция безопасности может быть изменена в результате угрозы. Для каждого элемента, где возможен доступ к функции безопасности, необходимы различные меры.

и возможности доступа к нему

(справочное)

ПРОИЗВОДИТЕЛЕМ МАШИНЫ, ИНТЕГРАТОРОМ

И КОНЕЧНЫМ ПОЛЬЗОВАТЕЛЕМ МАШИНЫ

В.1 Общие положения

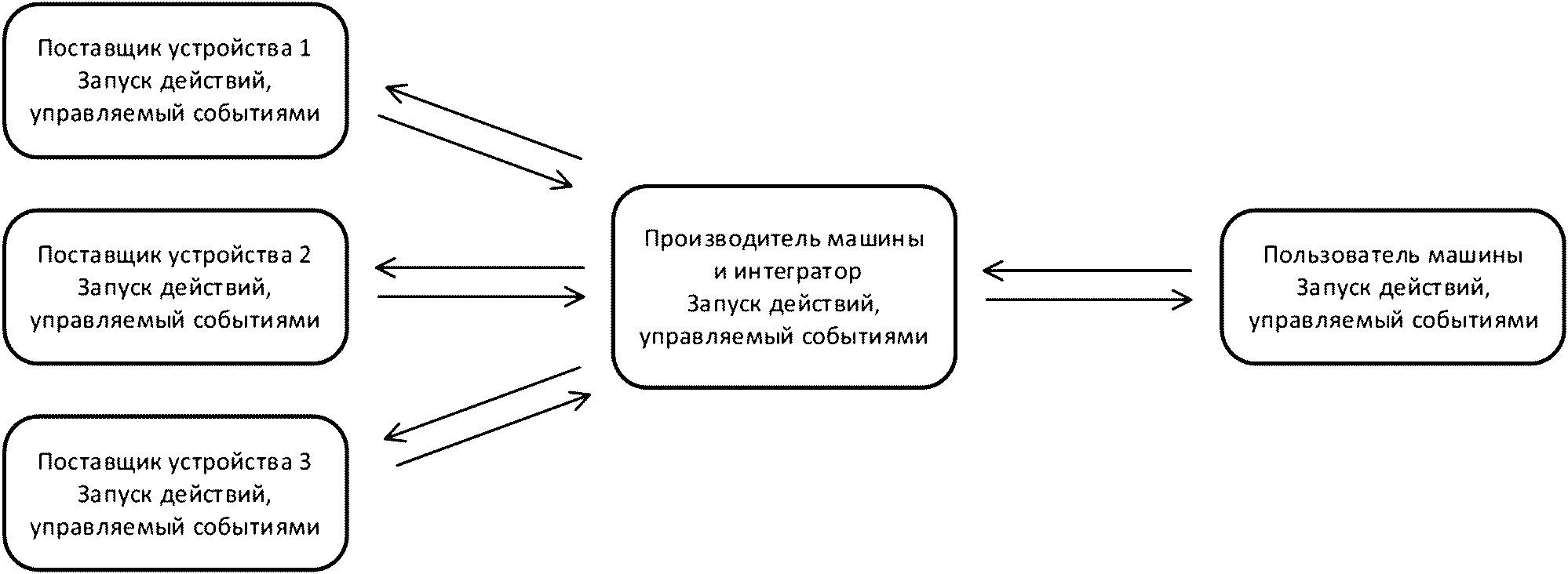

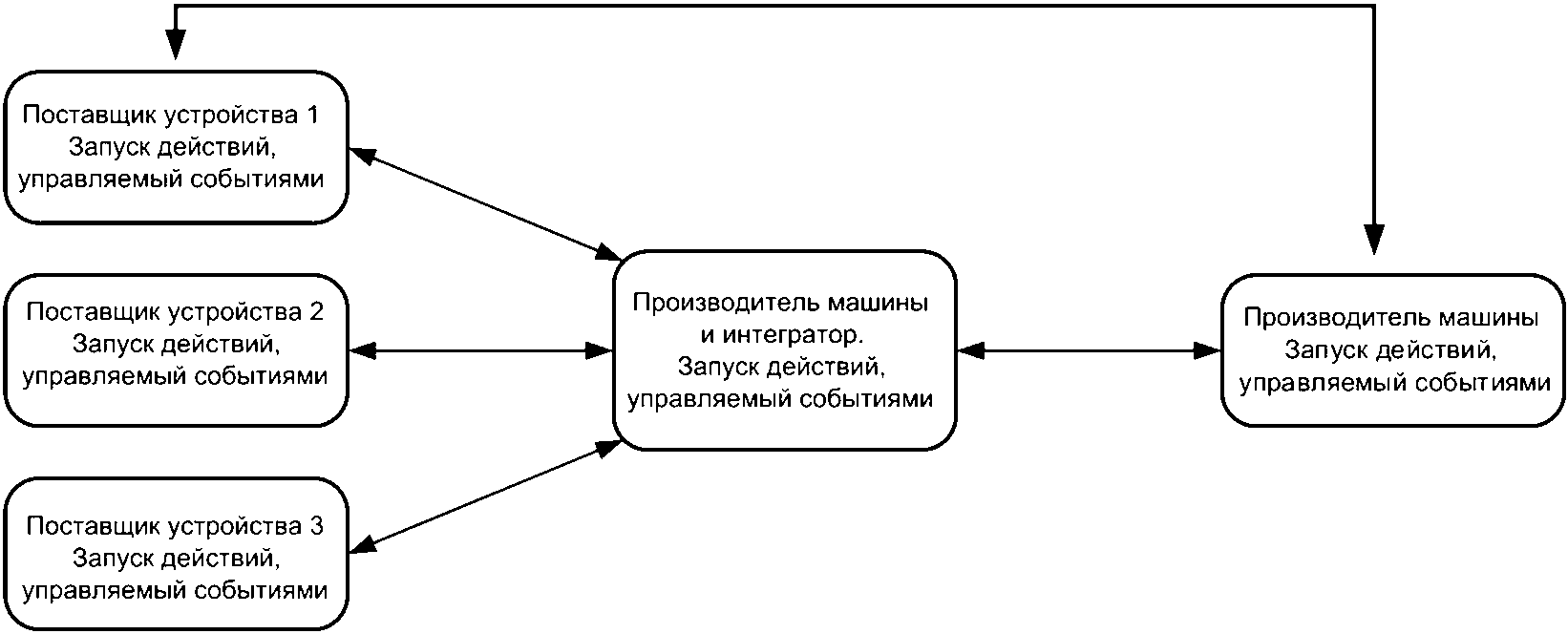

В настоящем приложении представлен пример, описывающий поток информации между поставщиком устройства, производителем машины, интегратором и конечным пользователем машины.

В.2 Пример 1. Стадия проектирования машины

На рисунке В.1 представлен пример, демонстрирующий информационные потоки между поставщиком устройства, производителем машины, интегратором и пользователем машины на стадии проектирования. Производитель машины играет ключевую роль на стадии проектирования для достижения требований, полученных от пользователя машины, с учетом информации от поставщиков устройства и дополнительных мер защиты информации.

проектирования

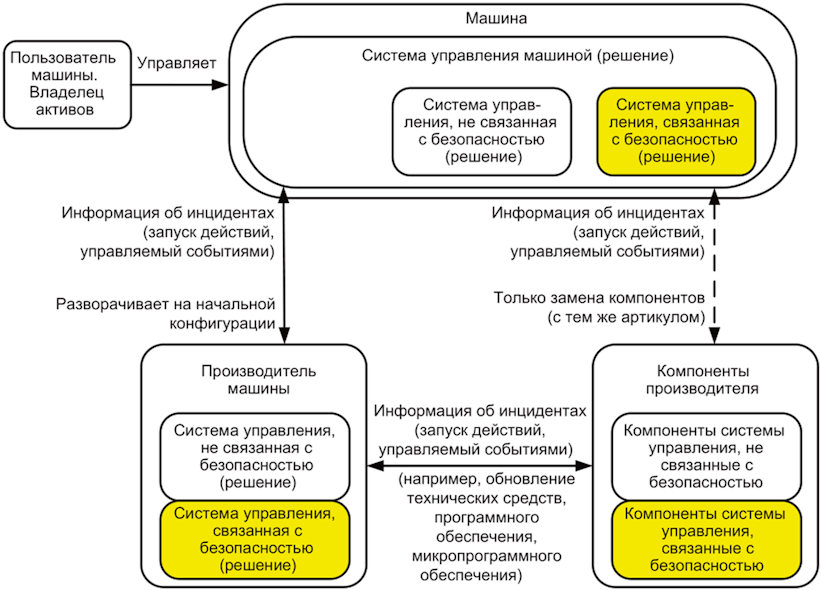

В.3 Пример 2. Этап использования машины

На рисунках В.2 и В.3 представлен пример, показывающий поток информации между поставщиком устройства, производителем машины, интегратором и пользователем машины на этапе использования машины.

использования

использования в контексте

Как правило, известен следующий сценарий инцидентов.

Поставщик устройства предоставляет информацию об уязвимостях и (если возможно) о доступных обновлениях программного обеспечения защиты информации на общепринятом носителе. Производитель машины оценивает влияние уязвимости на машину и гарантирует в случае доступного обновления программного обеспечения защиты информации, что применение этого обновления не окажет негативного влияния на работу машины.

Производитель машины передает информацию о том, как смягчить уязвимости устройств, предоставляя пользователю обновления программного обеспечения защиты информации и другие меры защиты информации.

Производитель машины должен предоставить информацию (например, инструкции) о том, когда и как необходимы исправления и обновления программного обеспечения или обновления микропрограммного обеспечения.

Примечания

1 Исправления и обновления программного обеспечения или обновления микропрограммного обеспечения должны соответствовать требованиям местного законодательства.

2 Другие организации, такие как Центры обмена информацией и анализа (ISAC), являются некоммерческими организациями, которые предоставляют центральный ресурс для сбора информации об угрозах (во многих случаях для критической инфраструктуры <1>), а также обеспечивают двусторонний обмен информацией между частным и государственным секторами о первопричинах, инцидентах и угрозах, а также обмен опытом, знаниями и анализом.

--------------------------------

<1> Для критической инфраструктуры в Российской Федерации такой организацией (органом) является Национальный координационный центр по компьютерным инцидентам (НКЦКИ), https://www.cert.gov.ru/.

МЭК 61496 (все части) | Безопасность механизмов. Защитная электрочувствительная аппаратура (Safety of machinery - Electro-sensitive protective equipment) | |||||

МЭК 62443 (все части) | Сети промышленной коммуникации. Безопасность сетей и систем (Industrial communication networks - Network and system security) | |||||

Приказ ФСТЭК РФ от 25 декабря 2017 г. N 239 "Об утверждении требований по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации" | ||||||

Техническая защита информации. Основные термины и определения | ||||||

Федеральный закон от 27 июля 2006 г. N 149-ФЗ "Об информации, информационных технологиях и о защите информации" | ||||||

Методический документ "Методика оценки угроз безопасности информации", утвержденный ФСТЭК России 5 февраля 2021 г. | ||||||

МЭК 62443-4-1:2018 | Безопасность систем промышленной автоматизации и управления. Часть 4-1. Требования к жизненному циклу безопасной разработки (SDL) продуктов (Security for industrial automation and control systems - Part 4-1: Secure product development lifecycle requirements) | |||||

Приказ ФСТЭК России от 21 декабря 2017 г. N 235 (ред. от 20.04.2023) "Об утверждении Требований к созданию систем безопасности значимых объектов критической информационной инфраструктуры Российской Федерации и обеспечению их функционирования" (Зарегистрировано в Минюсте России 22.02.2018 N 50118) | ||||||

| ||||||

Приказ ФСБ России от 12 апреля 2010 г. N 173 "Об утверждении положения о разработке, производстве, реализации и эксплуатации шифровальных (криптографических) средств защиты информации (положение ПКЗ-2005)" | ||||||

Приказ ФСБ России от 18 марта 2025 г. N 117 "Об утверждении требований о защите информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений, с использованием шифровальных (криптографических) средств" | ||||||

ISO/TR 22100-4:2018 | Безопасность машин. Связь с ISO 12100. Часть 4. Руководство по информационной безопасности (кибербезопасности) для производителей машин [Safety of machinery - Relationship with ISO 12100 - Part 4: Guidance to machinery manufacturers for consideration of related IT-security (cyber security) aspects] | |||||

УДК 62-783:614.8:331.454.004.056.5:006.354 | ОКС 13.110 |

Ключевые слова: безопасность функциональная, безопасность информационная, жизненный цикл систем, защита информации, машины и механизмы, уязвимости, риски, угрозы, меры защиты информации | |