СПРАВКА

Источник публикации

М.: ОАО "РЖД", 2017

Примечание к документу

Документ введен в действие с 1 ноября 2017 года.

Название документа

"СТО РЖД 02.052-2017. Стандарт ОАО "РЖД". Средства и системы управления железнодорожным тяговым подвижным составом микропроцессорные. Требования к обеспечению функциональной и информационной безопасности"

(утв. и введен в действие Распоряжением ОАО "РЖД" от 10.10.2017 N 2057р)

"СТО РЖД 02.052-2017. Стандарт ОАО "РЖД". Средства и системы управления железнодорожным тяговым подвижным составом микропроцессорные. Требования к обеспечению функциональной и информационной безопасности"

(утв. и введен в действие Распоряжением ОАО "РЖД" от 10.10.2017 N 2057р)

Содержание

Распоряжением ОАО "РЖД"

от 10 октября 2017 г. N 2057р

СТАНДАРТ ОАО "РЖД"

СРЕДСТВА И СИСТЕМЫ УПРАВЛЕНИЯ ЖЕЛЕЗНОДОРОЖНЫМ

ТЯГОВЫМ ПОДВИЖНЫМ СОСТАВОМ МИКРОПРОЦЕССОРНЫЕ

ТРЕБОВАНИЯ К ОБЕСПЕЧЕНИЮ ФУНКЦИОНАЛЬНОЙ

И ИНФОРМАЦИОННОЙ БЕЗОПАСНОСТИ

СТО РЖД 02.052-2017

ОКС 03.120.20

ИС МЕГАНОРМ: примечание. В официальном тексте документа, видимо, допущена опечатка: дата введения в действие документа 1 ноября 2017 года, а не 1 октября 2017 года. |

Дата введения

1 октября 2017 года

1 РАЗРАБОТАН Закрытым акционерным обществом "ИБТранс" (ЗАО "ИБТранс")

2 ВНЕСЕН Департаментом технической политики ОАО "РЖД"

3 УТВЕРЖДЕН И ВВЕДЕН В ДЕЙСТВИЕ распоряжением ОАО "РЖД" от 10 октября 2017 г. N 2057р

4 ВВЕДЕН ВПЕРВЫЕ

Настоящий стандарт устанавливает требования к обеспечению функциональной и информационной безопасности бортовых микропроцессорных средств и систем управления железнодорожным тяговым подвижным составом.

Настоящий стандарт не распространяется на микропроцессорные средства и системы железнодорожной автоматики и телемеханики, применяемые для управления движением поездов <1>, в том числе стационарные и напольные.

--------------------------------

ИС МЕГАНОРМ: примечание. ГОСТ Р 55369-2012 утратил силу с 1 октября 2017 года в связи с введением в действие ГОСТ 34012-2016 (Приказ Росстандарта от 31.03.2017 N 230-ст). |

<1> Требования к обеспечению функциональной и информационной безопасности микропроцессорных средств и систем управления железнодорожной автоматики и телемеханики установлены в ГОСТ Р 55369, СТО РЖД 1.19.004, СТО РЖД 1.19.008, СТО РЖД 02.051.

Настоящий стандарт предназначен для применения подразделениями аппарата управления ОАО "РЖД", филиалами ОАО "РЖД" и иными структурными подразделениями ОАО "РЖД" при разработке, оценке соответствия, внедрении на железнодорожном подвижном составе и эксплуатации микропроцессорных средств и систем управления.

Применение настоящего стандарта сторонними организациями оговаривается в договорах (соглашениях) с ОАО "РЖД".

В настоящем стандарте использованы ссылки на следующие стандарты:

ГОСТ ИСО/МЭК 17025 Общие требования к компетентности испытательных и калибровочных лабораторий

ГОСТ 15.902-2014 Система разработки и постановки продукции на производство. Железнодорожный подвижной состав. Порядок разработки и постановки на производство

ГОСТ 31187-2011 Тепловозы магистральные. Общие технические требования

ГОСТ 31666-2014 Дизель-поезда. Общие технические требования

ГОСТ 33327-2015 Рельсовые автобусы. Общие технические требования

ГОСТ 33358 Безопасность функциональная. Системы управления и обеспечения безопасности движения поездов. Термины и определения

ГОСТ 33432-2015 Безопасность функциональная. Политика, программа обеспечения безопасности. Доказательство безопасности объектов железнодорожного транспорта

ГОСТ 33433-2015 Безопасность функциональная. Управление рисками на железнодорожном транспорте

ГОСТ 33435-2015 Устройства управления, контроля и безопасности железнодорожного подвижного состава. Требования безопасности и методы контроля

ГОСТ 34009 Средства и системы управления железнодорожным тяговым подвижным составом. Требования к программному обеспечению

ГОСТ Р ИСО/МЭК 15408-3 Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий. Часть 3. Компоненты доверия к безопасности

ГОСТ Р МЭК 61508-1-2012 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 1. Общие требования

ГОСТ Р МЭК 61508-2 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 2. Требования к системам

ГОСТ Р МЭК 61508-3 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 3. Требования к программному обеспечению

ГОСТ Р МЭК 61508-5 Функциональная безопасность систем электрических, электронных, программируемых электронных, связанных с безопасностью. Часть 5. Рекомендации по применению методов определения уровней полноты безопасности

ГОСТ Р 52122-2003 Локомотивы магистральные. Встроенные системы диагностирования. Общие требования

ГОСТ Р 53382-2009 Моторвагонный подвижной состав. Общие требования по приспособленности к диагностированию

ГОСТ Р 55364-2012 Электровозы. Общие технические требования

ИС МЕГАНОРМ: примечание. ГОСТ Р 55369-2012 утратил силу с 1 октября 2017 года в связи с введением в действие ГОСТ 34012-2016 (Приказ Росстандарта от 31.03.2017 N 230-ст). |

ГОСТ Р 55369 Аппаратура железнодорожной автоматики и телемеханики. Общие технические требования

ГОСТ Р 55434-2013 Электропоезда. Общие технические требования

ГОСТ Р 57093 Требования к испытательным лабораториям (центрам) железнодорожной продукции

СТО РЖД 1.19.004 Автоматизированные системы управления движением поездов на станции

СТО РЖД 1.19.008 Системы и устройства железнодорожной автоматики и телемеханики сортировочных станций. Технические требования

СТО РЖД 02.049 Автоматизированные системы управления технологическими процессами и техническими средствами железнодорожного транспорта. Требования к функциональной и информационной безопасности программного обеспечения. Порядок оценки соответствия

СТО РЖД 02.051 Микропроцессорные устройства железнодорожной автоматики и телемеханики. Программное обеспечение. Требования функциональной безопасности

Примечание - При пользовании настоящим стандартом целесообразно проверить действие ссылочных документов в информационной системе общего пользования - на официальном сайте Федерального агентства по техническому регулированию и метрологии в сети Интернет или по ежегодно издаваемому информационному указателю "Национальные стандарты", который опубликован по состоянию на 1 января текущего года, и по соответствующим ежемесячно издаваемым информационным указателям, опубликованным в текущем году, а также по единой информационной базе ОАО "РЖД". Если ссылочный документ заменен (изменен), то при пользовании настоящим стандартом следует руководствоваться замененным (измененным) документом. Если ссылочный документ отменен без замены, то положение, в котором дана ссылка на него, применяется в части, не затрагивающей эту ссылку.

В настоящем стандарте применены термины по ГОСТ 33358, а также следующие термины с соответствующими определениями:

3.1 безопасность: Отсутствие недопустимого риска причинения вреда жизни или здоровью граждан, имуществу физических или юридических лиц, государственному или муниципальному имуществу, а также окружающей среде.

3.2 доказательство безопасности МПССУ: Документ, содержащий совокупность доказательств о соответствии МПССУ требованиям функциональной безопасности.

3.3

жизненный цикл (железнодорожного подвижного состава): Совокупность взаимосвязанных, последовательно осуществляемых процессов установления требований к потребительским свойствам и техническим параметрам железнодорожного подвижного состава, а также процессов его создания, применения и утилизации. Примечание - Ряд начальных процессов жизненного цикла, в том числе определение необходимости создания железнодорожного подвижного состава любого данного типа или серии, регламентация его технико-экономических параметров, опытно-конструкторская работа, подготовка и освоение его производства предназначаются и осуществляются одновременно для всего множества единиц такого подвижного состава. [ГОСТ 31539-2012, статья 6] |

3.4 заказчик: Структурное подразделение, филиал или дочернее и зависимое общество ОАО "РЖД, по заявке или договору с которым осуществляется разработка и/или поставка МПССУ железнодорожным тяговым подвижным составом.

3.5

информационная безопасность: Состояние защищенности информации, при котором обеспечиваются такие ее характеристики, как конфиденциальность, целостность и доступность. [СТО РЖД 1.18.002-2009, статья 4.6] |

3.6 исполняемый код: Файл, установленный в МПССУ, содержимое которого (код) микропроцессор интерпретирует и преобразует в определенные логические, арифметические, кодирующие и декодирующие операции и операции приема-передачи данных.

3.7 исходный код: Компьютерная программа в текстовом виде на каком-либо языке программирования.

3.8 микропроцессорная система управления тяговым подвижным составом; МПСУ ТПС: Комплекс бортового программно-управляемого оборудования, предназначенный для управления и контроля бортовых устройств, режимов движения и торможения ТПС, а также обеспечения безопасности движения поездов.

3.9 недекларированные возможности; НДВ: Функциональные возможности ПО МПССУ, не описанные или не соответствующие описанным в документации, при использовании которых возможно нарушение конфиденциальности, доступности или целостности обрабатываемой информации.

Примечание - Реализацией недекларированных возможностей, в частности, являются программные закладки.

3.10 несанкционированный доступ; НСД: Доступ к информации, нарушающий правила разграничения доступа с использованием штатных средств МПССУ.

Примечание - Под штатными средствами понимается совокупность программного, микропрограммного и технического обеспечения МПССУ.

3.11 опорное ("эталонное") программное обеспечение: Программное обеспечение, используемое для сравнения с программным обеспечением МПССУ, отвечающее высшим требованиям к его вычислительным и функциональным характеристикам, подтвержденным (в ряде случаев независимыми методами) при его неоднократном тестировании и применении.

3.12

оценка риска: Общий процесс анализа риска и оценивания риска. [ГОСТ 33433-2015, статья 3.26] |

3.13

полнота безопасности: Степень уверенности в том, что объект железнодорожного транспорта будет выполнять заданные функции безопасности при данных условиях эксплуатации в заданный период времени. Примечание - Различают полноту безопасности в отношении систематических отказов, которую чаще всего оценивают качественно, и полноту безопасности в отношении случайных отказов, характеризуемую количественными показателями безопасности (например, интенсивностью опасного отказа). [ГОСТ 33432-2015, статья 3.1.19] |

3.14 прикладное программное обеспечение (микропроцессорных средств и систем управления тяговым подвижным составом): Часть ПО МПССУ ТПС, которая обеспечивает выполнение прикладных задач и функций управления, контроля и безопасности и рассчитана на непосредственное взаимодействие с пользователем.

3.15 программное обеспечение (микропроцессорных средств и систем управления тяговым подвижным составом); ПО МПССУ ТПС: Совокупность программных модулей для выполнения функций управления единицей тягового подвижного состава, встроенного программного обеспечения реального времени в средствах управления и программных документов, необходимых для их эксплуатации.

3.16

программа обеспечения функциональной безопасности; ПОБ: Документ, устанавливающий комплекс взаимоувязанных организационных и технических мероприятий, методов, средств, требований и норм, направленных на выполнение установленных в документации на объект железнодорожного транспорта требований функциональной безопасности. [ГОСТ 33432-2015, статья 3.1.20] |

3.17 риск: Сочетание вероятности причинения вреда и тяжести этого вреда.

3.18 системное программное обеспечение (микропроцессорных средств и систем управления тяговым подвижным составом): Часть ПО МПССУ ТПС, реализующая управление аппаратными средствами, процессом обработки, хранения и передачи информации в МПССУ ТПС и предоставляющая прикладной интерфейс программирования для взаимодействия с прикладным программным обеспечением.

3.19 статический анализ исходных текстов ПО: Совокупность методов контроля соответствия (несоответствия) реализованных и декларированных в документации функциональных возможностей ПО, основанных на структурном анализе и декомпозиции исходных текстов программ.

3.20

тяговый (железнодорожный) подвижной состав: Совокупность видов железнодорожного подвижного состава, обладающего тяговыми свойствами для выполнения перевозочного процесса и включающая в себя локомотивы и мотор-вагонный подвижной состав. Примечание - Мотор-вагонный подвижной состав включает в себя электропоезда, дизель-поезда и автомотрисы (рельсовые автобусы), предназначенные для перевозки пассажиров. [ГОСТ 31539-2012, статья 3] |

3.21 угроза безопасности: Совокупность условий и факторов, создающих опасность жизненно важным интересам личности, общества и государства.

3.22

уровень полноты безопасности; УПБ: Обобщающий показатель безопасности, определяющий необходимую степень уверенности того, что объект будет выполнять заданные функции безопасности. Примечания 1 УПБ включает: - значение (диапазон значений) количественного целевого показателя безопасности; - комплекс мероприятий, осуществляемых для достижения полноты безопасности в отношении систематических отказов. 2 Существует четыре УПБ - 1, 2, 3, 4. УПБ, равный 4, характеризует наибольшую полноту безопасности, уровень, равный 1, отвечает наименьшей полноте безопасности. [ГОСТ 33432-2015, статья 3.1.28] |

3.23 уязвимость: Свойство МПССУ, обусловливающее возможность реализации угроз безопасности обрабатываемой в них информации.

Примечания

1 Условием реализации угрозы безопасности обрабатываемой в МПССУ может быть недостаток или слабое место в МПССУ.

2 Если уязвимость соответствует угрозе, то существует риск.

3.24

функциональная безопасность: Свойство объекта железнодорожного транспорта, связанного с безопасностью, выполнять требуемые функции безопасности при всех предусмотренных условиях в течение заданного периода времени. [ГОСТ 33432-2015, статья 3.1.29] |

3.25 функция безопасности (микропроцессорных средств и систем управления тяговым подвижным составом): Функция, реализуемая МПССУ, предназначенная для достижения или поддержания безопасного состояния процесса движения поездов, а также технических средств, участвующих в этом процессе, по отношению к конкретному опасному событию.

В настоящем стандарте применены следующие обозначения и сокращения:

АРМ - автоматизированное рабочее место;

ИБ - информационная безопасность;

МПССУ - микропроцессорные средства и системы управления;

МПСУ - микропроцессорная система управления;

НДВ - недекларированные возможности;

НСД - несанкционированный доступ;

ОС - операционная система;

ПО - программное обеспечение;

ПОБ - программа обеспечения функциональной безопасности;

СЗИ - средства защиты информации;

ТПС - тяговый подвижной состав;

ФБ - функциональная безопасность;

ФСТЭК - Федеральная служба по техническому и экспортному контролю;

ARP - протокол определения MAC-адреса по известному IP-адресу;

BIOS - реализованная в виде микропрограмм часть системного программного обеспечения, которая предназначена для обеспечения доступа операционной системы к аппаратуре компьютера и подключенным к нему устройствам;

DNS - система доменных имен;

IGMP - протокол управления групповой (multicast) передачей данных;

FTP - протокол передачи файлов;

RIP - протокол маршрутной информации;

SMTP - простой протокол передачи почты;

SNMP - простой протокол сетевого управления;

TCP - протокол управления передачей данных;

telnet - сетевой протокол для реализации текстового интерфейса по сети;

UDP - протокол пользовательских датаграмм.

5.1 Требования по ФБ и ИБ, установленные настоящим стандартом, направлены на обеспечение функционирования МПССУ ТПС, при котором обеспечивается соблюдение требований технических регламентов Таможенного союза [1], [2], нормируемых значений параметров, характеристик, режимов работы и функций безопасности МПССУ, установленных для отдельных видов ТПС, в условиях воздействия угроз безопасности, а также на снижение рисков незаконного вмешательства в процессы функционирования МПССУ.

Примечание - Общие требования к системам управления для отдельных видов ТПС установлены в ГОСТ Р 55364-2012 (раздел 8), ГОСТ 31187-2011 (подраздел 4.8), ГОСТ Р 55434-2013 (раздел 8), ГОСТ 31666-2014 (раздел 9), ГОСТ 33327-2015 (раздел 14), ГОСТ Р 52122, ГОСТ Р 53382.

5.2 МПСУ ТПС имеет трехуровневую структуру:

- уровень операторского управления (верхний уровень) - машинист (помощник машиниста);

- уровень автоматического управления (средний уровень);

- уровень ввода (вывода) данных, исполнительных устройств ТПС (нижний уровень).

5.3 МПСУ ТПС включает следующие средства:

- на уровне операторского управления (машинист, помощник машиниста): АРМ (пульт, дисплей, блок ввода и индикации, стойка управления) машиниста (помощника машиниста), промышленный сервер МПСУ с установленным на нем системным и прикладным ПО, телекоммуникационное оборудование МПСУ (коммутаторы, межсетевые экраны, иное оборудование), а также каналы связи МПСУ с путевыми и постовыми устройствами;

- на уровне автоматического управления: программируемые логические контроллеры МПСУ, иные технические средства МПСУ с установленным ПО, получающие данные с нижнего уровня и передающие данные на верхний уровень для принятия решения машинистом (или самой МПСУ) по управлению ТПС, а также сеть передачи данных МПСУ в ТПС;

- на уровне ввода (вывода) данных (исполнительных устройств ТПС): датчики, исполнительные механизмы ТПС, иные аппаратные устройства с установленными в них микропрограммами и электронными контроллерами ТПС.

5.4 В МПСУ объектами защиты являются:

- информация (данные) о параметрах (состоянии) функционирования ТПС;

- программно-технический комплекс МПСУ, включающий технические средства (в том числе телекоммуникационное оборудование), ПО МПСУ, аппаратные средства, а также СЗИ МПСУ.

5.5 В соответствии с техническими регламентами Таможенного союза [1], [2], ПО МПССУ должно обеспечивать:

- безопасность функционирования железнодорожного подвижного состава и его составных частей;

- работоспособность после перезагрузок, вызванных сбоями и (или) отказами технических средств, и целостность при собственных сбоях;

- защищенность от компьютерных вирусов, несанкционированного доступа, последствий отказов, ошибок и сбоев при хранении, вводе, обработке и выводе информации, возможности случайных изменений информации;

- соответствие свойствам и характеристикам, описанным в сопроводительной документации.

5.6 Выполнение требований ФБ и ИБ в МПССУ является составной частью работ по разработке (модернизации) и эксплуатации МПССУ и должно обеспечиваться на всех стадиях их жизненного цикла.

5.7 ФБ и ИБ МПССУ должна быть достигнута путем принятия в рамках системы защиты МПССУ совокупности организационных и технических мер защиты, направленных на блокирование (нейтрализацию) угроз безопасности для МПССУ, реализация которых может привести к нарушению штатного режима функционирования МПССУ и управляемого ими ТПС, на локализацию и минимизацию последствий от возможной реализации угроз безопасности МПССУ, восстановление штатного режима функционирования МПССУ в случае реализации угроз безопасности.

5.8 Модель угроз безопасности для МПССУ, на основе которой оценивают опасность угроз, устанавливают требования к обеспечению безопасности и мерам защиты МПССУ, разрабатывает заказчик. При разработке модели угроз допускается привлечение разработчика или специализированной аккредитованной организации. Перечень типовых угроз безопасности для МПССУ приведен в приложении А. Перечень типовых уязвимостей МПССУ приведен в приложении Б.

Примечание - Специализированная организация должна соответствовать требованиям ГОСТ ИСО/МЭК 17025, ГОСТ Р 57093 и быть аккредитована в Федеральной службе по аккредитации (Росаккредитация) на техническую компетентность для проведения работ по испытаниям программно-технических комплексов автоматизированных систем, ПО средств автоматизации и информационных технологий и оборудования специализированного и устройств железнодорожного транспорта в части встроенного программного обеспечения и ФБ железнодорожной техники (на соответствие серии стандартов ГОСТ Р МЭК 61508). Специализированная организация также должна быть аккредитована ФСТЭК России на деятельность по технической защите конфиденциальной информации. В отдельных случаях она должна иметь лицензию Федеральной службы безопасности России на осуществление работ с использованием сведений, составляющих государственную тайну.

5.9 Принимаемые организационные и технические меры защиты МПССУ:

- должны обеспечивать доступность обрабатываемой в МПССУ информации (исключение неправомерного блокирования информации), ее целостность (исключение неправомерного уничтожения, изменения информации), а также конфиденциальность (исключение неправомерного доступа, копирования, предоставления или распространения информации);

- должны соотноситься с мерами по физической, пожарной, экологической, радиационной, промышленной безопасности, иными мерами по обеспечению безопасности МПССУ и управляемого ими ТПС;

- не должны оказывать отрицательного влияния на штатный режим функционирования МПССУ.

5.10 С целью обеспечения ФБ и ИБ к МПССУ предъявляют требования физической защиты, которые должны включать в себя:

- разработку правил и процедур (политик) организации и управления доступом субъектов доступа (машинист (помощник машиниста), технический персонал, разработчик и т.д.) к объектам доступа (локомотив, моторвагонный подвижной состав, МПССУ, элементы МПССУ);

- организацию системы физической защиты МПССУ ТПС;

- контроль выполнения требований физической защиты.

5.11 С целью доказательства того, что заданные требования по ФБ и ИБ выполнены, МПССУ (в том числе и ПО МПССУ) подлежит оценке соответствия, порядок которой установлен в технических регламентах Таможенного союза [1], [2], ГОСТ 15.902-2014 (п. 8.4, п. 10.2), ГОСТ Р МЭК 61508-2, ГОСТ Р МЭК 61508-3, СТО РЖД 02.049, а также 6.8 и 7.1.15.

5.12 Перечень МПССУ, к которым предъявляются требования к обеспечению ФБ и ИБ в порядке, предусмотренном настоящим стандартом, устанавливает ОАО "РЖД".

5.13 Состав требований к обеспечению ФБ и ИБ МПССУ определяет заказчик разработки МПССУ в соответствии с настоящим стандартом.

6.1 Формирование требований к обеспечению ФБ МПССУ выполняют в соответствии с ГОСТ Р МЭК 61508-1-2012 (п. 7.5), ГОСТ Р МЭК 61508-2, ГОСТ Р МЭК 61508-3, ГОСТ Р МЭК 61508-5, ГОСТ 34009.

6.2 Требования к обеспечению ФБ, предъявляемые к МПССУ, должны быть разработаны на основе оценки рисков, осуществляемой в соответствии с ГОСТ 33433, относительно каждой функции безопасности, выполняемой МПССУ.

6.3 Требования к обеспечению ФБ МПССУ должны включать:

а) требования к функциям безопасности МПССУ:

1) функциям, которые обеспечивают достижение и поддержание безопасного состояния ТПС и процесса движения поездов;

2) функциям, которые обеспечивают достижение и поддержание безопасного состояния МПССУ (функциям, связанным с обнаружением, оповещением и обработкой ошибок аппаратных средств программируемой электроники, датчиков и исполнительных устройств, ПО);

б) требования к полноте безопасности для каждой функции безопасности МПССУ;

в) требования к применяемым в МПССУ средствам коммуникации.

г) требования к взаимодействию с другими системами.

Уровень полноты безопасности устанавливают в соответствии с ГОСТ Р МЭК 61508-5, ГОСТ 34009, ГОСТ 33435-2015 (приложение А).

Исходя из уровня полноты безопасности функций безопасности, присваивают уровень полноты безопасности МПССУ, которые выполняют эти функции.

6.4 В целях определения основных принципов и подходов к обеспечению ФБ, всех мер и мероприятий, выполнение которых обеспечит требуемую ФБ МПССУ, с учетом ГОСТ 33432 должны быть разработаны политика и программа обеспечения безопасности МПССУ.

6.5 Политика обеспечения безопасности МПССУ должна отражать:

- организацию в части обеспечения надежности и безопасности МПССУ, цели, мероприятия по достижению целей, принятых разработчиком, изготовителем, заказчиком;

- регламент взаимодействия разработчика, изготовителя и заказчика;

- виды и объем отчетной документации МПССУ;

- порядок обновления и пересмотра Политики обеспечения безопасности системы управления ТПС.

6.6 ПОБ МПССУ должна включать в себя:

- политику и стратегию обеспечения безопасности МПССУ, выраженные через определение целей, порядка и мероприятий, принятых разработчиком, изготовителем и эксплуатирующей организацией;

- полномочия, ответственность и подотчетность на всех этапах жизненного цикла безопасности МПССУ;

- регламент взаимодействия участников разработки по вопросам обеспечения безопасности МПССУ;

- виды и объем отчетной документации;

- порядок обновления и пересмотра ПОБ.

6.7 В соответствии с ГОСТ 33432 для МПССУ с функциями безопасности должно быть разработано доказательство безопасности. Доказательство безопасности на ПО МПССУ должно быть включено в состав доказательства безопасности на МПССУ в целом.

6.8 Подтверждение соответствия ПО МПССУ требованиям ФБ должно быть проведено в соответствии с СТО РЖД 02.049.

7.1.1 Требования ИБ к МПССУ предъявляют с целью обеспечения защиты информации, обработку которой осуществляет МПССУ, от неправомерного (несанкционированного) доступа, уничтожения, изменения, блокирования, копирования, распространения, а также иных неправомерных действий в отношении такой информации, в том числе от деструктивных информационных воздействий (компьютерных атак), следствием которых может стать нарушение функционирования МПССУ.

ИС МЕГАНОРМ: примечание. В официальном тексте документа, видимо, допущена опечатка: имеются в виду пункты [4] - [7] Библиографии, а не [4] - [9]. |

7.1.2 Формирование требований к обеспечению ИБ МПССУ осуществляют в соответствии с приказом ФСТЭК России [3], Руководящими документами ФСТЭК России [4] - [9], требованиями ГОСТ Р ИСО/МЭК 15408-3.

7.1.3 Основным документом, предъявляющим требования ИБ к МПССУ, является Задание по безопасности, которое разрабатывают в соответствии с ГОСТ Р ИСО/МЭК 15408-3.

7.1.4 При проектировании (разработке) МПССУ:

- определяют типы субъектов доступа (машинист, помощник машиниста, технический персонал, разработчик, процессы и иные субъекты доступа) и объектов доступа, являющихся объектами защиты (АРМ, серверы, телекоммуникационное оборудование, программируемые логические контроллеры, исполнительные устройства, иные объекты доступа);

- определяют методы управления доступом (дискреционный, мандатный, ролевой или иные методы), типы доступа (чтение, запись, выполнение или иные типы доступа) и правила разграничения доступа субъектов доступа к объектам доступа (на основе списков, меток безопасности, ролей и иных правил), подлежащие реализации в МПССУ;

- выбирают меры защиты информации, подлежащие реализации в рамках системы защиты МПССУ;

- определяют параметры программирования и настройки ПО МПССУ, включая ПО СЗИ, обеспечивающие реализацию мер защиты информации, а также устранение возможных уязвимостей МПССУ;

- определяют виды и типы СЗИ, обеспечивающие реализацию технических мер защиты информации;

- определяют структуру системы защиты МПССУ, включая состав (количество, способы резервирования программно-аппаратных средств и каналов) и места размещения ее элементов;

- осуществляют, при необходимости, выбор СЗИ с учетом их стоимости, совместимости с ПО и техническими средствами, функций безопасности этих средств и особенностей их реализации, а также класса защищенности МПССУ;

- определяют меры защиты информации при информационном взаимодействии МПССУ с иными МПССУ, автоматизированными (информационными) системами и информационно-телекоммуникационными сетями (передача диагностической информации);

- осуществляют проверку, в том числе при необходимости с использованием макетов или тестовой зоны, корректности функционирования МПССУ с системой защиты, совместимости выбранных СЗИ с ПО и техническими средствами МПССУ;

- определяют состав, количество и квалификацию технического персонала, необходимого для обеспечения ИБ МПССУ.

7.1.5 При проектировании системы защиты МПССУ должны учитываться особенности функционирования ПО и аппаратных средств МПССУ.

7.1.6 Внедрение системы защиты МПССУ организует заказчик и осуществляет разработчик МПССУ и (или) эксплуатационная организация МПССУ (оператор) при согласовании с подразделениями, отвечающими за защиту информации.

7.1.7 Внедрение системы защиты информации МПССУ, осуществляемое в соответствии с проектной и эксплуатационной документацией, должно включать:

- настройку (задание параметров программирования) ПО МПССУ;

- разработку документов, определяющих правила и процедуры (политики), реализуемые оператором для обеспечения защиты информации в МПССУ в процессе ее эксплуатации (далее - организационно-распорядительные документы по защите информации);

- внедрение организационных мер защиты информации;

- установку и настройку СЗИ в МПССУ;

- предварительные испытания системы защиты МПССУ;

- опытную эксплуатацию системы защиты МПССУ;

- анализ уязвимостей МПССУ и принятие мер по их устранению;

- приемочные испытания системы защиты МПССУ.

7.1.8 Обеспечение защиты информации в ходе эксплуатации МПССУ должно осуществляться оператором в соответствии с эксплуатационной документацией на систему защиты и организационно-распорядительными документами по защите информации и включать выполнение следующих задач:

- планирование мероприятий по обеспечению защиты информации в МПССУ;

- обеспечение действий во внештатных (непредвиденных) ситуациях в ходе эксплуатации МПССУ;

- информирование и обучение персонала, эксплуатирующего МПССУ;

- периодический анализ угроз безопасности в МПССУ и рисков от их реализации;

- управление (администрирование) системой защиты МПССУ;

- выявление инцидентов в ходе эксплуатации МПССУ и реагирование на них;

- управление конфигурацией МПССУ и их системой защиты;

- контроль (мониторинг) за обеспечением уровня защищенности МПССУ.

7.1.9 Обеспечение ИБ при выводе из эксплуатации МПССУ должно осуществляться оператором в соответствии с эксплуатационной документацией на систему защиты МПССУ и организационно-распорядительными документами по защите информации и в том числе должно включать:

- архивирование информации, содержащейся в МПССУ. Архивирование информации, содержащейся в МПССУ, должно осуществляться при необходимости дальнейшего использования информации в деятельности оператора;

- уничтожение (стирание) данных и остаточной информации с машинных носителей информации и (или) уничтожение машинных носителей информации. Стирание данных и остаточной информации с машинных носителей информации производят при необходимости передачи машинного носителя информации другому пользователю МПССУ или в сторонние организации для ремонта, технического обслуживания или дальнейшего уничтожения.

7.1.10 При выводе МПССУ из эксплуатации должно быть произведено уничтожение машинных носителей информации, содержащих энергонезависимую память.

7.1.11 В МПСУ должны быть реализованы следующие требования к обеспечению ИБ:

- защита информации в МПСУ на уровне не выше 2 класса защищенности (класс защищенности в соответствии с приказом ФСТЭК России [3]);

- защита ПО МПСУ от НДВ на уровне 4 класса с учетом результатов статических испытаний исходных кодов (уровень отсутствия НДВ в соответствии с Руководящим документом ФСТЭК России [4]);

- защита от НСД в части целостности и доступности информации на уровне не выше 2 класса защищенности (класс защищенности в соответствии с приказом ФСТЭК России [3]).

7.1.12 В рамках системы защиты МПССУ должны быть реализованы организационные и технические меры защиты информации, которые должны обеспечивать:

- идентификацию и аутентификацию субъектов доступа и объектов доступа;

- управление доступом субъектов доступа к объектам доступа;

- ограничение программной среды (ограничение использования и установки не используемого в обработке персональных данных или запрещенного к использованию программного обеспечения);

- защиту машинных носителей информации;

- регистрацию событий безопасности;

- антивирусную защиту МПССУ;

- обнаружение или предотвращение вторжений;

- контроль (анализ) защищенности информации;

- анализ защищенности информации;

- целостность информации;

- доступность технических средств и информации;

- защиту среды виртуализации;

- защиту технических средств и оборудования;

- защиту МПССУ и ее компонентов (ограничение доступа к техническим средствам обработки персональных данных, средствам обеспечения функционирования МПССУ и т.д.);

- безопасную разработку прикладного ПО МПССУ;

- своевременное обновление ПО МПССУ;

- назначение подразделения и должностных лиц, ответственных за обеспечение ИБ МПССУ;

- выполнение задач перечисленных в 7.1.8.

Состав мер защиты информации и их базовые наборы для реализации в МПССУ должен соответствовать установленному в приказе ФСТЭК России [3] (Приложение 2).

7.1.13 Технические меры по обеспечению ИБ МПССУ должны быть реализованы посредством применения СЗИ, имеющих необходимые функции безопасности. В качестве таких средств, в первую очередь подлежат применению механизмы защиты (параметры настройки) штатных технических средств и ПО МПССУ.

7.1.14 В случае использования в МПССУ сертифицированных по требованиям ИБ СЗИ должны применяться:

- средства вычислительной техники не ниже, чем 5 класса защищенности (класс защищенности в соответствии с Руководящим документом ФСТЭК России [6]);

- системы обнаружения вторжений, средства антивирусной защиты, средства доверенной загрузки и средства контроля съемных носителей информации не ниже 4 класса защищенности в соответствии с приказами ФСТЭК России [10] - [13];

- межсетевые экраны не ниже 3 класса защищенности в случае взаимодействия автоматизированной системы управления с информационно-телекоммуникационными сетями международного информационного обмена и не ниже 4 класса защищенности в случае отсутствия такого взаимодействия (класс защищенности в соответствии с Руководящим документом ФСТЭК России [7, 8]).

При этом ПО СЗИ должно пройти проверку не ниже, чем по 4 уровню контроля НДВ в соответствии с Руководящим документом ФСТЭК России [4].

7.1.15 Испытания по подтверждению соответствия ПО МПССУ требованиям контроля отсутствия НДВ проводят на основе Руководящего документа ФСТЭК России [4].

7.2 Требования к снижению рисков возникновения опасных событий несанкционированного управления тяговым подвижным составом и несанкционированной модификации программного обеспечения

7.2.1 МПССУ представляет собой замкнутую структуру с наличием портов входа/выхода для загрузки обновления ПО МПССУ, выгрузки диагностической информации о работе МПССУ, приема/передачи сигналов информационно-логического взаимодействия с путевыми и постовыми устройствами (для МПССУ, взаимодействующих со средствами и системами управления железнодорожной автоматики и телемеханики).

7.2.2 С целью снижения рисков возникновения опасных событий деструктивного несанкционированного управления ТПС и несанкционированной модификации ПО необходимо обеспечить безопасность МПССУ:

- при загрузке обновлений ПО в МПССУ обслуживающим персоналом;

- при приеме/передаче сигналов информационно-логического взаимодействия с путевыми и постовыми устройствами, передаче диагностической информации в соответствующие подразделения ОАО "РЖД" и в организацию-разработчик.

7.2.3 Взаимодействие с МПССУ осуществляют посредством использования доверенных внешних носителей информации (флэш-память, карта памяти и т.д.) и/или подключения МПССУ к удаленным серверам, расположенным за пределами ТПС, используя радио и проводные каналы связи.

7.2.4 При использовании внешних носителей информации, подключаемых к МПССУ, необходимо осуществление следующих мероприятий:

- разработка правил и процедур (политик) защиты внешних носителей информации МПССУ;

- проведение учета и контроля внешних носителей информации МПССУ;

- настройка и разграничение доступа внешних носителей информации при подключении к МПССУ;

- контроль использования интерфейсов ввода (вывода) информации при подключении внешних носителей информации;

- контроль подключения внешних носителей информации и процесса загрузки ПО в МПССУ;

- проверка целостности ПО/обновления после процесса загрузки в МПССУ на отсутствие несанкционированных файлов (программ, библиотек).

7.2.5 При подключении МПССУ к удаленным серверам, расположенным за пределами ТПС, с использованием каналов связи ОАО "РЖД" следует осуществить:

- разработку правил и процедур (политик) безопасного подключения МПССУ к сетям связи и удаленным серверам;

- размещение сервера (АРМ), осуществляющего удаленное подключение к МПССУ в контролируемой зоне ОАО "РЖД";

- контроль всех сетевых подключений МПССУ к сетям связи ОАО "РЖД" посредством сертифицированного межсетевого экрана не ниже 4 класса защищенности в соответствии с Руководящим документом ФСТЭК России [7, 8];

- контроль и управление взаимодействием МПССУ с внешними автоматизированными (информационными) системами, серверами или АРМ;

- настройку и разграничение доступа внешних пользователей при подключении к МПССУ.

7.2.6 Для обеспечения безопасности при осуществлении взаимодействия МПССУ с серверами и АРМ посредством использования тракта сбора, обработки и передачи диагностической информации через сети общего пользования необходимо:

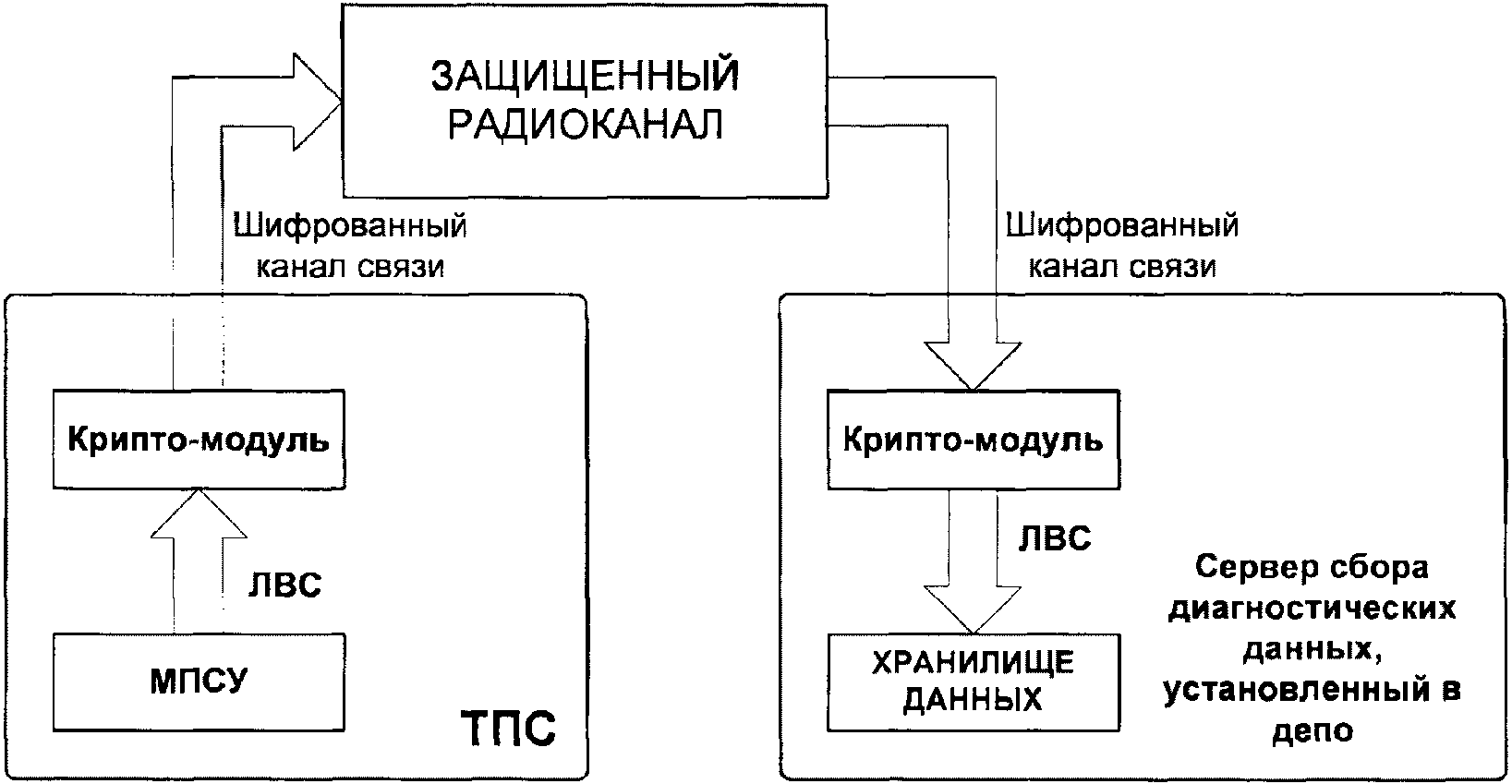

- создать доверенный (защищенный) резервируемый канал между взаимодействующими объектами (субъектами) через данные сети с использованием выделенных каналов связи, защищенных линий связи и криптографических средств. Схема организации доверенного (защищенного) радиоканала приведена на рисунке 1;

- осуществлять аутентификацию взаимодействующих объектов (субъектов) и проверку подлинности отправителя и целостности передаваемых через сети данных;

- осуществлять мониторинг состояния операционной среды МПССУ в целях выявления уязвимостей и обнаружения сетевых атак;

- осуществлять антивирусный контроль всей информации, получаемой при межсетевом взаимодействии.

радиоканала для передачи диагностической информации

в режиме реального времени

7.2.7 Для реализации требований 7.2.6 могут быть применены следующие типы программных и программно-аппаратных средств:

- средства построения виртуальных частных сетей;

- средства защиты от НСД к информации - для управления доступом к ПО и устройствам, реализующим функции создания защищенного канала;

- средства хранения идентификационных и аутентификационных признаков пользователей;

- средства обнаружения вторжений для распознавания сетевых атак и оперативного оповещения о них.

В качестве подобных средств рекомендуется использовать:

- сетевые системы обнаружения вторжений реального времени, позволяющие обнаруживать атаки в режиме реального времени, вести протоколы, предпринимать ответные действия и осуществлять управление сетевым оборудованием;

- средства анализа защищенности (сканеры безопасности).

7.2.8 Для обеспечения безопасности информации, обрабатываемой в МПССУ, и программно-аппаратной среды МПССУ, обеспечивающей защиту этой информации от вредоносных программ, следует применять специальные средства антивирусной защиты, выполняющие:

- обнаружение и (или) блокирование деструктивных вирусных воздействий на системное и прикладное ПО, реализующее критически важные информационные процессы в МПССУ, а также на входные и выходные данные МПССУ;

- обнаружение и удаление вирусов;

- обеспечение самоконтроля (предотвращение инфицирования) данного антивирусного средства при его запуске.

7.2.9 Программные, аппаратные и программно-аппаратные средства защиты от вредоносных программ следует выбирать из включенных в государственный реестр сертифицированных ФСТЭК России СЗИ. При выборе целесообразно учитывать следующие факторы:

- совместимость указанных средств со штатным ПО МПССУ;

- степень снижения производительности функционирования МПССУ по основному назначению вследствие работы средств защиты от вредоносных программ;

- возможность оперативного оповещения обо всех подозрительных событиях в операционной среде МПССУ и фактах проявления программно-математических воздействий;

- наличие подробной документации по эксплуатации средств защиты от вредоносных программ, в том числе и в электронном виде;

- возможность осуществления периодического тестирования или самотестирования средств защиты от вредоносных программ;

- возможность проверки целостности ПО СЗИ от вредоносных программ;

- возможность наращивания состава средств защиты от вредоносных программ новыми дополнительными средствами без существенных ограничений работоспособности МПССУ и "конфликта" между различными типами средств.

7.2.10 Для осуществления разграничения доступа к ресурсам МПССУ при межсетевом взаимодействии через сети общего пользования должно применяться межсетевое экранирование, реализуемое программными и программно-аппаратными межсетевыми экранами. Межсетевой экран должен устанавливаться между защищаемой сетью, называемой внутренней, и потенциально враждебной внешней сетью. Организационно он входит в состав защищаемой сети. Для него должны быть заданы правила, ограничивающие доступ из внутренней сети во внешнюю и наоборот.

Для практического применения должны быть использованы межсетевые экраны, имеющие сертификат ФСТЭК России, ФСБ России.

7.3.1 Разработчик передает программную документацию, исходные коды программ и программные инструментальные средства для модификации прикладного ПО МПССУ при их адаптации под объект внедрения в электронный архив ПО, организованный в соответствии с установленным в ОАО "РЖД" порядком. Передачу ПО на ответственное хранение разработчик осуществляет на основе заключенных с ним соглашений (договоров на хранение), определяющих вопросы сохранения конфиденциальности передаваемой информации, гарантии отсутствия в ПО НДВ и вопросы возникновения ответственности за нецелевое использование переданного ПО МПССУ.

7.3.2 Передаваемое ПО МПССУ должно соответствовать техническому заданию на разработку и отвечать следующим требованиям:

- наличие комплекта программных документов в соответствии с техническим заданием, техническими условиями или техническими требованиями, предъявляемыми со стороны ОАО "РЖД" к МПССУ;

- наличие у предприятия-разработчика сертификатов и лицензионных соглашений на право использования применяемых в разработке инструментальных программных средств;

- наличие акта о приемке в постоянную эксплуатацию МПССУ на полигоне ОАО "РЖД" и решения приемочной комиссии о тиражировании данной системы;

- наличие документов подтверждающих соответствие ПО требованиям технических регламентов Таможенного союза [1], [2] и требованиям нормативных документов, указанных в техническом задании, в части отсутствия НДВ и ФБ.

7.3.3 Состав передаваемой программной документации на ПО МПССУ и их компонентов:

- описание программы (с описанием алгоритмов);

- спецификация;

- описание применения;

- руководство пользователя;

- руководство по инсталляции;

- описание языка;

- текст программы.

Данный состав документации может быть дополнен или изменен по совместному решению заказчика и разработчика МПССУ. Состав передаваемой программной документации должен быть зафиксирован в заключаемом соглашении (договоре на хранение).

7.3.4 Документы передают в электронном виде в формате PDF на материальном носителе.

7.3.5 Эталонные исходные коды (исполняемые коды) программ передают в формате инструментальных средств разработки ПО, примененных разработчиком МПССУ, в виде файла с контрольной суммой, которая была подтверждена испытательным центром/лабораторией, проводившими сертификационные испытания ПО. Таким же образом передают эталонные исполняемые коды программ.

Для снятия контрольных сумм должно быть использовано сертифицированное ФСТЭК программное обеспечение с целью единообразия используемых алгоритмов формирования контрольной суммы.

7.3.6 Загрузка файлов в электронный архив должна производиться представителями подразделения филиала ОАО "РЖД", сопровождающего данный архив, в присутствии представителей разработчика.

7.3.7 После завершения процедуры восстановления из электронного архива эталонных исходных и исполняемых кодов программ и их идентификации передаваемым файлам, оформляют карточку версии переданного ПО в электронном каталоге архива. В данную карточку заносят контрольную сумму переданных файлов.

7.3.8 После загрузки файлов в электронный архив оформляют акт загрузки в электронный архив программных документов на МПССУ с перечнем этих документов и указанием версии ПО. Акт подписывают в 3-х экземплярах для хранения в организации-разработчике МПССУ, в филиале ОАО "РЖД", организующем сопровождение архива, у подразделения ответственного за МПССУ.

7.3.9 Переданное ПО хранится в электронном архиве в течение периода нахождения ПО в эксплуатации. В электронном архиве должны храниться все версии ПО. Удалению из архива подлежит только ПО, выведенных из эксплуатации МПССУ. После вывода из эксплуатации МПССУ хранение ПО осуществляется до принятия решения о прекращении хранения. Удаление версии ПО из архива оформляется актом об утилизации. При внесении изменений в ПО оно подлежит повторной регистрации и передаче на хранение.

7.4.1 Модификацию ПО (исполняемых файлов) МПССУ осуществляют при необходимости проведения доработок. Модификация ПО МПСУ должна осуществляться при соблюдении всех предъявляемых требований к обеспечению ИБ.

7.4.2 Все вносимые изменения могут быть приняты только после экспертного заключения испытательного центра, который уполномочен проводить проверку ПО на соответствие требованиям ИБ.

7.4.3 Порядок проведения экспертизы модификации ПО определен ГОСТ Р МЭК 61508-3 и ГОСТ 34009.

7.4.4 Модифицированное ПО совместно с извещением о вносимых изменениях (с указанием причин изменений), согласованном ОАО "РЖД", в соответствии с установленной процедурой обновления ПО, должно быть передано на хранение в электронный архив ПО в порядке, установленном 7.3.

(справочное)

СРЕДСТВ И СИСТЕМ УПРАВЛЕНИЯ ЖЕЛЕЗНОДОРОЖНЫМ ТЯГОВЫМ

ПОДВИЖНЫМ СОСТАВОМ. МОДЕЛЬ ВОЗМОЖНОГО НАРУШИТЕЛЯ

А.1 Типовые модели угроз

А.1.1 Общее определение угрозы нарушения безопасности МПССУ - возможное нарушение характеристики безопасности и функционирования МПССУ.

А.1.2 Угрозы, связанные с НСД к МПССУ и информации, обрабатываемой в МПССУ, в рамках всех входящих в их состав средств и элементов, включают в себя:

а) угрозы целостности:

1) несанкционированное уничтожение технологической информации;

2) несанкционированная модификация технологической информации;

3) фальсификация (подделка) технологической информации и/или ее носителя.

б) угрозы доступности:

1) блокирование технологической информации;

2) атаки типа "отказ в обслуживании".

в) угрозы конфиденциальности (рассматриваются только в зависимости от критичности технологической информации, которая может повлиять на функционирование МПССУ):

1) разглашение технологической информации;

2) хищение технологической информации и/или ее носителя;

3) потеря носителя технологической информации.

А.1.3 Данные виды угроз могут реализовываться различными способами, в зависимости от источника угроз, его возможностей, целей, причин и условий оказания дестабилизирующего воздействия.

А.1.4 К источникам угроз относятся:

- человек (машинист, его помощник, технический персонал эксплуатационных и сервисных локомотивных депо, посторонние лица, осуществляющие несанкционированный доступ (физический, локальный, удаленный) к МПССУ);

- технические средства обработки, хранения и передачи технологической информации в МПССУ и внешние телекоммуникационные сети;

- системы обеспечения жизнедеятельности МПССУ;

- природные явления и стихийные бедствия.

А.1.5 Различные источники угроз могут оказывать как непосредственное воздействие, так и опосредованное через другие источники (например, системы инженерного обеспечения), в том числе различные группы людей (как источники угроз) могут действовать совместно и/или согласованно.

А.1.6 Для реализации угрозы необходимо наличие канала взаимодействия источника угроз на объект, что создает условия для нарушения безопасности (деструктивного воздействия на технологическую информацию или действия с ней).

А.1.7 В результате реализации угроз нарушения безопасности могут быть нарушены целостность, доступность и конфиденциальность информации. При этом нарушение целостности и (или) доступности информации в МПССУ может привести к нарушению достоверности и своевременности результатов ее функционирования вплоть до отказа МПССУ и нарушения функционирования ТПС.

А.1.8 Основными объектами нападения являются:

- защищаемая информация, обрабатываемая, хранящаяся в МПССУ и передаваемая по каналам связи;

- комплекс СЗИ МПССУ;

- аппаратно-программное обеспечение МПССУ и СЗИ.

А.1.9 В качестве основных внешних угроз, связанных с применяемыми платформами, топологиями сетей и сетевыми сервисами, можно выделить:

- НСД к МПССУ за счет наличия подключений к внешним сетям связи (каналы связи для передачи диагностической информации);

- активный и пассивный перехват и искажение информации, проходящей по внешним каналам связи;

- навязывание несанкционированных программ пользователям;

- вывод из строя элементов МПССУ с помощью программных воздействий.

А.1.10 В качестве основных внутренних угроз МПССУ можно выделить:

- преднамеренное внесение зарегистрированными пользователями неверных данных;

- несанкционированное получение идентификационных данных;

- активный и пассивный перехват и искажение информации, проходящей по внутренним каналам (сетям);

- вывод из строя элементов МПССУ с помощью программных воздействий;

- воздействие с помощью разрушающих программных воздействий и вирусов.

А.1.11 Перечень угроз нарушения безопасности для МПССУ приведен в таблице А.1.

N п/п | Наименование |

1 | Преднамеренные антропогенные угрозы |

1.1 | Физический доступ |

1.1.1 | Угрозы несанкционированного физического доступа к техническим средствам (элементам) МПССУ, которые при эксплуатации размещаются в контролируемой зоне |

1.2 | Локальный доступ |

1.2.1 | Угрозы подбора пароля или обхода пароля базовой системы ввода - вывода МПССУ |

1.2.2 | Угрозы загрузки альтернативной ОС МПССУ с нештатного носителя |

1.2.3 | Угрозы подбора пароля доступа в ОС МПССУ посредством ввода учетного имени и пароля, заданных по умолчанию, для используемой ОС |

1.2.4 | Угрозы доступа в ОС МПССУ посредством создания новой учетной записи с расширенными привилегиями |

1.2.5 | Угрозы редактирования системного реестра при полученном доступе к МПССУ с загруженной ОС |

1.2.6 | Угрозы инсталляции (записи) ПО при полученном доступе к МПССУ с загруженной ОС |

1.2.7 | Угрозы копирования информации на нештатные носители информации при полученном доступе к МПССУ с загруженной ОС |

1.2.8 | Угрозы модификации информации при полученном доступе к МПССУ с загруженной ОС |

1.2.9 | Угрозы уничтожения (стирания) информации при полученном доступе к МПССУ с загруженной ОС |

1.2.10 | Угрозы форматирования носителей информации при полученном доступе к МПССУ с загруженной ОС |

1.2.11 | Угрозы сохранения (записи) файлов на магнитный, электронный, оптический носитель (информации) пользователя при полученном доступе к МПССУ с загруженной ОС |

1.3 | Удаленный доступ (рассматривается при наличии внешнего подключения) |

1.3.1 | Угрозы определения сетевого адреса (IP адреса) |

1.3.2 | Угрозы определения открытых портов удаленного хоста |

1.3.3 | Угрозы выявления маршрутов прохождения пакетов информации |

1.3.4 | Угрозы определения имен пользователей и групп пользователей |

1.3.5 | Угрозы сохранения (записи) файлов на магнитный, электронный, оптический носитель (информации) пользователя при получении доступа |

1.3.6 | Угрозы установки ПО, разрушающего аппаратное обеспечение МПССУ, при получении доступа |

1.3.7 | Угрозы установки и запуска вируса при получении доступа |

1.3.8 | Угрозы установки программ удаленного управления при получении доступа |

1.3.9 | Угрозы перехвата трафика маршрутизатора при получении доступа |

1.3.10 | Угрозы перенаправления сетевого трафика посредством изменения таблиц маршрутизации на сетевых устройствах при получении доступа |

1.3.11 | Угрозы перенаправления сетевого трафика посредством передачи ложных пакетов протокола маршрутизации при получении доступа |

1.3.12 | Угрозы обхода межсетевого экрана посредством инкапсуляции данных в заголовки пакетов протокола обмена управляющими сообщениями или перераспределения портов при получении доступа |

2 | Непреднамеренные антропогенные угрозы |

2.1 | Угрозы ошибок при определении требований к МПССУ |

2.2 | Угрозы ошибок при разработке (проектировании) МПССУ |

2.3 | Угрозы ошибок при внедрении МПССУ |

2.4 | Угрозы ошибок при эксплуатации МПССУ |

3 | Техногенные угрозы |

3.1 | Угрозы отказов (сбоев) технических средств (элементов) МПССУ |

3.2 | Угрозы отказов (сбоев) технических средств (элементов), обеспечивающих функционирование МПССУ |

А.1.12 Основными угрозами для МПССУ являются угрозы НСД к МПССУ, которые могут быть направлены на компоненты (элементы) МПССУ.

А.1.13 На компоненты (элементы) МПССУ воздействие может быть оказано способами, описанными в таблице А.2.

Способ реализации воздействия | Дополнительные сведения |

Обход или деструктивное воздействие на СЗИ МПСУ | - |

Удаленный НСД в МПССУ, в т.ч. путем вскрытия или перехвата пароля. | Удаленный запуск приложений, "парольная" атака, сканирование сети, подмена доверенного объекта сети, внедрение ложного объекта сети. Для "парольной" атаки используются методы: простой перебор, перебор с использованием специальных словарей, установка вредоносной программы для перехвата пароля, подмена доверенного объекта сети (IP-spoofing) и перехват пакетов (sniffing). |

Перехват информации в каналах передачи данных | Внедрение ложного объекта сети, анализ сетевого трафика, сканирование сети, подмена доверенного объекта сети. |

Разглашение и утечка информации, на незащищенные рабочие места | Анализ сетевого трафика, сканирование сети, подмена доверенного объекта сети, навязывание ложного маршрута, внедрение ложного объекта сети, удаленный запуск приложений. |

Публикация и разглашение защищаемых сведений с использованием штатных средств | - |

Модификация передаваемых данных | Удаленный запуск приложений, "парольная" атака, подмена доверенного объекта сети, навязывание ложного маршрута, внедрение ложного объекта сети. |

Модификация МПССУ | Несанкционированная установка сетевого устройства, оборудования или ПО, изменение сетевых настроек, произведенные без ведома администратора безопасности и/или администратора системы. Эти действия включают любые изменения в составе программных и аппаратных средств оконечного оборудования. |

Перегрузка ресурсов МПССУ (отказ в обслуживании) | Атака "Отказ в обслуживании" с частичным или полным исчерпанием ресурсов, нарушением логической связности между атрибутами, данными, объектами. Приводит к снижению пропускной способности каналов связи, производительности сетевых устройств, снижению производительности серверных приложений, невозможности передачи сообщений из-за отсутствия доступа к среде передачи, отказам установления соединения, предоставления сервисов АС, невозможности передачи сообщений из-за отсутствия корректных маршрутно-адресных данных и т.п. |

Внедрение вредоносных программ | Удаленный запуск приложений с вредоносным ПО. |

Использование остаточной, неучтенной информации | - |

Внедрение новых уязвимостей в МПССУ на этапе проектирования, разработки, эксплуатации и сопровождения МПССУ | - |

Использование нештатного программно-аппаратного обеспечения внедренного в МПССУ | - |

А.1.14 Таким образом, возможна реализация следующего множества угроз НСД в МПССУ: угрозы со стороны как внешних, так и внутренних нарушителей, использующих перечисленные уязвимости программно-аппаратного обеспечения МПССУ и сетевых протоколов МПССУ и реализующих описанные способы воздействия на объекты воздействия с целью нарушения целостности, доступности и конфиденциальности информации.

А.2 Модель возможного нарушителя

А.2.1 Под возможным нарушителем безопасности МПССУ подразумевается лицо или группа лиц, которые в результате умышленных или неумышленных действий потенциально могут нанести ущерб МПССУ и ТПС в целом посредством реализации угроз нарушения безопасности.

А.2.2 Нарушитель может реализовать угрозы безопасности по халатности, по незнанию, в результате допущения ошибки или осознанно со злым умыслом, из корыстных интересов с целью хищения, наживы или шантажа, или в результате вандализма и т.п.

А.2.3 Модель нарушителя отражает его практические и теоретические возможности, априорные знания, цель, время и место, сценарий возможных действий. Для достижения своих целей нарушитель должен приложить некоторые усилия и затратить определенные ресурсы.

А.2.4 При описании модели нарушителя предполагается, что МПССУ (элементы МПССУ) размещаются в пределах контролируемой зоны. При этом под контролируемой зоной подразумевается ТПС, в пределах которого исключено бесконтрольное присутствие посторонних лиц, не имеющих права постоянного или разового доступа внутрь ТПС. Каналы связи, соединяющие различные компоненты МПССУ, не выходят за пределы контролируемой зоны, за исключением канала связи для передачи диагностической информации на удаленный сервер.

А.2.5 Нарушителями могут являться: внешние нарушители, не имеющие доступа в контролируемую зону ТПС, и не являющиеся оператором (пользователем) МПССУ, и внутренние нарушители, имеющие в той или иной степени доступ в контролируемую зону ТПС.

А.3 Внешний нарушитель

А.3.1 Внешний нарушитель (источник несанкционированного доступа) не имеет непосредственного доступа к МПССУ ТПС и технологической информации, находящихся в пределах контролируемой зоны защищаемого объекта ТПС, на котором функционирует МПССУ. Этот нарушитель может осуществлять атаки только с территории, расположенной вне контролируемой зоны и по внешним каналам связи с целью нарушения работоспособности ТПС и МПССУ, нарушения целостности информационных ресурсов МПССУ, добывания технологической информации ограниченного доступа, навязывания ложной информации.

А.3.2 Внешними нарушителями могут быть:

- криминальные структуры;

- конкуренты (конкурирующие организации) в области разработки МПССУ;

- недобросовестные партнеры;

- внешние субъекты (физические лица).

А.3.3 Внешний нарушитель может иметь следующие возможности:

- осуществлять НСД к каналам связи, выходящим за пределы МПССУ;

- осуществлять НСД через АРМ, подключенный к МПССУ;

- осуществлять НСД к технологической информации с использованием специальных программных воздействий посредством программных вирусов, вредоносных программ, алгоритмических или программных закладок;

- осуществлять НСД через элементы МПССУ, которые в процессе своего жизненного цикла (модернизация, сопровождение, ремонт, утилизация) оказываются за пределами контролируемой зоны;

- осуществлять НСД через информационные системы разработчиков МПССУ или подразделений ОАО "РЖД", эксплуатирующих (обслуживающих) МПССУ, при их подключении к МПССУ.

А.3.4 Предположения о квалификации внешнего нарушителя формулируются следующим образом:

- является высококвалифицированным специалистом в области съема и обработки информации с проводных линий связи и радиоканалов;

- знает сетевое и канальное оборудование, протоколы передачи данных, используемых в МПССУ;

- знает особенности системного и прикладного ПО, а также технических средств МПССУ;

- знает функциональные особенности работы МПССУ и закономерности формирования в ней массивов информации и потоков запросов к ним;

- использует серийно изготовляемое специальное оборудование, предназначенное для съема и обработки информации с радиоканалов и кабельных линий связи.

А.4 Внутренний нарушитель

А.4.1 Внутренним нарушителем может быть лицо из следующих категорий сотрудников:

- машинист (помощник) ТПС;

- обслуживающий персонал МПССУ (системные администраторы МПСУ, инженеры);

- персонал подразделений информационной безопасности ОАО "РЖД";

- разработчики МПССУ и ПО МПССУ;

- сотрудники-программисты, сопровождающие системное и прикладное ПО МПССУ;

- технический персонал, обслуживающий локомотив;

- другие сотрудники, имеющие санкционированный доступ в ТПС, где расположены элементы МПССУ.

А.4.2 Предположения о квалификации внутреннего нарушителя формулируются следующим образом:

- является пользователем МПССУ, при выполнении своих служебных обязанностей;

- является специалистом средней квалификации в области разработки и эксплуатации ПО и технических средств, знает специфику задач, решаемых МПССУ, является системным программистом, способным программно модифицировать работу ОС, в том числе сетевых ОС, но не обладает знаниями о недокументированных возможностях ПО и аппаратных средств МПССУ;

- правильно представляет функциональные особенности работы МПССУ;

- может использовать только штатное оборудование, имеющееся в составе МПССУ.

А.4.3 Внутренние нарушители подразделяются на четыре категории (от 1 до 4) в зависимости от способа доступа и полномочий доступа.

Категория 1: лица, имеющие санкционированный доступ в контролируемую зону ТПС, на котором функционируют МПССУ, но не имеющие доступ к ним.

Категория 2: зарегистрированный пользователь (машинист, помощник машиниста), осуществляющий доступ к МПССУ с рабочего места и имеющий ограниченные права доступа.

Категория 3: зарегистрированный пользователь (разработчик, сотрудник ОАО "РЖД"), осуществляющий удаленный доступ к МПССУ.

Категория 4: администраторы МПССУ (ПО).

А.4.4 Возможности внутренних нарушителей существенным образом зависят от действующих в пределах контролируемой зоны ограничительных факторов. Основным фактором является реализация комплекса мер направленных на предотвращение и пресечение несанкционированных действий по допуску физических лиц внутрь контролируемой зоны, допуску пользователей к МПССУ и контролю порядка проведения работ. Несмотря на то, что все категории пользователей проходят предварительный отбор и их действия должны быть регламентированы соответствующими инструкциями, они не застрахованы от неумышленных ошибок и потенциально могут являться внутренними источниками угроз нарушения безопасности МПССУ.

А.4.5 Наибольшими правами и возможностями по доступу к МПССУ обладают администраторы МПССУ и ПО.

А.4.6 Особую категорию, с точки зрения возможностей нарушителя безопасности, представляют системотехники и программисты-разработчики МПССУ.

А.4.7 Нарушитель может быть среди работников, обслуживающих МПССУ или технические средства (операторы, технические специалисты) локомотива.

А.4.8 Возможности нарушителей могут существенно ограничиваться режимными мероприятиями и организационно-техническими мерами.

А.4.9 Существует возможность создания коалиций нарушителей (внутренних, внешних, внешних и внутренних), которая должна исключаться с помощью проведения специальных организационно-технических мероприятий.

(справочное)

ЖЕЛЕЗНОДОРОЖНЫМ ТЯГОВЫМ ПОДВИЖНЫМ СОСТАВОМ

Б.1 Типовые уязвимости

Б.1.1 Реализация тех или иных видов угроз возможна вследствие наличия в МПССУ уязвимостей программного и/или аппаратного обеспечения.

Б.1.2 Причинами возникновения уязвимостей являются:

- ошибки при проектировании и разработке программного (программно-аппаратного) обеспечения МПССУ;

- преднамеренные действия по внесению уязвимостей в ходе проектирования и разработки программного (программно-аппаратного) обеспечения МПССУ;

- неправильные настройки ПО МПССУ, неправомерное изменение режимов работы устройств и программ МПССУ;

- несанкционированное внедрение и использование неучтенных программ с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях);

- внедрение вредоносных программ, создающих уязвимости в программном и программно-аппаратном обеспечении МПССУ;

- несанкционированные неумышленные действия пользователей МПССУ, приводящие к возникновению уязвимостей;

- сбои в работе аппаратного и ПО МПССУ (вызванные сбоями в электропитании, выходом из строя аппаратных элементов в результате старения и снижения надежности, внешними воздействиями электромагнитных полей технических устройств и др.).

Б.1.3 Уязвимости, которые могут быть использованы нарушителем для получения НСД к МПССУ, приведены в таблице Б.1.

Уязвимость | Дополнительные сведения |

Уязвимости в процессе инициализации ОС МПССУ (наличие в МПССУ вредоносной программы) | Перехват паролей или идентификаторов, модификация ПО базовой системы ввода-вывода (BIOS), перехват управления загрузкой с изменением необходимой технологической информации для получения НСД в операционную среду МПССУ. |

Уязвимости микропрограмм, прошивок или полупроводниковых постоянных запоминающих устройств (наличие в МПССУ вредоносной программы) | Уязвимости в микропрограммах могут представлять собой: - фрагменты кода программ ("дыры", "люки"), введенные разработчиком, позволяющие обходить процедуры идентификации, аутентификации, проверки целостности и др.; - отсутствие необходимых средств защиты (аутентификации, проверки целостности, проверки форматов сообщений, блокирования несанкционированно модифицированных функций и т.п.); - ошибки в программах (в объявлении переменных, функций и процедур, в кодах программ), которые при определенных условиях (например, при выполнении логических переходов) приводят к сбоям, в том числе к сбоям функционирования средств и систем защиты информации. |

Уязвимости драйверов аппаратных средств (наличие в МПССУ вредоносной программы) | - |

Уязвимости ОС МПССУ при незащищенном режиме работы процессора (наличие в МПССУ вредоносной программы) | - |

Уязвимости в процессе функционирования ОС МПССУ в привилегированном режиме (наличие в МПССУ вредоносной программы) | - |

Уязвимости прикладного ПО МПССУ (наличие в МПССУ вредоносной программы) | Уязвимости прикладного ПО могут представлять собой: - функции и процедуры, относящиеся к разным прикладным программам и несовместимые между собой (не функционирующие в одной операционной среде) из-за конфликтов, связанных с распределением ресурсов системы; - функции, процедуры, изменение определенным образом параметров которых позволяет использовать их для проникновения в операционную среду МПССУ и использования штатных функций ОС, выполнения несанкционированного доступа без обнаружения таких изменений ОС; - фрагменты кода программ ("дыры", "люки"), введенные разработчиком, позволяющие обходить процедуры идентификации, аутентификации, проверки целостности и др., предусмотренные в ОС; - отсутствие необходимых СЗИ (аутентификации, проверки целостности, проверки форматов сообщений, блокирования несанкционированно модифицированных функций и т.п.); - ошибки в программах (в объявлении переменных, функций и процедур, в кодах программ), которые при определенных условиях (например, при выполнении логических переходов) приводят к сбоям, в том числе к сбоям функционирования средств и систем защиты информации, к возможности несанкционированного доступа к информации. |

Уязвимости на канальном уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | - |

Уязвимости, вызванные наличием в МПССУ программно-аппаратной закладки | - |

Уязвимости на сетевом уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | ARP: аутентификация на базе открытого текста (информация пересылается в незашифрованном виде) - возможность перехвата трафика пользователя злоумышленником; IGMP: отсутствие аутентификации сообщений об изменении параметров маршрута - зависание систем Win 9x/NT/2000. |

Уязвимости на транспортном уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | UDP: отсутствие механизма предотвращения перегрузок буфера - возможность реализации UDP шторма; в результате обмена пакетами происходит существенное снижение производительности сервера; RIP: отсутствие аутентификации управляющих сообщений об изменении маршрута - возможность перенаправления трафика через хост злоумышленника; TCP: отсутствие механизма проверки корректности заполнения служебных заголовков пакета - существенное снижение скорости обмена и даже полный разрыв произвольных соединений TCP. |

Уязвимости на сеансовом уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | SNMP: отсутствие поддержки аутентификации заголовков сообщений - возможность переполнения пропускной способности сети; SMTP: отсутствие поддержки аутентификации заголовков сообщений - возможность подделывания сообщений электронной почты, а также адреса отправителя сообщения; FTP: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде) - возможность перехвата данных учетной записи (имен зарегистрированных пользователей, паролей); FTP: доступ по умолчанию - получение удаленного доступа к хостам; FTP: наличие двух открытых портов - получение удаленного доступа к хостам; DNS: отсутствие средств проверки аутентификации полученных данных от источника - фальсификация ответа DNS-сервера. telnet: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде) |

Уязвимости на представительском уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | SNMP: отсутствие поддержки аутентификации заголовков сообщений - возможность переполнения пропускной способности сети; SMTP: отсутствие поддержки аутентификации заголовков сообщений - возможность подделывания сообщений эл. почты, а также адреса отправителя сообщения; FTP: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде) - возможность перехвата данных учетной записи (имен зарегистрированных пользователей, паролей); FTP: доступ по умолчанию - получение удаленного доступа к хостам; FTP: наличие двух открытых портов - получение удаленного доступа к хостам; DNS: отсутствие средств проверки аутентификации полученных данных от источника - фальсификация ответа DNS-сервера. telnet: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде) |

Уязвимости на прикладном уровне связанные с реализацией протоколов сетевого взаимодействия и каналов передачи данных | SNMP: отсутствие поддержки аутентификации заголовков сообщений - возможность переполнения пропускной способности сети; SMTP: отсутствие поддержки аутентификации заголовков сообщений - возможность подделывания сообщений эл. почты, а также адреса отправителя сообщения; FTP: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде) - возможность перехвата данных учетной записи (имен зарегистрированных пользователей, паролей); FTP: доступ по умолчанию - получение удаленного доступа к хостам; FTP: наличие двух открытых портов - получение удаленного доступа к хостам; DNS: отсутствие средств проверки аутентификации полученных данных от источника - фальсификация ответа DNS-сервера; telnet: аутентификация на базе открытого текста (пароли пересылаются в незашифрованном виде). |

Уязвимости СЗИ МПСУ | - |

Уязвимости программно-аппаратных средств МПСУ в результате сбоев в работе и отказов этих средств | - |

Б.2 Уязвимости программного обеспечения

Б.2.1 Уязвимости ПО МПССУ могут быть разделены на уязвимости системного ПО (в том числе протоколов сетевого взаимодействия) и уязвимости прикладного ПО (в т.ч. СЗИ).

Б.2.2 К уязвимостям системного ПО относятся уязвимости следующих типов:

- в микропрограммах, в "прошивках" постоянных запоминающих устройств;

- в средствах ОС, предназначенных для управления локальными ресурсами компьютера, драйверах, утилитах;

- в средствах ОС, предназначенных для выполнения вспомогательных функций - утилитах архивирования, дефрагментации и др., системных обрабатывающих программах (компиляторах, отладчиках), программах предоставления пользователю дополнительных услуг (калькуляторы и т.п.), библиотеках процедур различного назначения;

- в средствах коммуникационного взаимодействия ОС.

Б.2.3 При этом уязвимости первых трех типов могут представлять собой:

- функции, процедуры, изменение параметров которых определенным образом позволяет использовать их для выполнения тех или иных деструктивных действий без обнаружения таких изменений ОС;

- фрагменты кода программ ("дыры", "люки"), введенные разработчиком, позволяющие обходить процедуры идентификации, аутентификации, проверки целостности и пр.;

- отсутствие необходимых средств защиты;

- ошибки в программах, которые при определенных условиях приводят к сбоям в работе МПССУ и (или) их элементов, в т.ч. средств защиты.

Б.2.4 Уязвимости четвертого типа (протоколов сетевого взаимодействия) связаны с особенностями их программной реализации и обусловлены ограничениями на размеры применяемого буфера, недостатками процедуры аутентификации, отсутствием проверок правильности служебной информации и др.

Б.2.5 Уязвимости прикладного ПО могут представлять собой:

- функции и процедуры, относящиеся к разным прикладным программам и несовместимые между собой (нефункционирующие в одной операционной среде) из-за конфликтов, связанных с распределением ресурсов системы;

- функции, процедуры, изменение определенным образом параметров которых позволят применить их для проникновения в операционную среду компьютера и использования штатных функций ОС, выполнения тех или иных деструктивных действий без обнаружения таких действий ОС;

- фрагменты кода программ ("дыры", "люки"), введенные разработчиком, позволяющие обходить процедуры идентификации, аутентификации, проверки целостности и пр., предусмотренные в ОС;

- отсутствие необходимых средств защиты;

- ошибки в программах, которые при определенных условиях приводят к сбоям в работе МПССУ и (или) ее элементов, в т.ч. средств защиты, к возможности НСД к информации.

Б.2.6 В качестве аппаратных уязвимостей могут рассматриваться случаи присутствия НДВ и функций в аппаратной составляющей МПССУ (комплексе средств вычислительной техники) - аппаратные закладки/или недостаточное качество оборудования, его устаревание, износ, некачественное и (или) несвоевременное техническое обслуживание, что создает предпосылки для выхода из строя МПССУ, возникновения сбоев в работе, а также (в части аппаратных закладок) к НСД.

Б.2.7 Аппаратные закладки могут быть конструктивно встроенными (создаются в ходе проектирования и разработки аппаратного обеспечения МПССУ и могут проявляться в виде НДВ различных элементов средств вычислительной техники) или автономными (являются законченными устройствами, выполняющими определенные функции перехвата, накопления, передачи информации).

Б.2.8 Возможными местами внедрения встроенных аппаратных закладок могут быть:

- процессор;

- оперативная память;

- устройство хранения информации;

- микросхемы системной платы;

- микросхемы устройств, встраиваемых в системный блок (видеоадаптера, звуковой платы, модема и пр.);

- микросхемы внешних устройств (монитора, клавиатуры, принтера и пр.).

Б.2.9 Возможными местами внедрения автономных закладок могут быть:

- технологические разъемы подключения микросхем на системных платах компьютера;

- технологические разъемы подключения микросхем на системных платах внешних устройств;

- разъемы для подключения устройств, встраиваемых в системный блок;

- разъемы для подключения внешних устройств и линий связи.

Технический регламент Таможенного союза "О безопасности железнодорожного подвижного состава" ТР ТС 001/2011, утвержден Решением Комиссии Таможенного союза от 15 июля 2011 г., N 710 | |

Технический регламент Таможенного союза "О безопасности высокоскоростного железнодорожного транспорта" ТР ТС 002/2011, утвержден Решением Комиссии Таможенного союза от 15 июля 2011 г., N 710 | |

Приказ ФСТЭК России от 14 марта 2014 г. N 31 "Требования к обеспечению защиты информации в автоматизированных системах управления производственными и технологическими процессами на критически важных объектах, потенциально опасных объектах, а также объектах, представляющих повышенную опасность для жизни и здоровья людей и для окружающей природной среды" | |

Руководящий документ "Защита от несанкционированного доступа к информации. Часть 1. Программное обеспечение средств защиты информации. Классификация по уровню контроля отсутствия недекларированных возможностей", утвержден Решением председателя Государственной технической комиссии при Президенте Российской Федерации от 4 июня 1999 г. N 114 | |

[5] | Руководящий документ "Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации", утвержден Решением председателя Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г. |

Руководящий документ "Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информации", утвержден Решением председателя Государственной технической комиссии при Президенте Российской Федерации от 30 марта 1992 г. | |